البرمجة بمساعدة نماذج اللغات الكبيرة: ضجة عابرة أم ثورة؟ منظور مبرمج متمرس

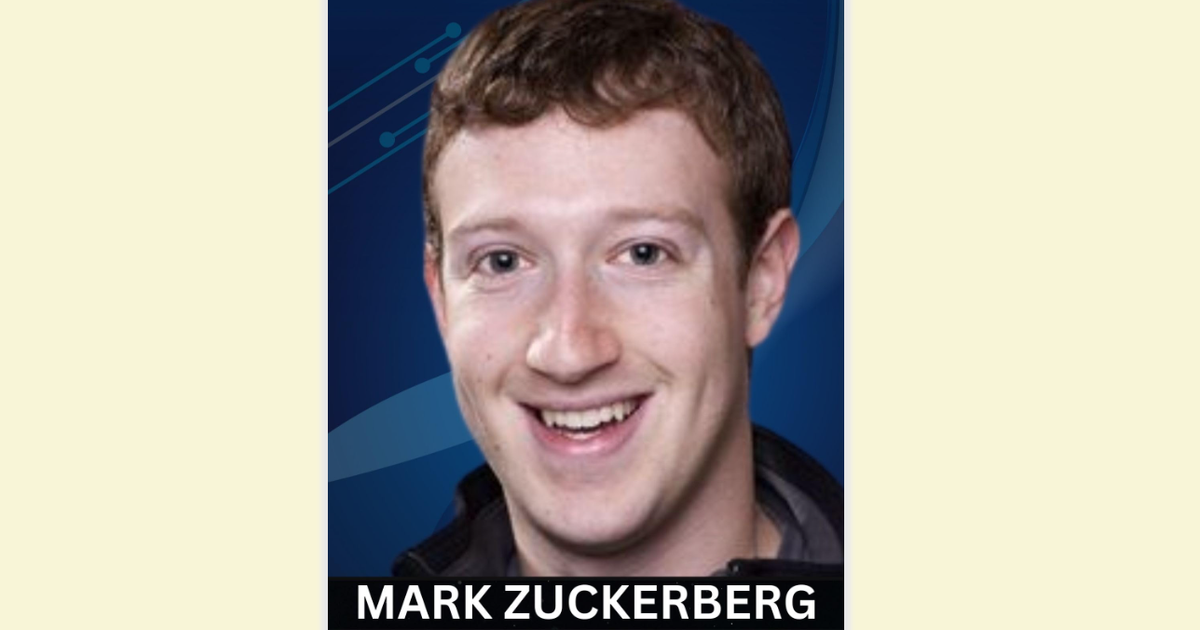

يدحض المبرمج المخضرم توماس بتاسيك فكرة أن أدوات البرمجة القائمة على الذكاء الاصطناعي مجرد موضة عابرة. يؤكد أن الكود الذي تولده نماذج اللغات الكبيرة، على الرغم من عدم كمالها واحتياجها لمراجعة وتنقيح بشريين، إلا أنه يرفع كفاءة البرمجة بشكل كبير، خاصةً في المهام المتكررة. باستخدام الوكلاء، تستطيع نماذج اللغات الكبيرة القيام بكتابة الكود واختباره وإصلاح الأخطاء بشكل مستقل، مما يقلل عبء العمل على المبرمج بشكل كبير. يُجادل الكاتب بأن نماذج اللغات الكبيرة ليست مُصممة لاستبدال المبرمجين، بل لتكون مساعدين أقوياء لهم، مما يُعزز الكفاءة العامة للعملية التطويرية، وخصوصًا في التعامل مع كميات كبيرة من العمل المتكرر.

اقرأ المزيد