ثورة في حجز السفر: الوجهة أولاً!

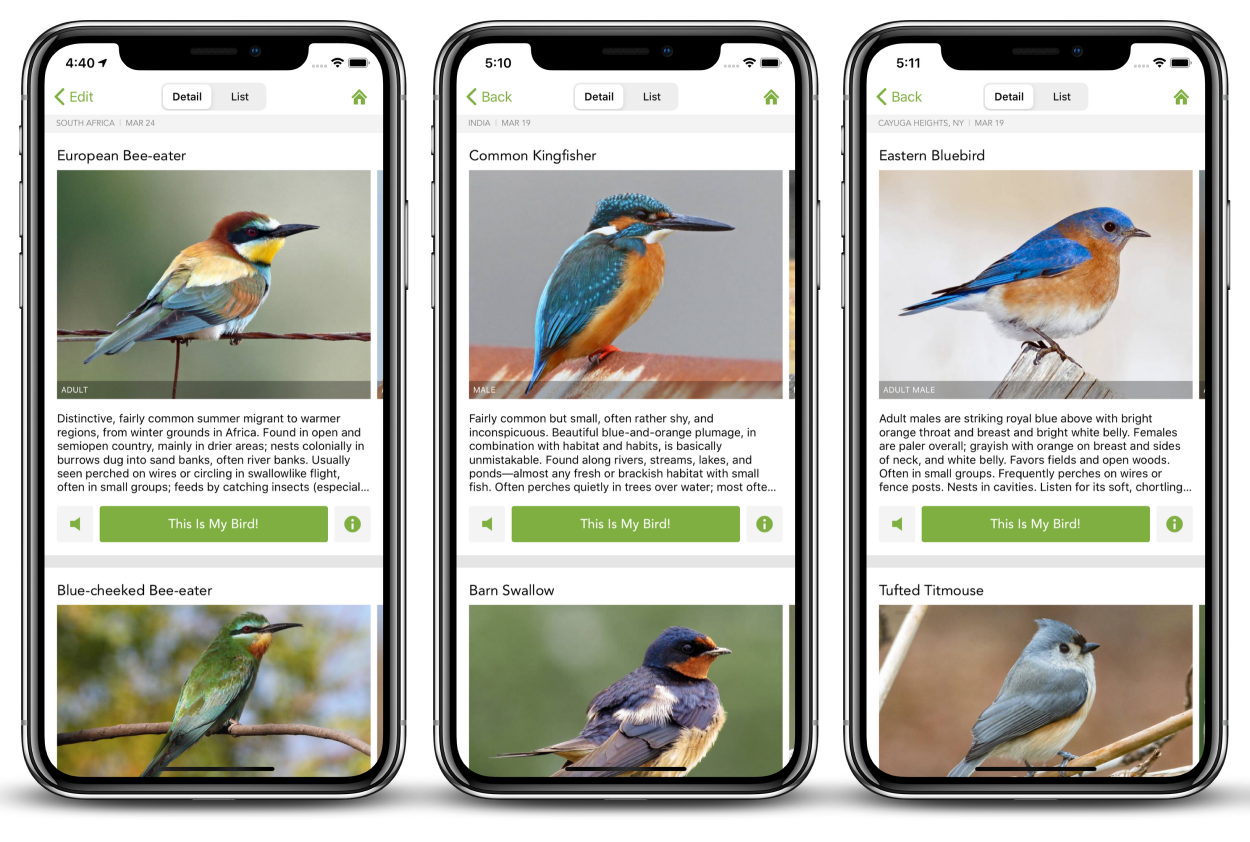

تبدأ منصات السفر التقليدية بحجز الفنادق والرحلات الجوية، لكن السفر الحقيقي يبدأ باختيار وجهة. يحلم المسافرون باستكشاف المدن وتجربة المواقع، وليس بالتمرير عبر تقويمات الحجز. هذه المنصة المبتكرة تقلب السيناريو – تعطي الأولوية للوجهة، ثم تنظم بسلاسة جميع حجوزات السفر اللازمة حول الموقع المختار. يتوافق هذا التدفق الذي يركز على الموقع مع الطريقة التي يخطط بها الناس لرحلاتهم بالفعل، على عكس منصات الحجز التقليدية.

اقرأ المزيد