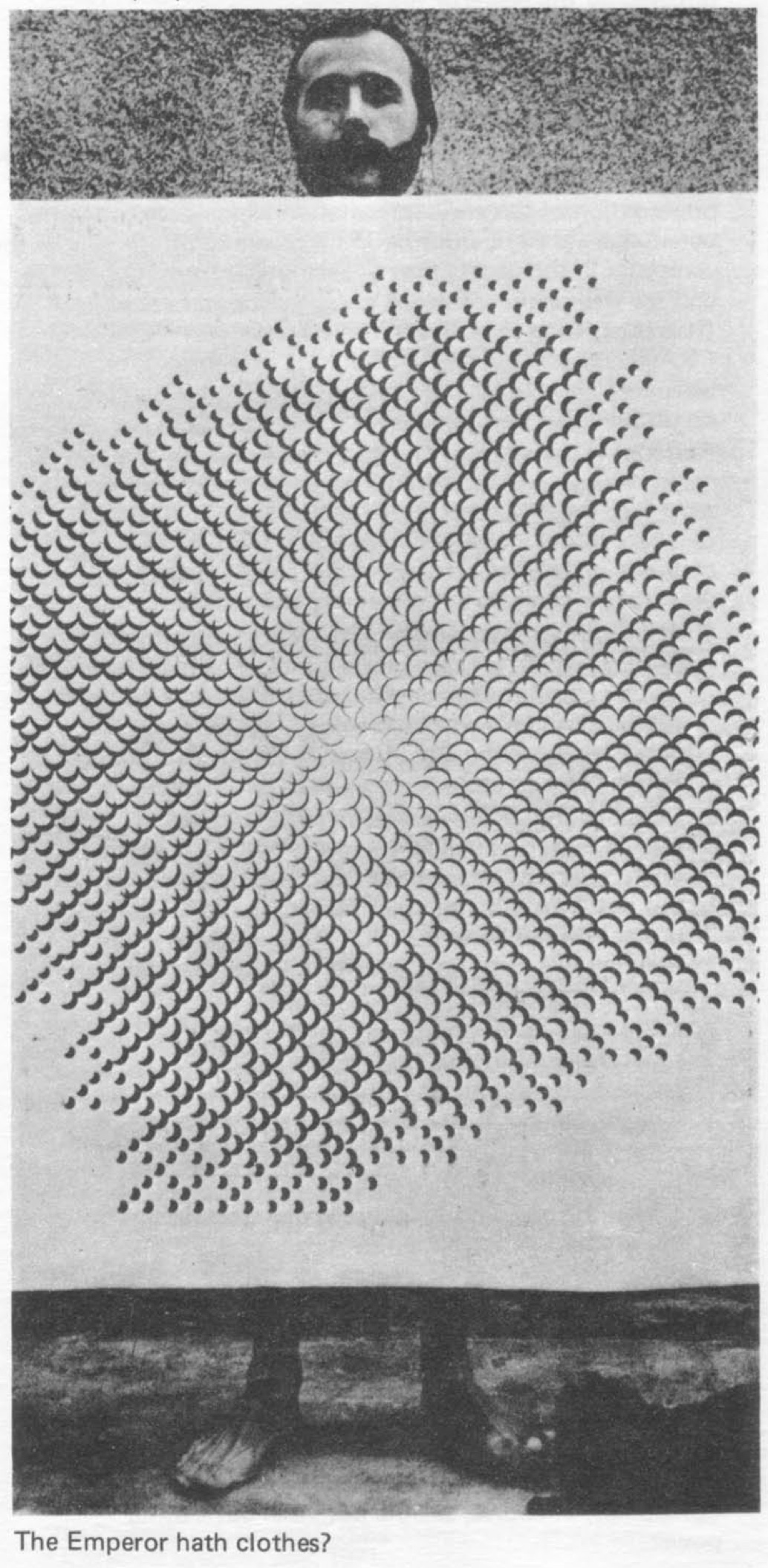

هل فن الحاسوب مجرد موضة عابرة؟

تنتقد هذه المقالة فكرة "فن الحاسوب" باعتباره مجرد اتجاه عصري يتلاعب به تجار الفن. يجادل الكاتب بأن استخدام أجهزة الكمبيوتر في الفن لا ينبغي أن يقتصر على إنتاج المزيد من الأشياء الجمالية، بل يجب أن يركز على إمكاناته في الكشف عن الحقائق الاجتماعية، وتحسين التواصل، وتعزيز الفهم. ويقترح العديد من مجالات البحث، مثل دراسة تأثير التكنولوجيا على الفنانين وأعمالهم، وتحليل أنظمة الإشارات لأنماط فنية مختلفة، ودراسة دور المعلومات الجمالية في سياقات اجتماعية أوسع. يعتقد الكاتب أن القيمة الحقيقية لأجهزة الكمبيوتر تكمن في فعاليتها كأدوات تخدم قضايا اجتماعية أكثر أهمية، بدلاً من أن تصبح اتجاهًا فنيًا آخر يلبي طلبات السوق.

اقرأ المزيد