ملاحظات تصميم X: توحيد وحدات OCaml

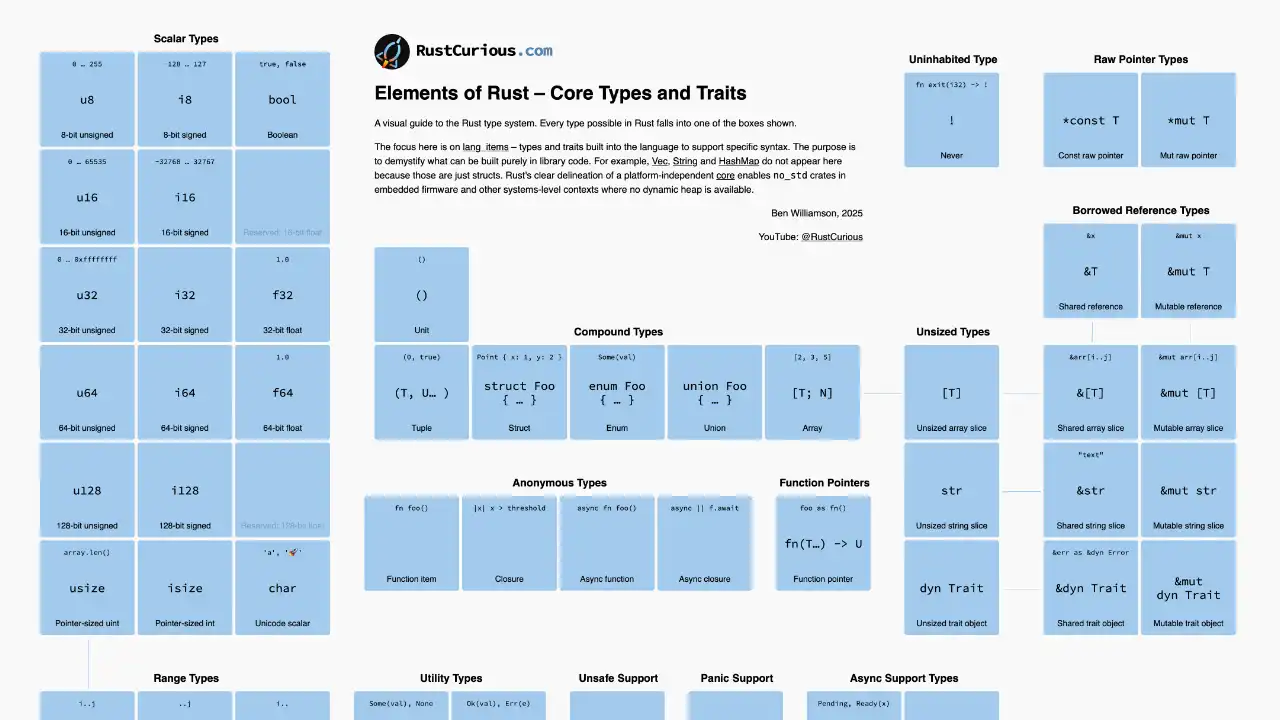

يقوم المؤلف بتصميم لغة برمجة جديدة، X، تهدف إلى دمج الاستنتاج النمطي والكتابة الفرعية الهيكلية من PolySubML مع معظم وظائف OCaml، مع معالجة الاختلافات النحوية والمفهومية بين نظام الوحدات في OCaml والقيم العادية. تشرح هذه المقالة بالتفصيل كيفية توحيد وحدات OCaml في X، مع تغطية جوانب مثل أعضاء الاسم المستعار في السجلات، وبنية struct و sig، وفتح الوحدات وإدراجها، وامتداد الوحدات، والتجريد مع الأنواع الموجودة. يقترح تحسينات على نظام وحدات OCaml، مثل تجنب استيراد التعبيرات البرمجية العامة. والهدف النهائي هو لغة برمجة أبسط وأكثر سهولة في الفهم وقوة.

اقرأ المزيد