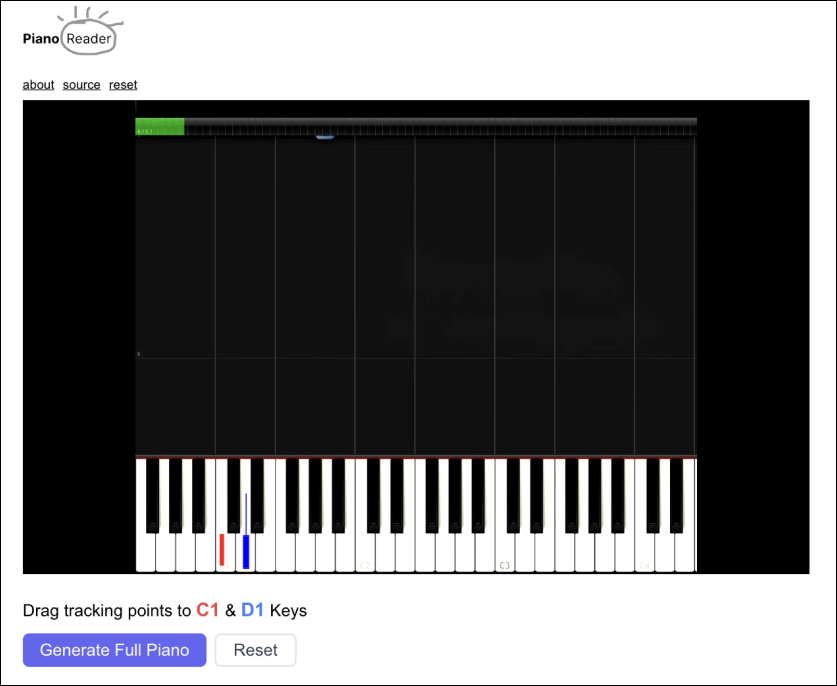

ريڤيل: باب مفتوح لبرامج كلوجر قيد التشغيل

ريڤيل هي مجموعة أدوات فحص بيانات موجهة إلى لغة البرمجة كلوجر، مصممة لتبسيط عملية فحص الكائنات داخل آلة افتراضية جافا. توفر لوحات تحكم تفاعلية وأدوات REPL، وتدعم العمليات المحلية والبعيدة. تتوفر بنسختين: نسخة مجانية مفتوحة المصدر، ونسخة مدفوعة (مجانية لمواطني أو المقيمين في أوكرانيا). تمكن ريڤيل المستخدمين من فحص هياكل البيانات بعمق. توفر وثائق شاملة، ودروسًا تعليمية، وفيديوهات لتوجيه المستخدمين خلال ميزاتها، مما يجعلها أداة لا تقدر بثمن لمطوري كلوجر.

اقرأ المزيد