Linux يحتفل بعيد ميلاده الرابع والثلاثين: من مشروع هواية إلى الهيمنة العالمية

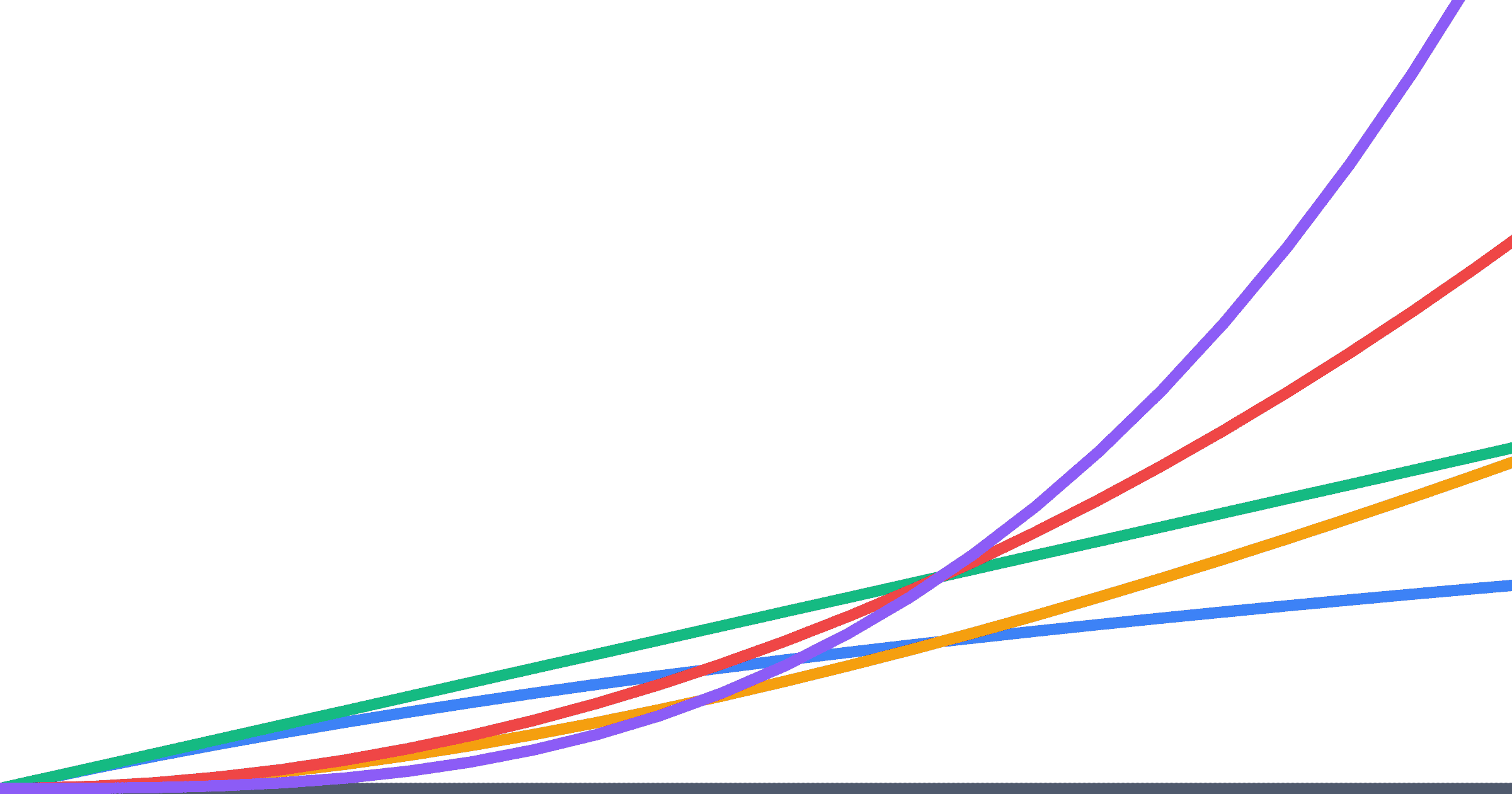

قبل أربعة وثلاثين عامًا، أعلن طالب فنلندي مجهول في علوم الكمبيوتر، يدعى لينوس تورفالدس، عن مشروع نظام تشغيل مجاني، كان في البداية مجرد هواية. واليوم، يعمل نظام لينكس على تشغيل مجموعة واسعة من الأجهزة، مما يدل على نجاحه. وتروي هذه المقالة بدايات لينكس المتواضعة: فقد سعى تورفالدس للحصول على آراء من خلال مجموعة أخبار قبل إطلاق الإصدار 0.01. ومن المثير للاهتمام، أن اسم "لينكس" لم يكن اختيار تورفالدس؛ بل قام زميل له بتسميته في اللحظة الأخيرة. ومن اسمه الأولي "فرياكس" إلى مكانته العالمية الحالية، تُظهر رحلة لينكس انتصار البرامج مفتوحة المصدر وقابلية نقلها وتكيّفها المذهلة.

اقرأ المزيد