decode-kit: مكتبة خفيفة الوزن للتحقق من صحة بيانات وقت التشغيل في TypeScript

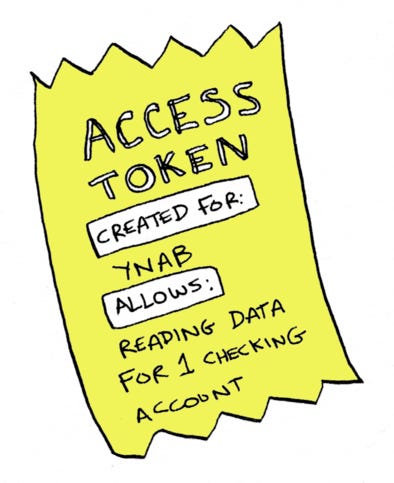

decode-kit هي مكتبة TypeScript خفيفة الوزن وخالية من التبعيات للتحقق من صحة البيانات التعسفية في وقت التشغيل. تستخدم التحقق القائم على التأكيد الذي يُحسّن أنواعك في مكانها - بدون استنساخ أو تحويلات، وبتكلفة تشغيلية ضئيلة. تقوم decode-kit بالتحقق من صحة بياناتك وتضييق نطاق نوعها مباشرةً؛ تظل قيمك الأصلية دون تغيير. تستخدم نهجًا سريع الفشل، حيث تُصدر خطأً مفصلاً عند حدوث أول خطأ في التحقق من الصحة، بما في ذلك الموقع والمخطط المتوقع. تدعم أنواع بيانات متعددة (سلاسل، أعداد، قيم منطقية، مصفوفات، كائنات) مع قواعد قابلة للتكوين، تتفوق decode-kit على مكتبات مثل Zod نظرًا لتأكيد نوعها في مكانها، مما يجعلها مثالية للتطبيقات الحرجة من حيث الأداء.

اقرأ المزيد