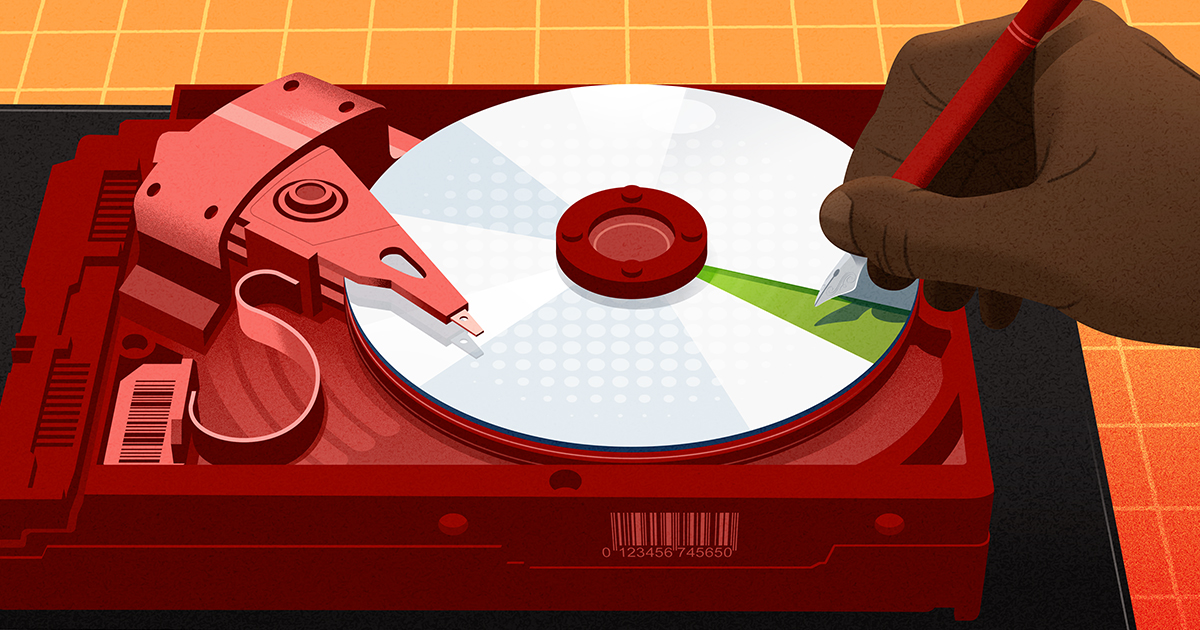

Consejos profesionales en tecnología: tómalos con precaución (especialmente de los veteranos)

Los consejos profesionales de profesionales experimentados en tecnología pueden no ser relevantes para los recién llegados. La industria cambia rápidamente, haciendo que la experiencia de los veteranos sea menos aplicable al entorno actual. El artículo destaca que entrar en el sector tecnológico es significativamente más difícil ahora que antes, haciendo que los consejos antiguos sean potencialmente inútiles. Se sugiere que los recién llegados se centren en las experiencias de sus compañeros, en lugar de depender de consejos obsoletos de profesionales veteranos.

Leer más