Codage Vibe avec IA : Conception d’une carte de développement ESP32-S3

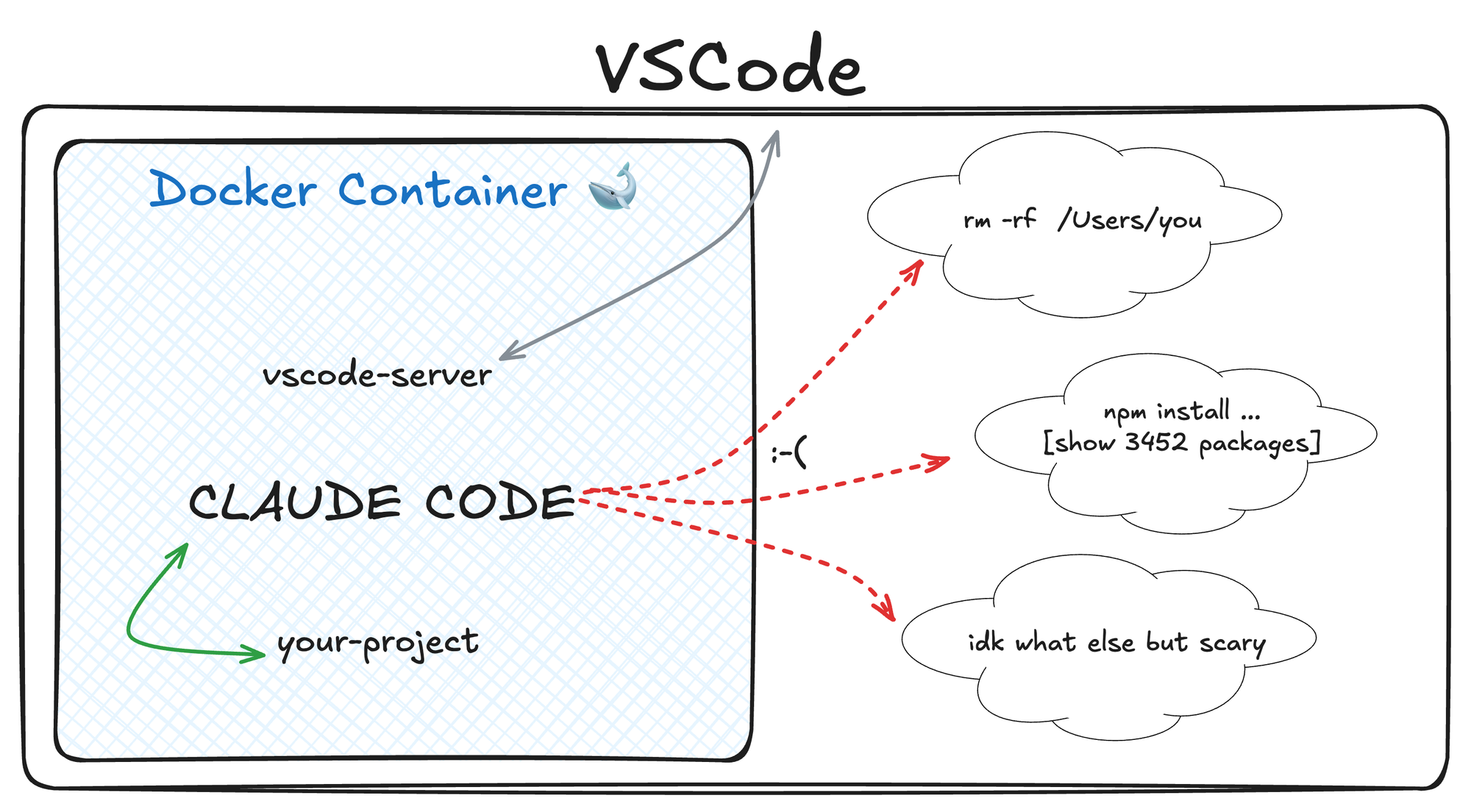

L'auteur a expérimenté les outils IA Atopile et Claude pour coder la conception d'une carte de développement ESP32-S3 PCB. Le processus a été difficile, l'IA ayant commis des erreurs de câblage et de choix de composants, mais une carte fonctionnelle a finalement été générée. Cela démontre le potentiel de la conception de matériel assistée par IA, même si l'intervention et la correction humaines restent nécessaires.

Lire plus