Coalton propulse une percée dans le compilateur quantique : implémentation de la compilation discrète

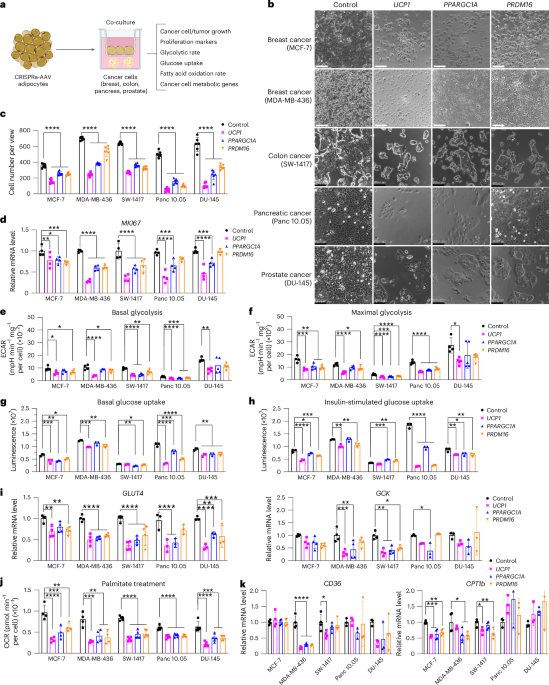

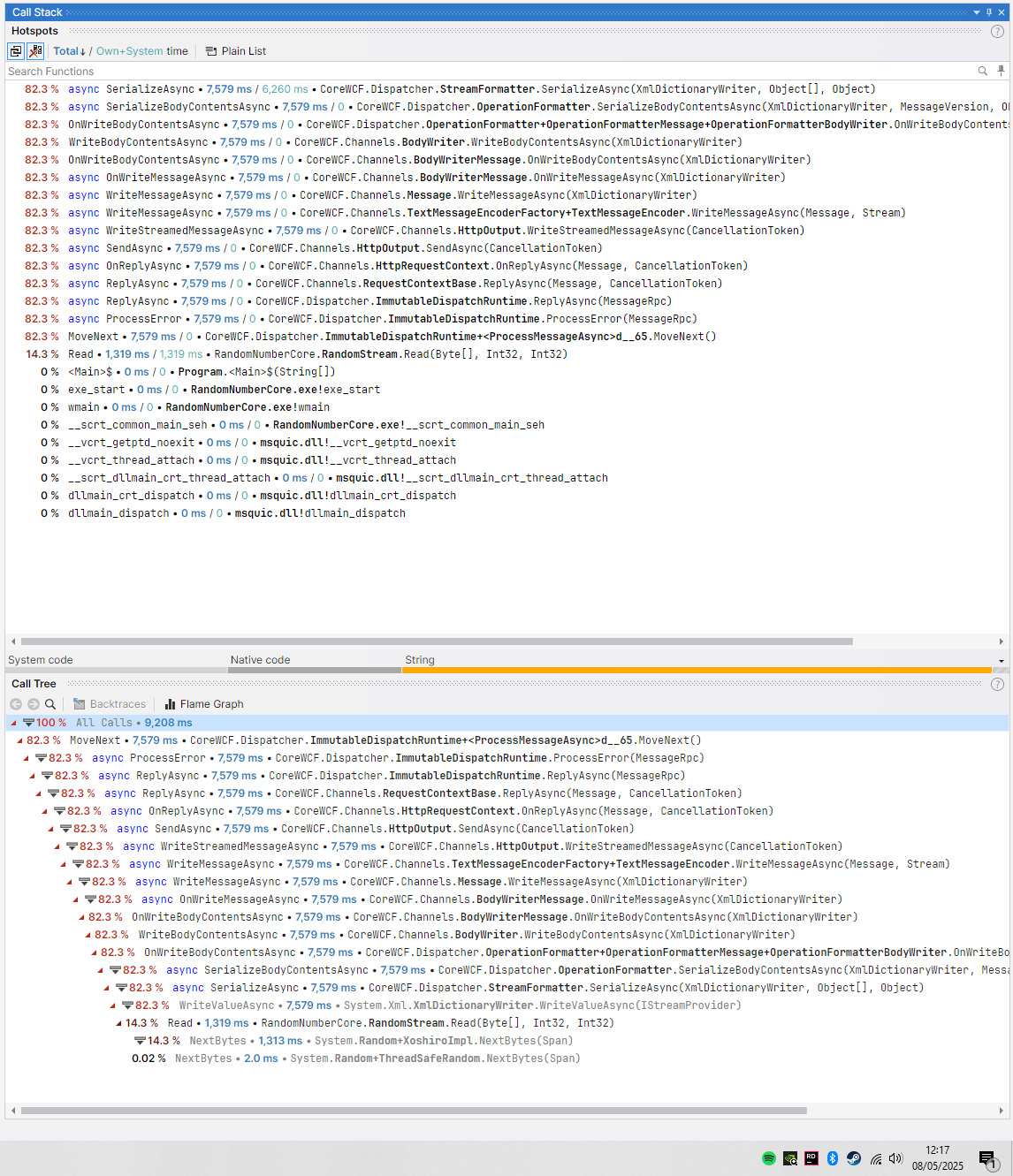

Quilc, un compilateur quantique de pointe écrit en Common Lisp, a rencontré des défis en raison des limites des langages à typage dynamique. Les chercheurs ont tiré parti du langage Coalton à typage strict pour implémenter une nouvelle fonctionnalité appelée compilation discrète. Cette fonctionnalité améliore la précision et l'efficacité du calcul quantique en discrétisant les opérations quantiques continues. En utilisant l'algorithme de Ross-Selinger, les matrices unitaires arbitraires sont décomposées en combinaisons de portes Clifford+T. Le système de classes de types de Coalton a simplifié les opérations sur différents anneaux algébriques, ce qui en fait un outil idéal pour implémenter cet algorithme complexe. Ce travail a intégré avec succès la compilation discrète dans Quilc, ouvrant la voie à des applications pratiques dans l'informatique quantique.

Lire plus