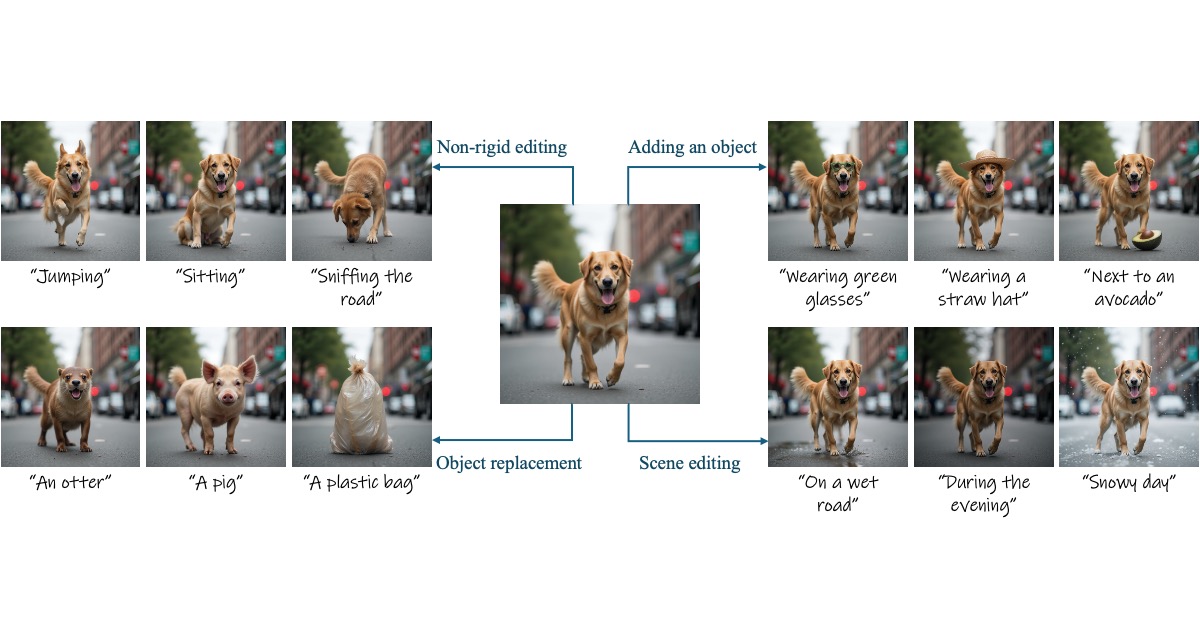

تحرير الصور بدون تدريب: ثورة Stable Flow في المجال

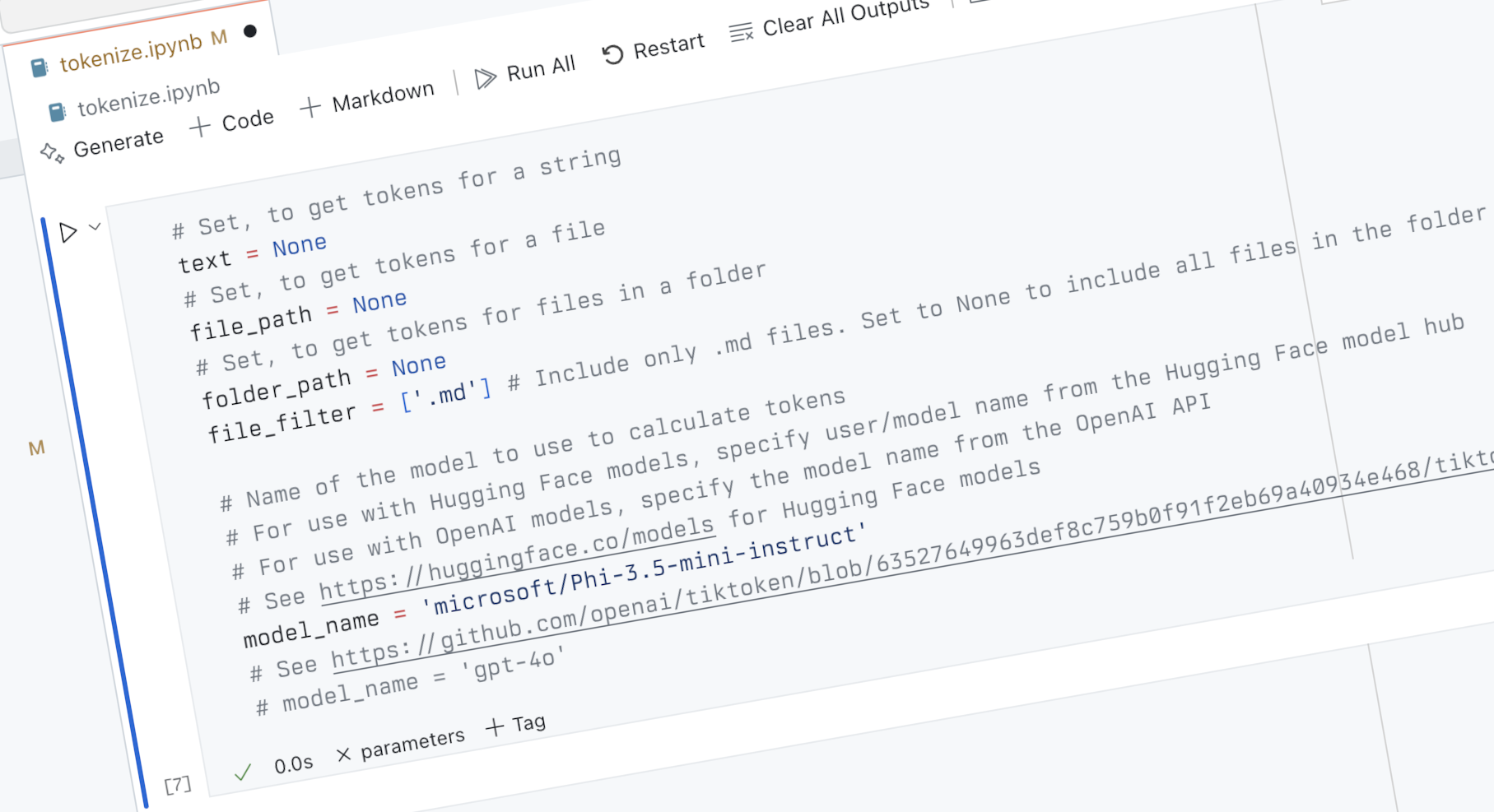

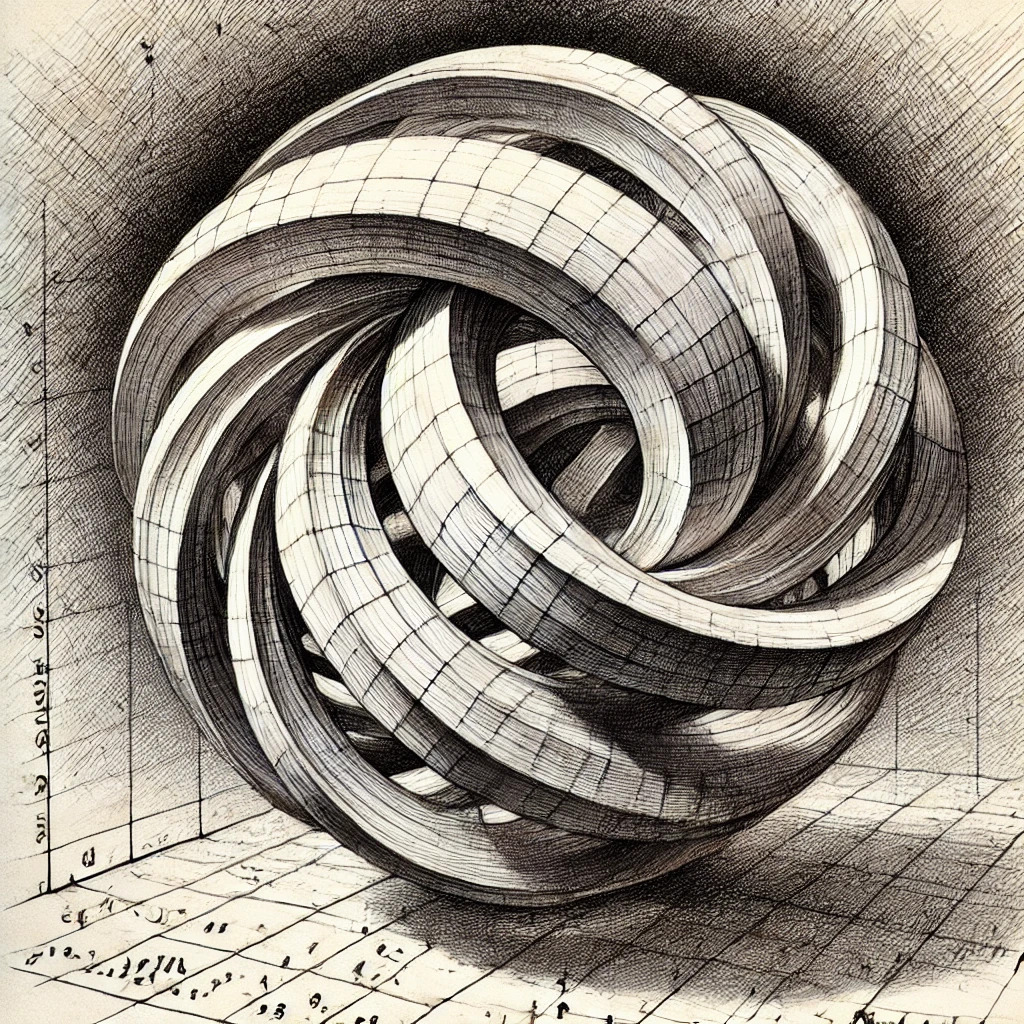

Stable Flow هي طريقة لتحرير الصور بدون تدريب تعتمد على نموذج Diffusion Transformer (DiT). وهي تحقق عمليات تحرير صور متنوعة، بما في ذلك التحرير غير الجامد، وإضافة الكائنات، وإزالة الكائنات، وتحريك المشهد العام، من خلال حقن انتقائي لميزات الاهتمام. وعلى عكس النماذج القائمة على UNet، يفتقر DiT إلى بنية توليف من الخشونة إلى الدقة. يقترح الباحثون طريقة آلية لتحديد "الطبقات الحيوية" المهمة لتكوين الصورة داخل DiT. من خلال حقن ميزات من مسار التوليد للصورة المصدر في مسار الصورة المحررة، يسمح Stable Flow بإجراء تحرير ثابت ومتناسق. بالإضافة إلى ذلك، فإنه يقدم طريقة محسنة لعكس الصورة لتحرير الصور الحقيقية. وتُظهر التجارب فعالية Stable Flow في تطبيقات متنوعة.

اقرأ المزيد