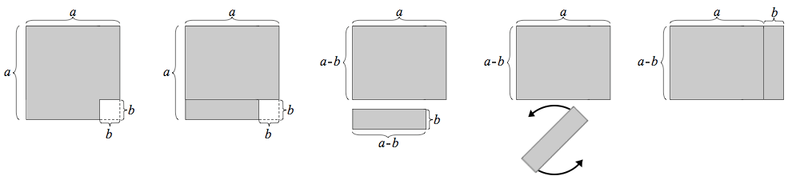

ترويج الرئيس الأرجنتيني لعملة رقمية مضحكة ينتهي بخسارة 107 مليون دولار من قبل المتعاملين الداخليين

أدى تغريدة الرئيس الأرجنتيني خافيير ميلي التي روجت لعملة رقمية مضحكة تُدعى ليبرا، والتي تم تقديمها كمشروع لتعزيز الاقتصاد الأرجنتيني، إلى انهيار مذهل. ارتفعت قيمة العملة في البداية، لكن في غضون ساعات، قام المتعاملون الداخليون الذين يمتلكون حوالي 82٪ من العملات ببيع حصصهم، محققين حوالي 107 ملايين دولار، مما تسبب في انخفاض سعرها بنسبة 95٪. قام ميلي بعد ذلك بحذف تغريدته، مدعياً جهله بتفاصيل المشروع. يبرز هذا الحادث مخاطر العملات الرقمية المضحكة واحتمالية التلاعب في الأسواق المركزة للغاية.

اقرأ المزيد

/cdn.vox-cdn.com/uploads/chorus_asset/file/25813556/msioled27inch.jpg)