Flux de travail optimal pour l'empaquetage Debian en 2025

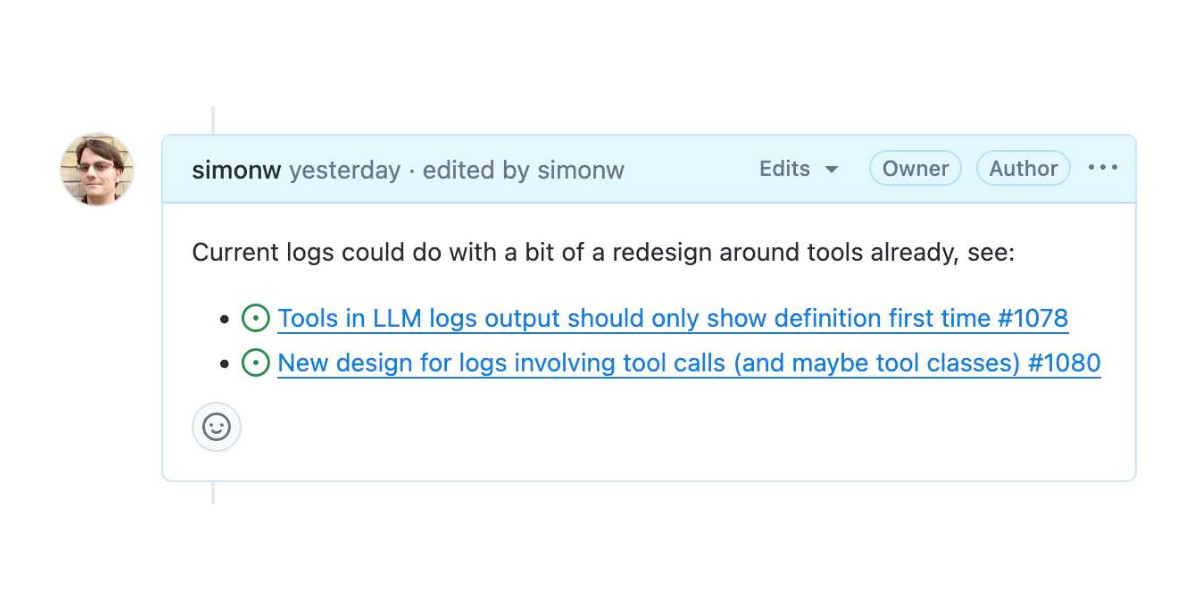

Cet article décrit le flux de travail optimal pour créer de nouveaux paquets Debian en 2025, tout en préservant l'historique Git en amont. L'objectif est de simplifier le partage des améliorations entre l'amont et Debian, et d'améliorer la provenance du logiciel et la sécurité de la chaîne d'approvisionnement en inspectant facilement chaque modification à l'aide d'outils Git standard. Les éléments clés incluent : l'utilisation d'un fork/clone Git du référentiel amont ; l'utilisation cohérente des commandes `git-buildpackage` avec les options de paquet dans `gbp.conf` ; l'étiquetage et la création de branches DEP-14 ; pristine-tar et signatures amont ; l'utilisation de `Files-Excluded` dans `debian/copyright` ; les files d'attente de correctifs pour le rebase et le cherry-picking ; l'exploitation de Salsa (GitLab de Debian) pour la CI/CD et la révision par les pairs. Le processus est démontré en empaquetant l'outil en ligne de commande `entr`, en parcourant chaque étape de la création du référentiel à la soumission de la demande de fusion sur Salsa.

.png)