Apprivoiser votre assistant de codage LLM amnésique : l’astuce ultime des règles Cursor

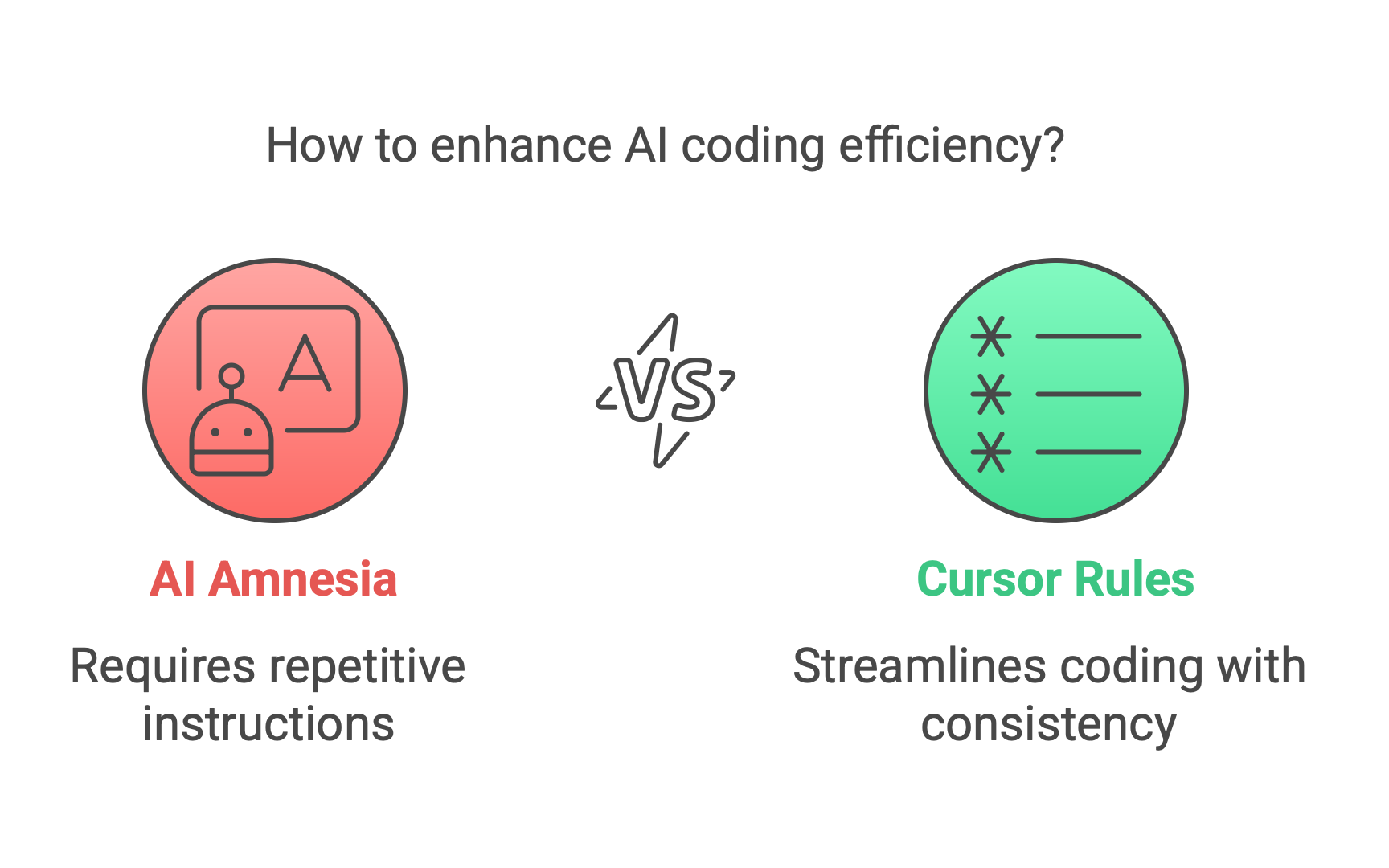

Utiliser des LLM comme Cursor pour coder est fantastique, mais ils ont un défaut : ils oublient tout entre les sessions. Cela signifie qu’il faut constamment rappeler à l’IA vos conventions de codage, la structure de votre projet et vos préférences. La solution ? Une méta-règle. Créez un modèle de règle qui guide l’IA dans la création d’autres règles spécifiques au projet. Cela systématise le transfert de vos connaissances, vous faisant gagner du temps et assurant la cohérence de vos projets. Ce petit investissement initial dans la création d’une méta-règle est largement rentabilisé à long terme.

Lire plus