Le Secret de la Découverte de la Double Hélice de l'ADN : Une Histoire de Vol, d'Arrogance et de Progrès Scientifique

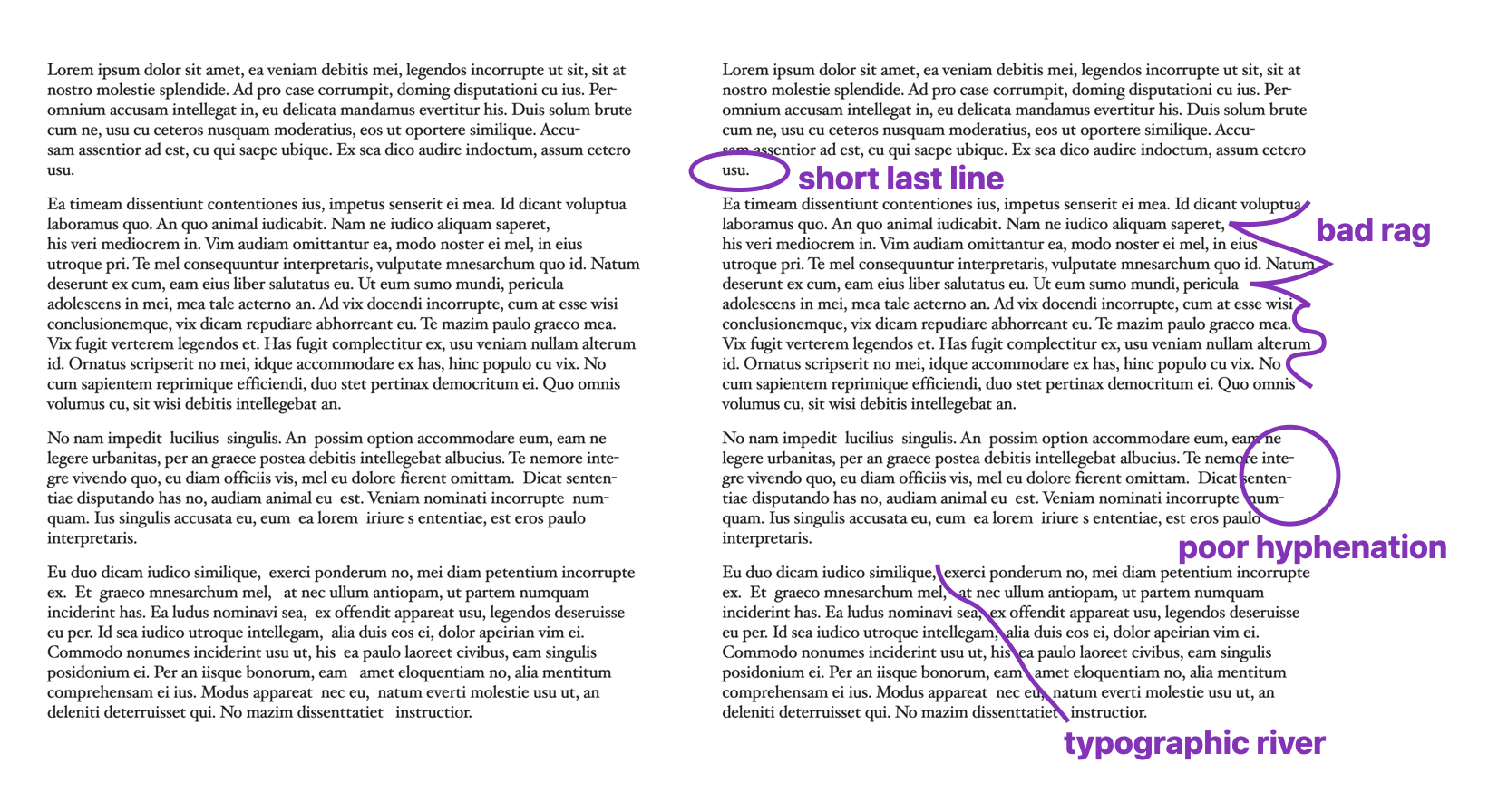

Cet article dévoile l'histoire secrète derrière la découverte de la structure en double hélice de l'ADN. La rencontre d'un jeune et arrogant James Watson avec Maurice Wilkins lors d'une conférence à Naples a ouvert la voie à son périple, mais ce ne fut pas une quête scientifique simple. Le récit expose des luttes de pouvoir, du vol scientifique et un sexisme flagrant. Le livre de Howard Markel détaille le traitement injuste de Watson envers Rosalind Franklin et le fait que Wilkins ait partagé la photo cruciale aux rayons X de Franklin sans son autorisation. Les contributions révolutionnaires de Franklin ont été longtemps ignorées, ne recevant une reconnaissance qu'à titre posthume. Ce n'est pas seulement une histoire scientifique, mais un récit dramatique de conflits éthiques, incitant à la réflexion sur l'honnêteté et l'équité dans la recherche scientifique.

Lire plus