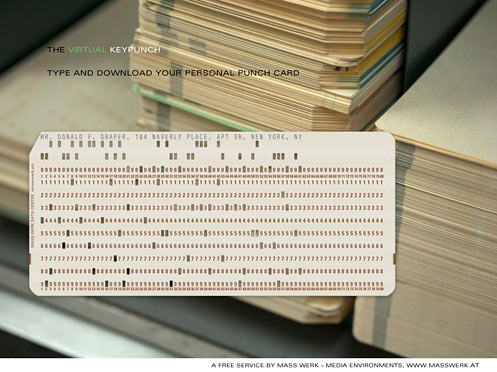

Perforatrice Virtuelle : Un Voyage Rétro à l'ère du 'Big Iron'

Vous vous souvenez des cartes perforées ? Désormais, vous pouvez revivre cette méthode de programmation rétro grâce à 'The Virtual Keypunch', un outil en ligne gratuit. Tapez votre texte, et il génère une image simulée de carte perforée, compatible avec différents types de cartes (FORTRAN, COBOL, etc.) et même le mode binaire. Ce n'est pas seulement une expérience nostalgique amusante ; cela offre aux développeurs un moyen unique d'apprendre la programmation ancienne.

Lire plus

/cdn.vox-cdn.com/uploads/chorus_asset/file/25357667/STK259_MICROSOFT_COPILOT_2__B.png)