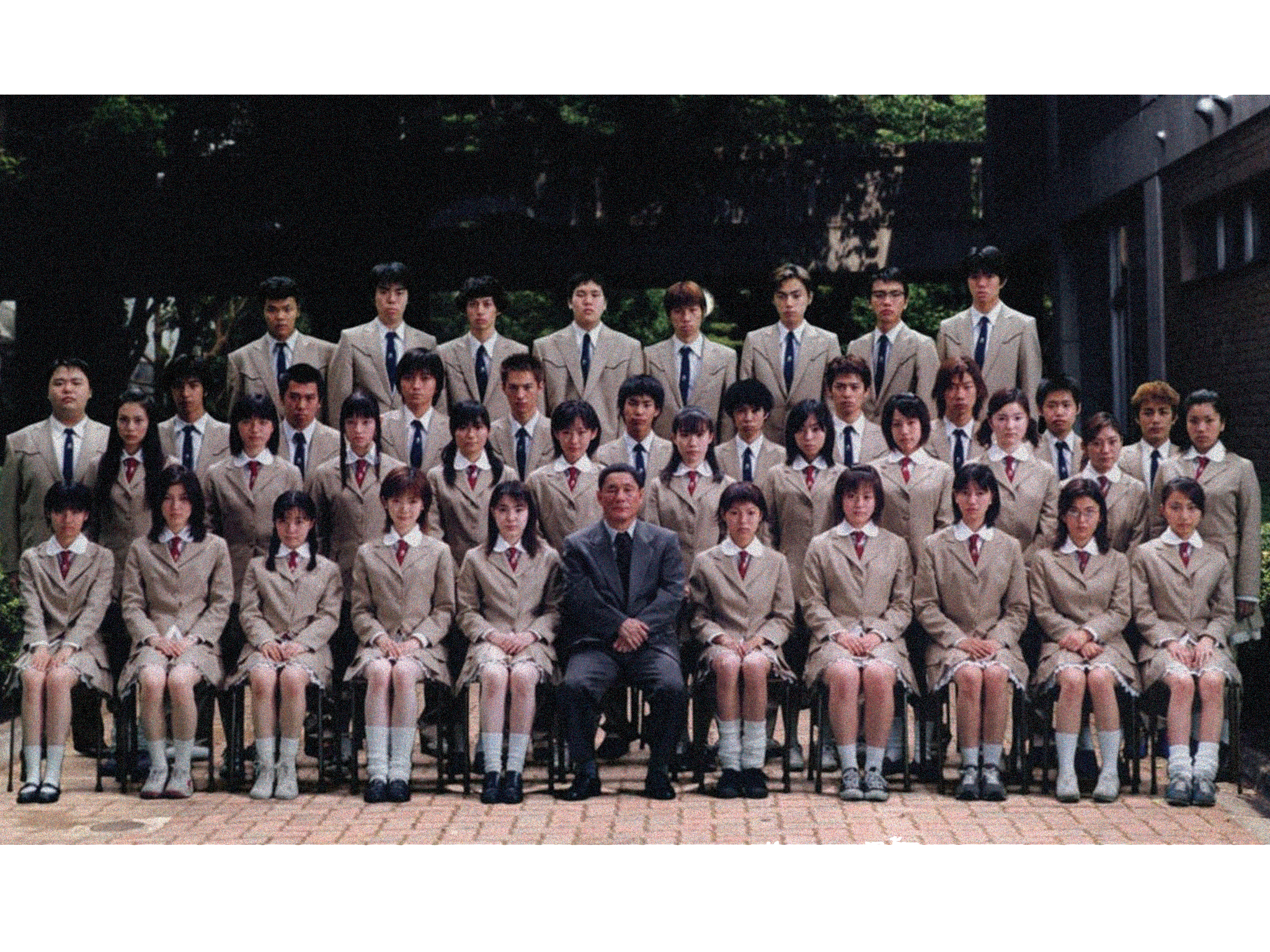

Le secret du succès du Jeu de la Calmar : le film japonais Battle Royale

La série à succès de Netflix, Le Jeu de la Calmar (Squid Game), doit une fière chandelle à un classique culte japonais moins connu : Battle Royale. Le réalisateur Hwang Dong-hyuk cite ouvertement le film comme source d’inspiration. Adapté du roman de 1999 de Koushun Takami, Battle Royale décrit un scénario dystopique où des collégiens sont forcés de se battre à mort par un gouvernement totalitaire. Ses mécanismes de jeu brutaux et sa représentation impitoyable des ténèbres sociales ont fortement influencé Le Jeu de la Calmar. L’article explore les origines de Battle Royale, en examinant le concept inspiré par un rêve de l’auteur et l’intégration de ses expériences de la Seconde Guerre mondiale par le réalisateur Kinji Fukasaku, transformant le film d’un simple bain de sang en un commentaire social profond.

Lire plus