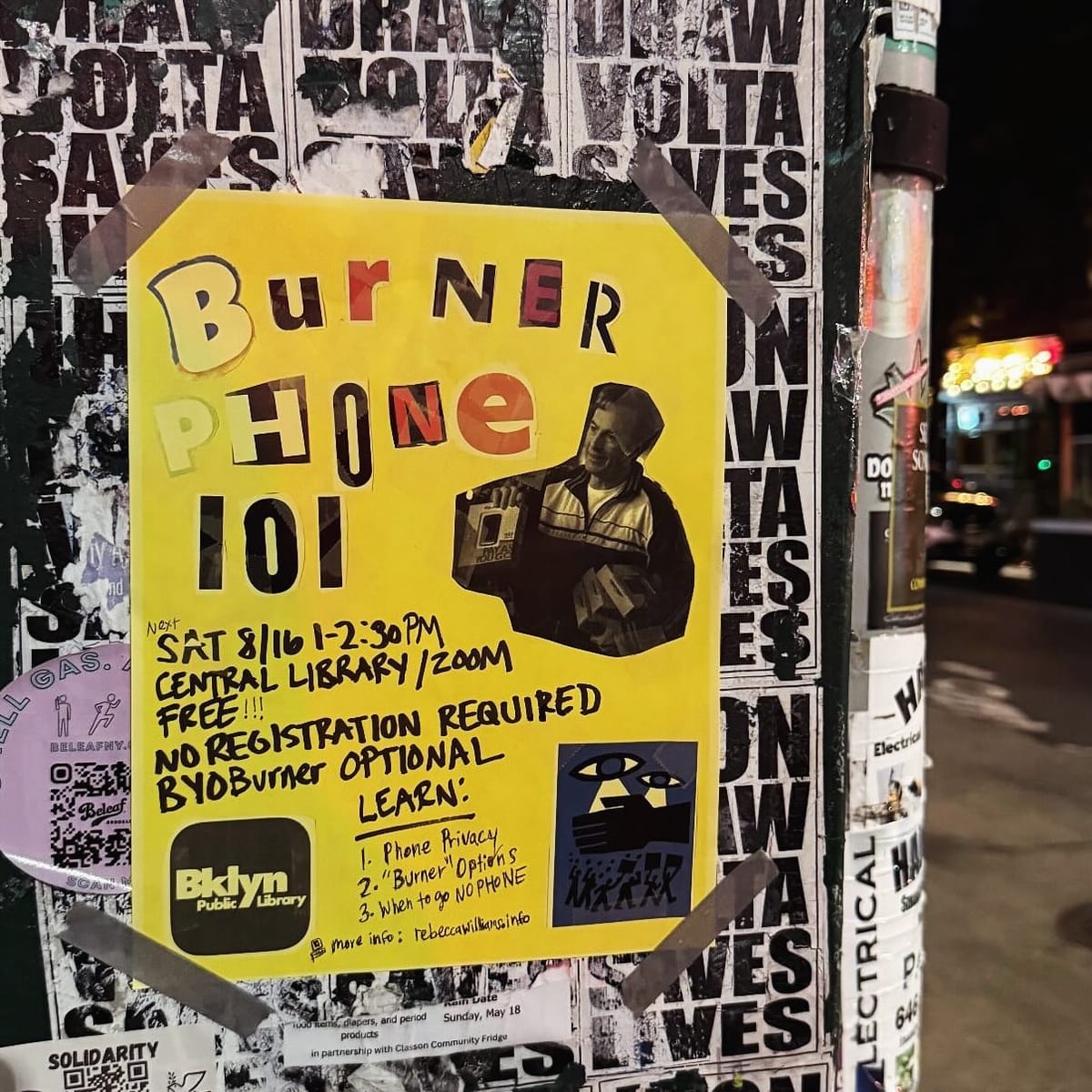

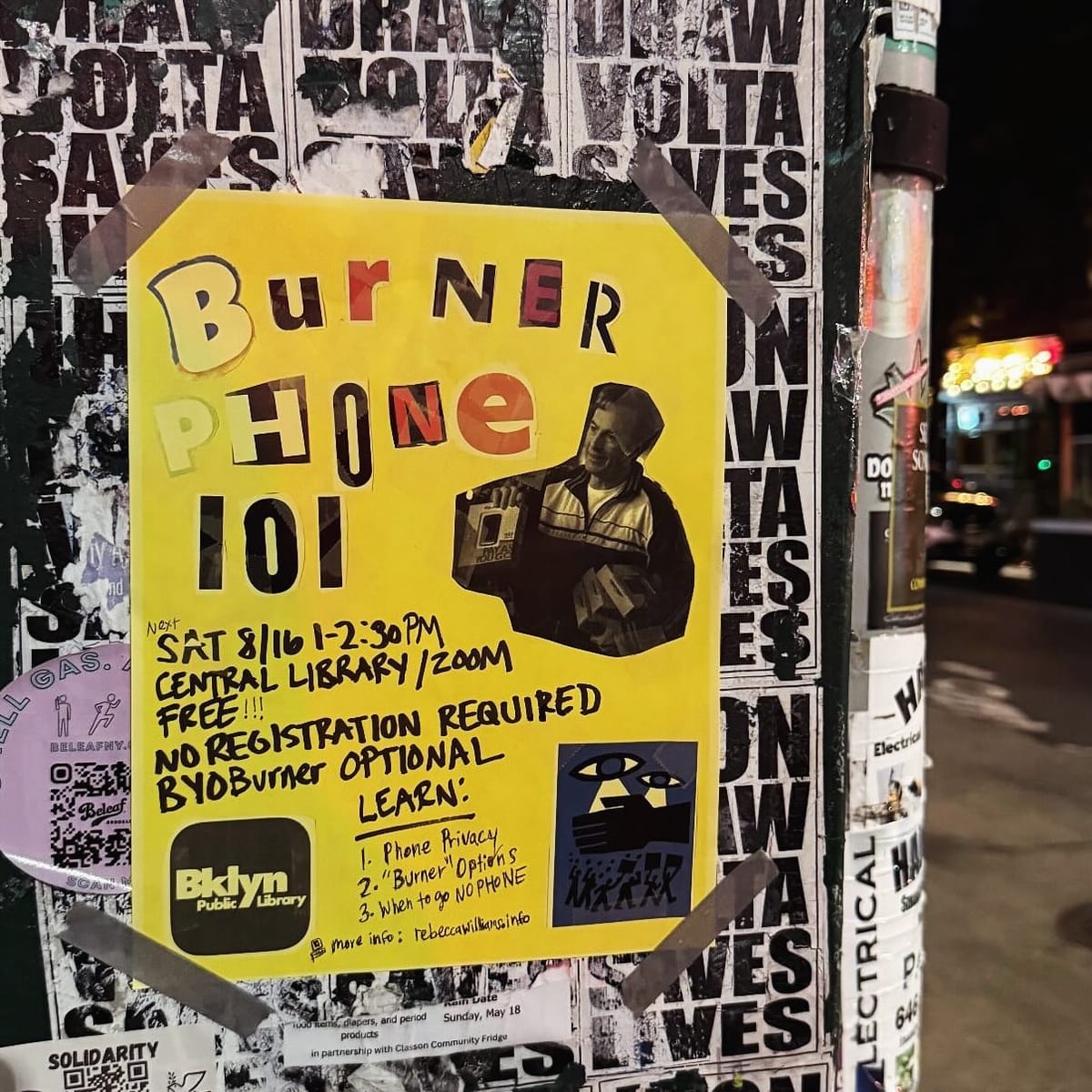

Cet atelier, organisé à la bibliothèque publique de Brooklyn, a couvert la modélisation des risques liés aux téléphones, les pratiques de smartphones améliorant la confidentialité, les différentes options de téléphones jetables et quand abandonner complètement les téléphones. Les participants ont appris à évaluer les risques en considérant ce qui doit être protégé, de qui et les conséquences d'une défaillance. L'atelier a détaillé les vulnérabilités des smartphones et a proposé des conseils de confidentialité pour tous les téléphones, notamment les mises à jour, les codes PIN forts et les autorisations d'applications restreintes. Différentes options de téléphones jetables ont été explorées : téléphones prépayés, rotation de SIM et téléphones minimaux, chacun ayant ses limites. Enfin, l'atelier a souligné que parfois, le meilleur téléphone jetable est l'absence de téléphone, suggérant des méthodes alternatives pour la communication et le partage de localisation lorsque les appareils numériques représentent un risque.

Lire plus