Notes de conception de X : unification des modules OCaml

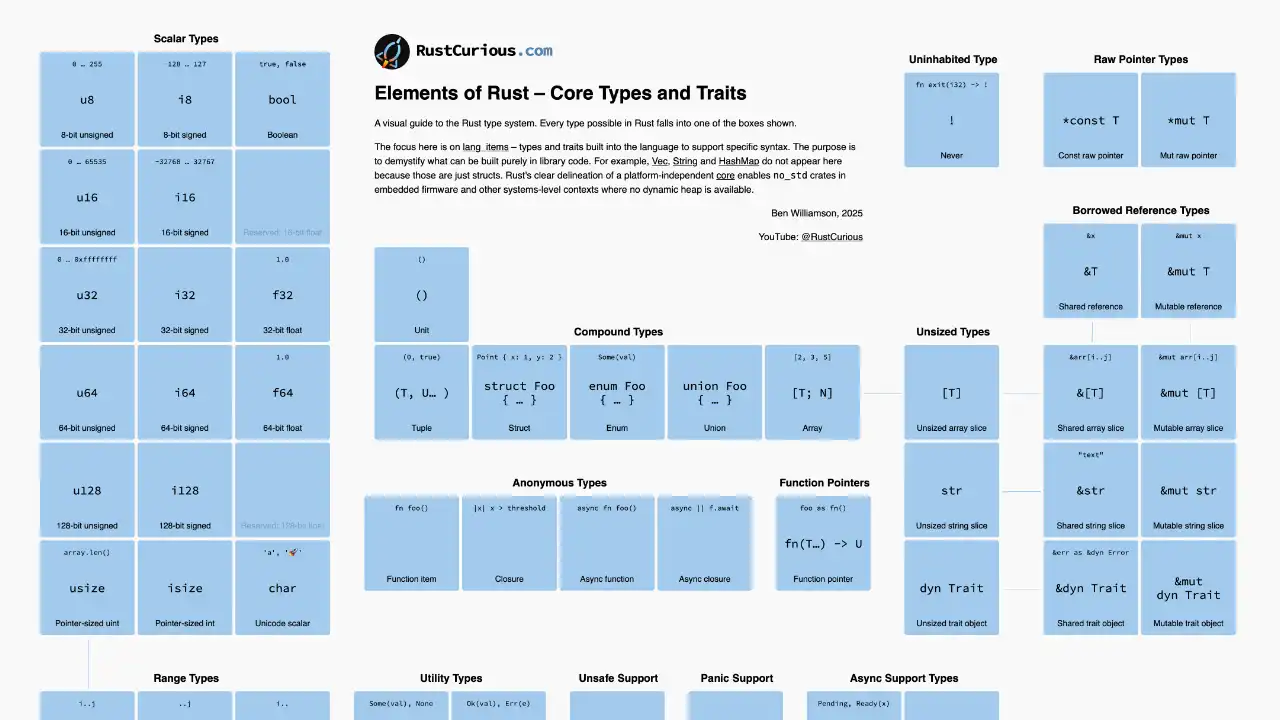

L'auteur conçoit un nouveau langage de programmation, X, visant à combiner l'inférence de type et la sous-typage structurel de PolySubML avec la plupart des fonctionnalités d'OCaml, en s'attaquant notamment aux différences syntaxiques et conceptuelles entre le système de modules d'OCaml et les valeurs ordinaires. L'article détaille comment les modules OCaml sont unifiés dans X, couvrant des aspects tels que les membres d'alias dans les enregistrements, la syntaxe struct et sig, l'ouverture et l'inclusion de modules, l'extension de modules et l'abstraction avec les types existentiels. Il propose des améliorations au système de modules d'OCaml, comme éviter les importations génériques. L'objectif final est un langage de programmation plus simple, plus facile à comprendre et plus puissant.

Lire plus