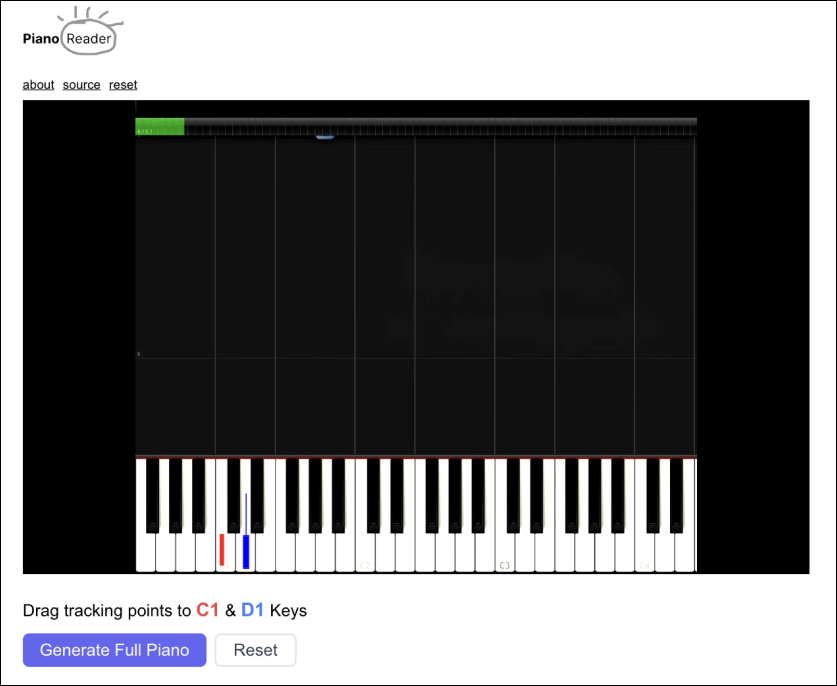

Reveal : Une porte ouverte sur vos programmes Clojure en exécution

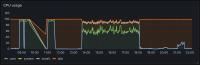

Reveal est une boîte à outils d'inspection de données orientée Clojure, conçue pour simplifier le processus d'examen des objets dans votre JVM. Offrant à la fois des panneaux et des outils REPL interactifs, elle prend en charge les processus locaux et distants. Disponible en version gratuite et open source et en version Pro payante (gratuite pour les citoyens ukrainiens), Reveal permet aux utilisateurs d'inspecter en profondeur les structures de données. Une documentation complète, des tutoriels et des vidéos guident les utilisateurs à travers ses fonctionnalités, ce qui en fait un outil inestimable pour les développeurs Clojure.

Lire plus