La mise à jour de la mémoire d'OpenAI : un bond en avant transformateur pour l'IA

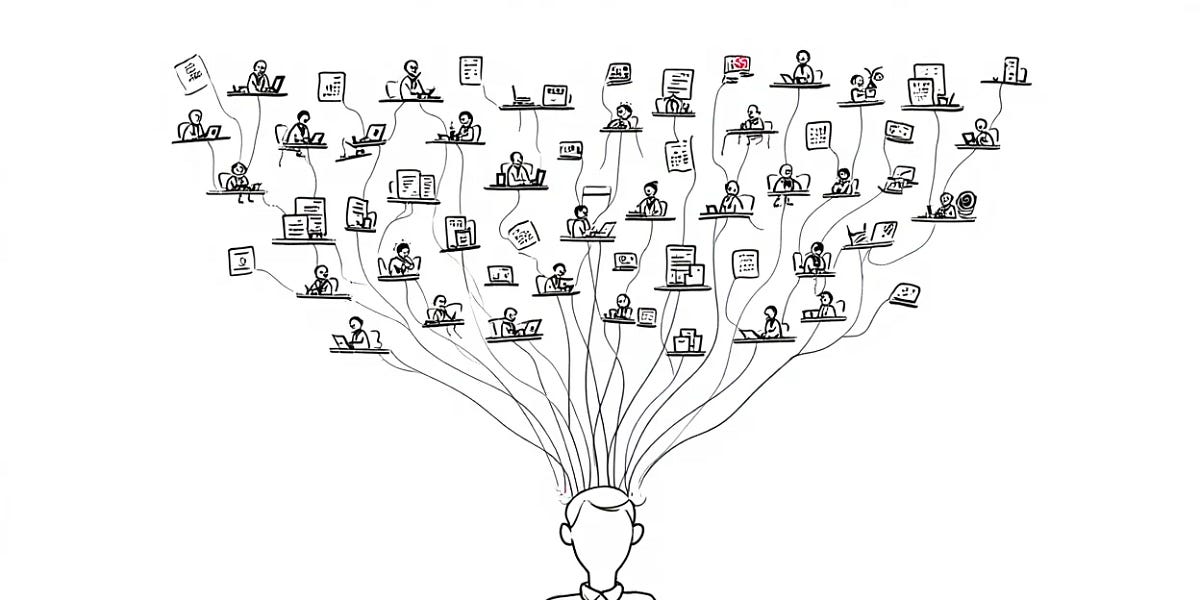

Les mises à jour de la mémoire d'OpenAI marquent le début de ce qui pourrait être le changement le plus transformateur depuis les débuts de GPT-3. Auparavant, l'IA ressemblait à un ami brillant mais oublieux. Maintenant, la mémoire change tout. L'IA se souviendra de vos habitudes, de vos schémas de pensée et de vos préférences, devenant un compagnon et un assistant à vie. Cela entraînera des gains de productivité massifs et remettra en question l'idée reçue selon laquelle l'IA manque de défensabilité. OpenAI pourrait lancer un produit "Se connecter avec OpenAI", permettant aux développeurs tiers d'accéder directement à sa couche de mémoire pour construire des applications plus puissantes. La compétition se concentrera sur la mémoire : celui qui la capture le plus rapidement gagne.

Lire plus

.jpg)