Échec du premier lancement orbital commercial européen : la fusée Spectrum d’Isar Aerospace s’écrase en mer

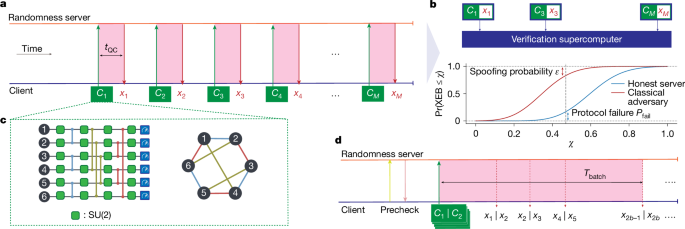

La première tentative d’Isar Aerospace de lancer sa fusée Spectrum en orbite depuis le centre spatial d’Andøya en Norvège, le 30 mars, s’est soldée par un échec. La fusée à deux étages a perdu le contrôle environ 18 secondes après le lancement et a été détruite 30 secondes plus tard, en chutant en mer. Il s’agissait de la première tentative de lancement orbital depuis l’Europe continentale (à l’exclusion du Royaume-Uni et de la Russie). Malgré cet échec, Isar Aerospace prévoit d’utiliser les données de vol collectées et de poursuivre le développement de la fusée, dans le but de devenir un acteur majeur sur le marché européen du lancement spatial commercial. L’entreprise a déjà conclu des contrats de lancement avec plusieurs clients.

Lire plus