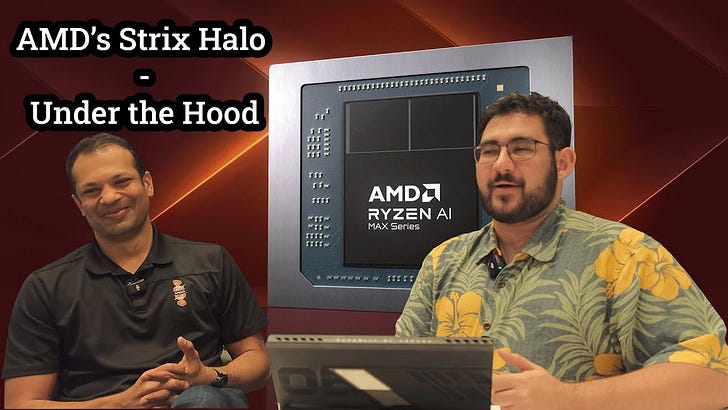

Foxconn fait face aux problèmes de tarifs, mais voit un boom des serveurs IA

Le PDG de Foxconn, Young Liu, a révélé que les tarifs américains causent de sérieux problèmes aux géants de la technologie comme Apple et Amazon. En réponse, les clients de Foxconn envisagent de plus en plus des collaborations de fabrication aux États-Unis pour atténuer l'impact des tarifs. Bien que l'activité d'électronique grand public soit confrontée à des défis, le segment des serveurs IA de Foxconn est en plein essor, avec une augmentation de 78 % des revenus au quatrième trimestre par rapport à l'année précédente et une prévision de plus que doubler ce trimestre. Cette croissance est alimentée par la demande croissante des petites entreprises qui développent leurs propres LLM.

Lire plus