Le Déluge d'Informations : Faire Face à la Surcharge d'Actualités

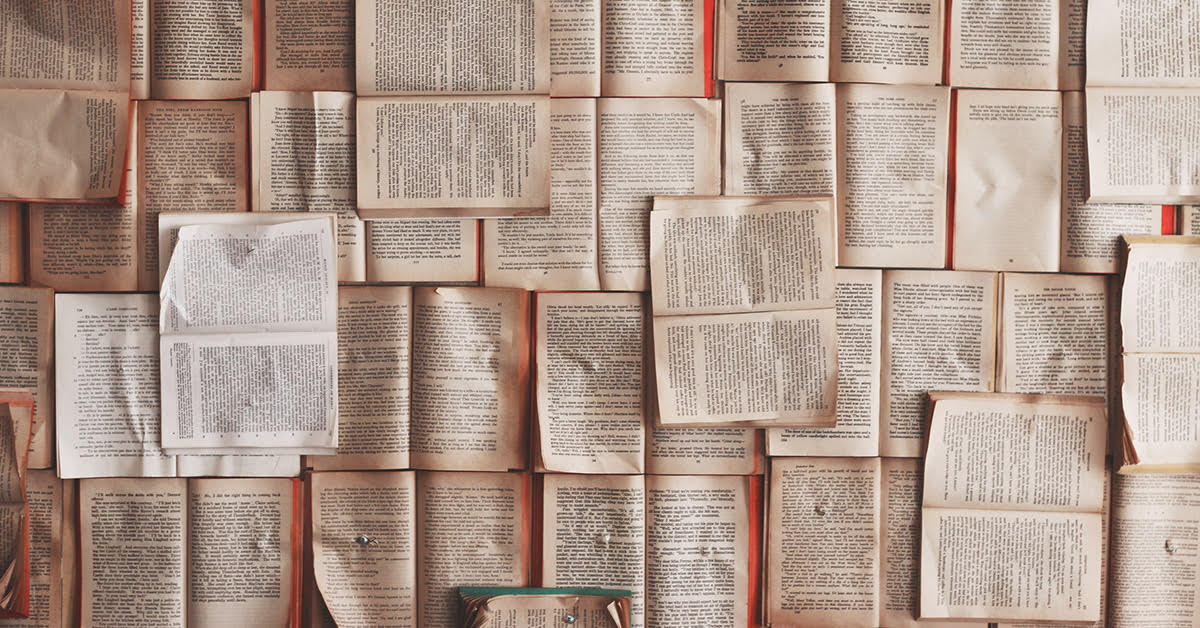

Réfléchissant sur une carrière de 45 ans dans la technologie, l'auteur déplore le passage de sources d'informations uniques à des stratégies hautement personnalisées à l'ère de la surcharge d'informations. De l'ère initiale de la télévision, de la radio, des journaux et des magazines, à l'explosion d'USENET et du Web, les sources d'informations se sont multipliées de manière exponentielle, dépassant la capacité de traitement de l'information humaine. Face à un déluge d'informations souvent peu fiables ou non pertinentes, les gens ont développé des mécanismes d'adaptation, notamment la déconnexion complète et les sabbats numériques. L'auteur soutient que nous devons repenser fondamentalement notre relation avec l'information, en cultivant de meilleures capacités de discernement et en construisant des défenses psychologiques et culturelles pour naviguer dans le chaos. Ce n'est pas un problème résoluble par la technologie ou la loi ; cela exige un effort individuel pour améliorer notre capacité à gérer la surcharge d'informations.

Lire plus