RUFADAA : Gérer l'héritage numérique

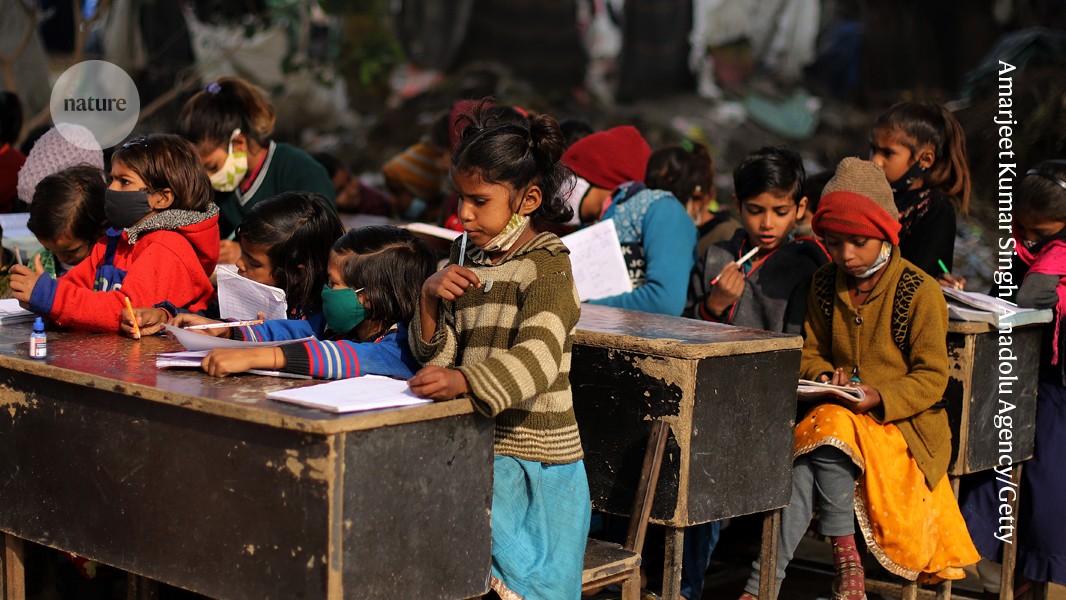

À l'ère du numérique, nous accumulons d'énormes quantités d'actifs numériques. La RUFADAA (Uniform Fiduciary Access to Digital Assets Act) établit des règles par défaut pour que les fiduciaires puissent accéder à des actifs numériques tels que les e-mails, les fichiers cloud et les cryptomonnaies, en équilibrant la confidentialité avec la nécessité d'accès. L'auteur utilise le profil commémoratif LinkedIn d'un ami comme exemple poignant, explorant comment les fournisseurs de services gèrent les comptes d'utilisateurs décédés et les défis à venir. L'article se termine par une réflexion sur la signification durable de ces héritages numériques, les comparant à des pierres tombales en ligne qui préservent des fragments de nos vies connectées.

Lire plus