L'IA bouleverse le marché des BPO de plus de 300 milliards de dollars

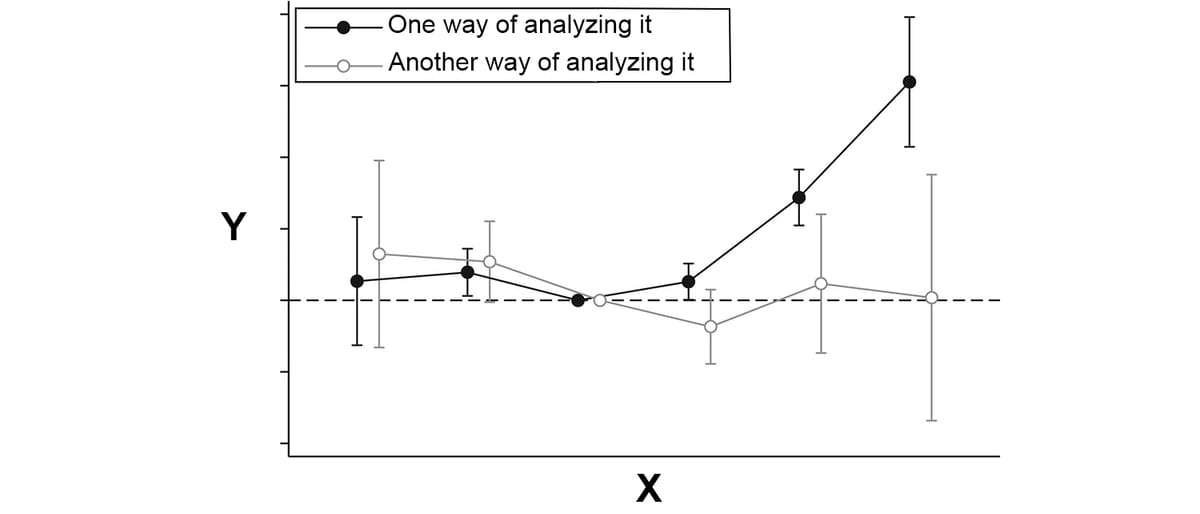

Le marché de l'externalisation des processus métiers (BPO), évalué à plus de 300 milliards de dollars en 2024 et prévu pour dépasser les 525 milliards de dollars d'ici 2030, est mûr pour la disruption. Les BPO traditionnels, bien que cruciaux, souffrent de délais d'exécution longs, d'erreurs humaines et de limitations contextuelles. L'IA offre une solution puissante. Les modèles d'IA avancés excellent dans les tâches traitées par les BPO, du support client au traitement complexe de données. Les startups capitalisent sur cela en proposant des agents alimentés par l'IA qui offrent une efficacité supérieure, une évolutivité et un rapport coût-efficacité optimal. Cela permet aux entreprises d'internaliser l'expérience client et les opérations back-office. Alors que les BPO établis adoptent l'IA, les startups innovantes possèdent un avantage grâce à leur approche native de l'IA, en se concentrant sur un ROI clair, des stratégies centrées sur le client et des solutions full-stack. La course est lancée pour conquérir une part de ce marché colossal.

Lire plus