Le Singe arrogant : Repenser l'exceptionnalisme humain

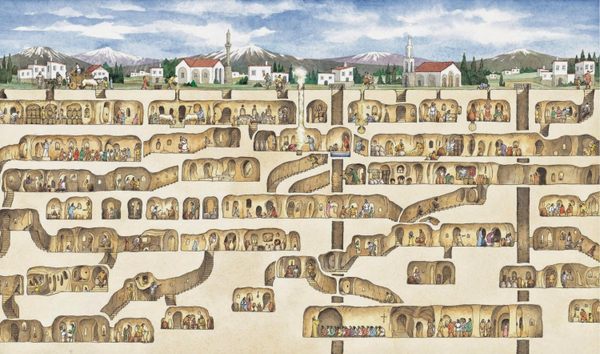

Cet article remet en question les limites de l'anthropocentrisme et ses impacts négatifs sur la science, l'environnement et le bien-être animal. L'auteur utilise de nombreux exemples scientifiques pour exposer la sous-estimation humaine des capacités animales et la mauvaise interprétation de la cognition et des émotions animales, soulignant comment les humains s'utilisent souvent eux-mêmes comme référence pour mesurer les autres espèces, ignorant la diversité et les capacités uniques des différentes espèces. L'auteur appelle à abandonner l'arrogance de l'anthropocentrisme, à considérer la nature avec émerveillement et à adopter une attitude plus juste et respectueuse envers les animaux.

Lire plus