Le mystère de la police 8x19 dans le BIOS Intel

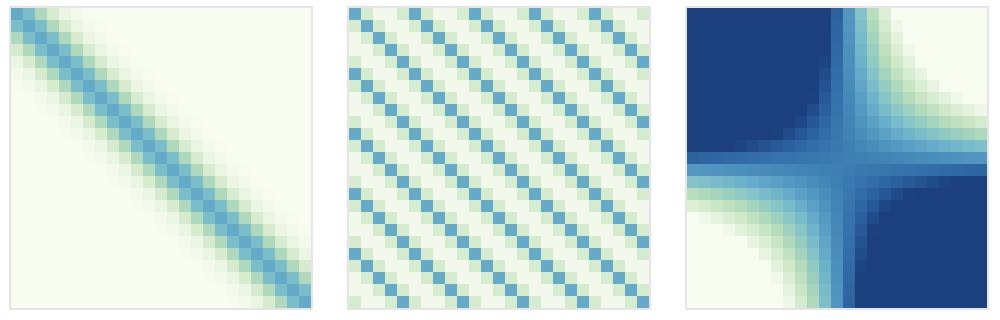

Cet article détaille le parcours de l'auteur pour découvrir les origines d'une police 8x19 non standard trouvée dans le BIOS des cartes mères Intel. En commençant par une capture d'écran de l'écran POST du BIOS d'une carte Intel AN430TX, l'auteur découvre que les anciennes cartes Intel (comme les AN430TX et AL440LX) utilisaient une police personnalisée 8x19, différente de la police standard 8x16. Pour résoudre le mystère, l'auteur tente de décoder les images du BIOS, réussissant avec une méthode intelligente. Cela révèle la présence de la police dans les anciennes versions du BIOS, intelligemment intégrée au module de chaînes pour économiser de l'espace. Des recherches supplémentaires montrent l'utilisation de la police à différentes époques, par différents fabricants de BIOS (AMI et Phoenix) et même dans les shells EFI ultérieurs. L'auteur suppose qu'Intel, et non les fabricants de BIOS, est à l'origine de la police, en analysant son rôle dans l'évolution de la technologie d'affichage.

Lire plus