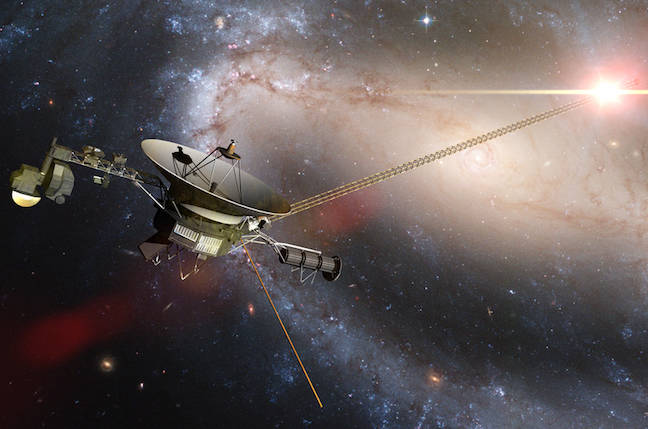

NASA revive propulsores de décadas de idade da Voyager 1 em uma aposta de alto risco

Engenheiros da NASA reiniciaram com sucesso os propulsores primários da Voyager 1, considerados inoperantes por mais de duas décadas. A espaçonave de quase 50 anos enfrentava uma falha iminente devido a dutos de combustível entupidos em seus propulsores de backup. A manobra arriscada envolveu ligar aquecedores dormentes, com o potencial de uma pequena explosão se os aquecedores ainda estivessem desligados. O sucesso garante à Voyager 1 mais tempo para explorar o espaço interestelar, um testemunho da engenhosidade e perseverança humanas.

Leia mais