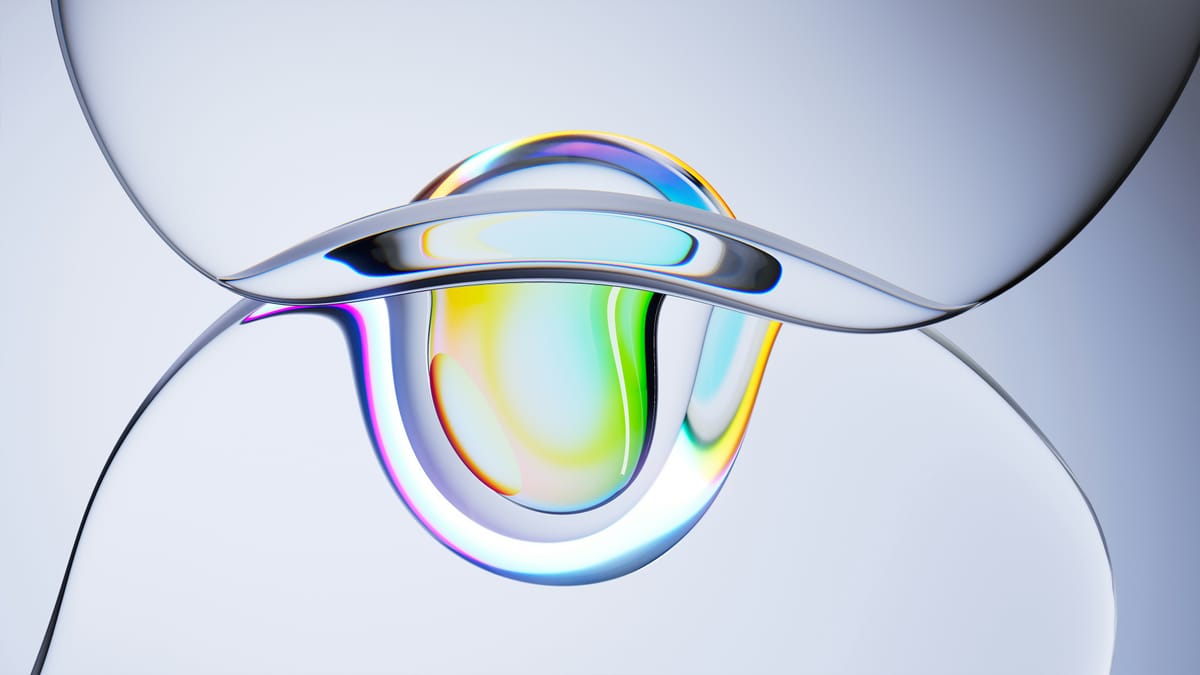

Habitação Subaquática: Humanos a Testar Habitat Submarino em 2025

A startup britânica Deep está a liderar o caminho para a vida subaquática com o seu projeto Sentinel, um habitat modular com lançamento previsto para 2027. Usando impressão 3D e soldadura avançadas, o Sentinel permitirá que os cientistas vivam e trabalhem a profundidades de até 200 metros por períodos prolongados. Um habitat menor e transportável, chamado Vanguard, será lançado em 2025, servindo como protótipo. O Vanguard pode abrigar três mergulhadores por até uma semana, demonstrando o potencial para aumentar drasticamente a eficiência da pesquisa oceânica e melhorar a nossa compreensão dos ecossistemas marinhos face às alterações climáticas.

Leia mais