我们是否应该停下来思考一下大型语言模型到底在模拟什么?

这篇文章批判了大型语言模型(LLM)的过度炒作,指出LLM并不能真正理解语言。LLM通过分析大量文本数据来学习语言模式,但语言不仅仅是文本的堆砌,它还包括语气、姿态、情感、环境等因素。人类语言是一种行为,而LLM只是模拟这种行为的工具。文章认为,LLM的过度炒作会导致人们对语言的理解发生偏差,并可能带来潜在风险。

阅读更多

这篇文章批判了大型语言模型(LLM)的过度炒作,指出LLM并不能真正理解语言。LLM通过分析大量文本数据来学习语言模式,但语言不仅仅是文本的堆砌,它还包括语气、姿态、情感、环境等因素。人类语言是一种行为,而LLM只是模拟这种行为的工具。文章认为,LLM的过度炒作会导致人们对语言的理解发生偏差,并可能带来潜在风险。

阅读更多

美国司法部监察长办公室的审计报告指出,联邦调查局在处理和销毁调查中获得的电子存储介质方面存在严重疏漏。包含国家安全数据、外国情报监 Surveillance Act 信息和机密文件的硬盘经常没有被贴上标签,这为其丢失或被盗提供了可能性。 令人讽刺的是,鉴于联邦调查局用于销毁此类介质的设施的安全松懈,这种缺乏识别可能被认为是一种好处。

阅读更多

美国政府起诉佐治亚理工学院及其合约实体,指控其未能达到国防部为合约授予者设定的网络安全标准。 举报人 Christopher Craig 和 Kyle Koza 指控该机构未能保护受控非机密信息 (CUI),其中包括未能制定符合 DoD 标准的网络安全计划、未能在所有设备上实施反恶意软件解决方案以及提交虚假的网络安全评估分数。 这起诉讼是根据《虚假申报法》提起的,该法案旨在惩罚那些明知故犯地将美国 IT 系统安全置于风险之中的实体。

阅读更多

网络安全公司 Cyble 近日发布报告称,已发现 11 万个域名成为攻击者的目标,这些攻击者利用错误配置的 .env 文件进行勒索。这些攻击者对云架构有着深入的了解,他们利用目标暴露的环境变量、未定期更新的凭证和未采用最小权限架构等漏洞,获取访问权限并进行勒索。

阅读更多

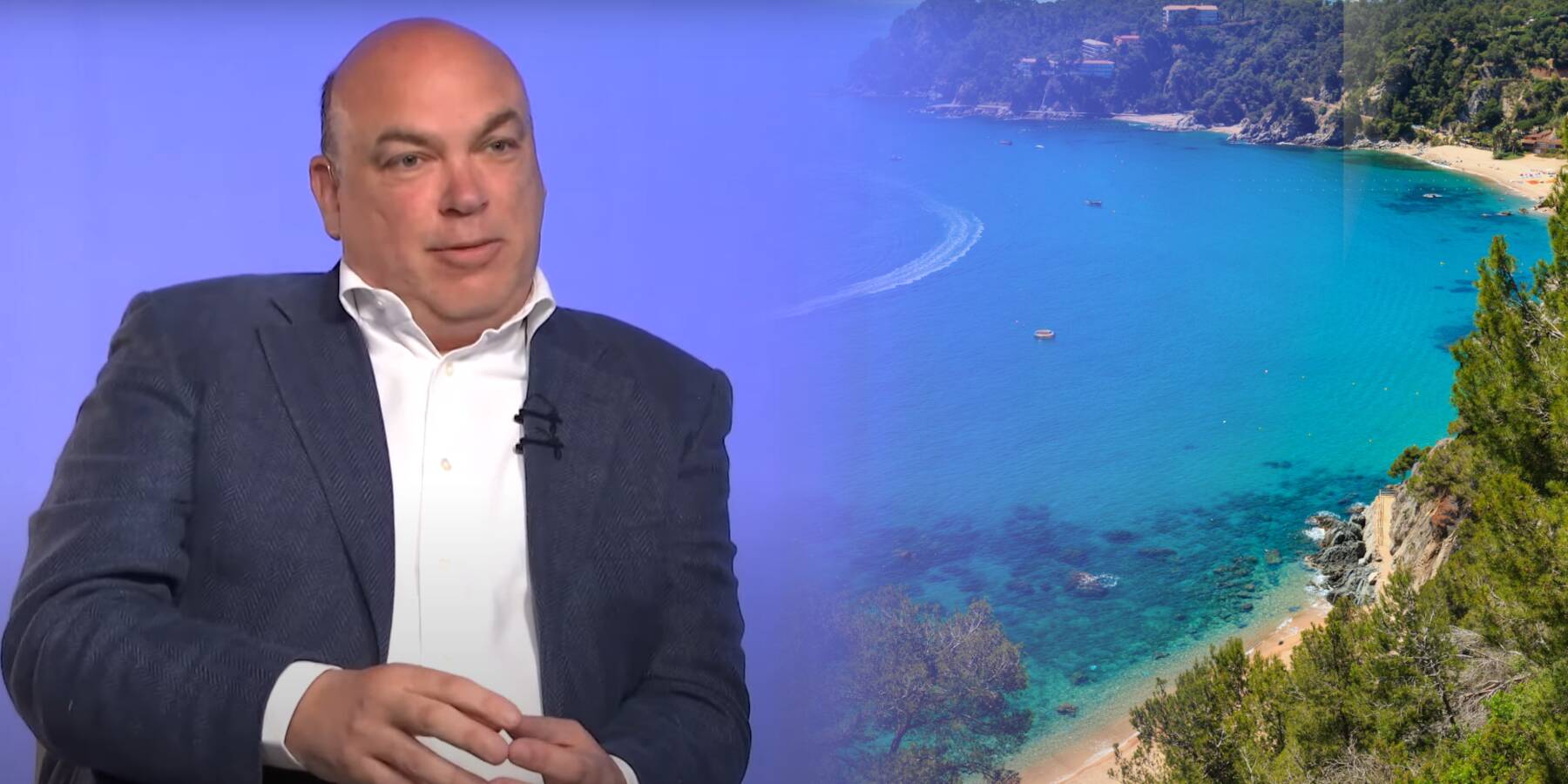

据报道,英国科技大亨、Autonomy公司前首席执行官Mike Lynch和其女儿Hannah的尸体在其失事游艇Bayesian的残骸中被找到。意大利潜水员称在沉船的一个船舱内发现了这对父女。此前,Lynch的游艇在意大利西西里岛附近海域遭遇风暴后失踪,船上共有22人,目前其他失踪人员的搜救工作仍在进行中。

阅读更多

上周六,日本新千岁机场一家零售店的一把剪刀不见了,引发了一场安全恐慌,导致机场安检暂停了至少两个小时。由于正值日本盂兰盆节假期,许多旅客滞留在机场,超过200趟航班延误,36趟航班被取消。最终,这把剪刀在同一家商店被找到,并非被盗窃。

阅读更多

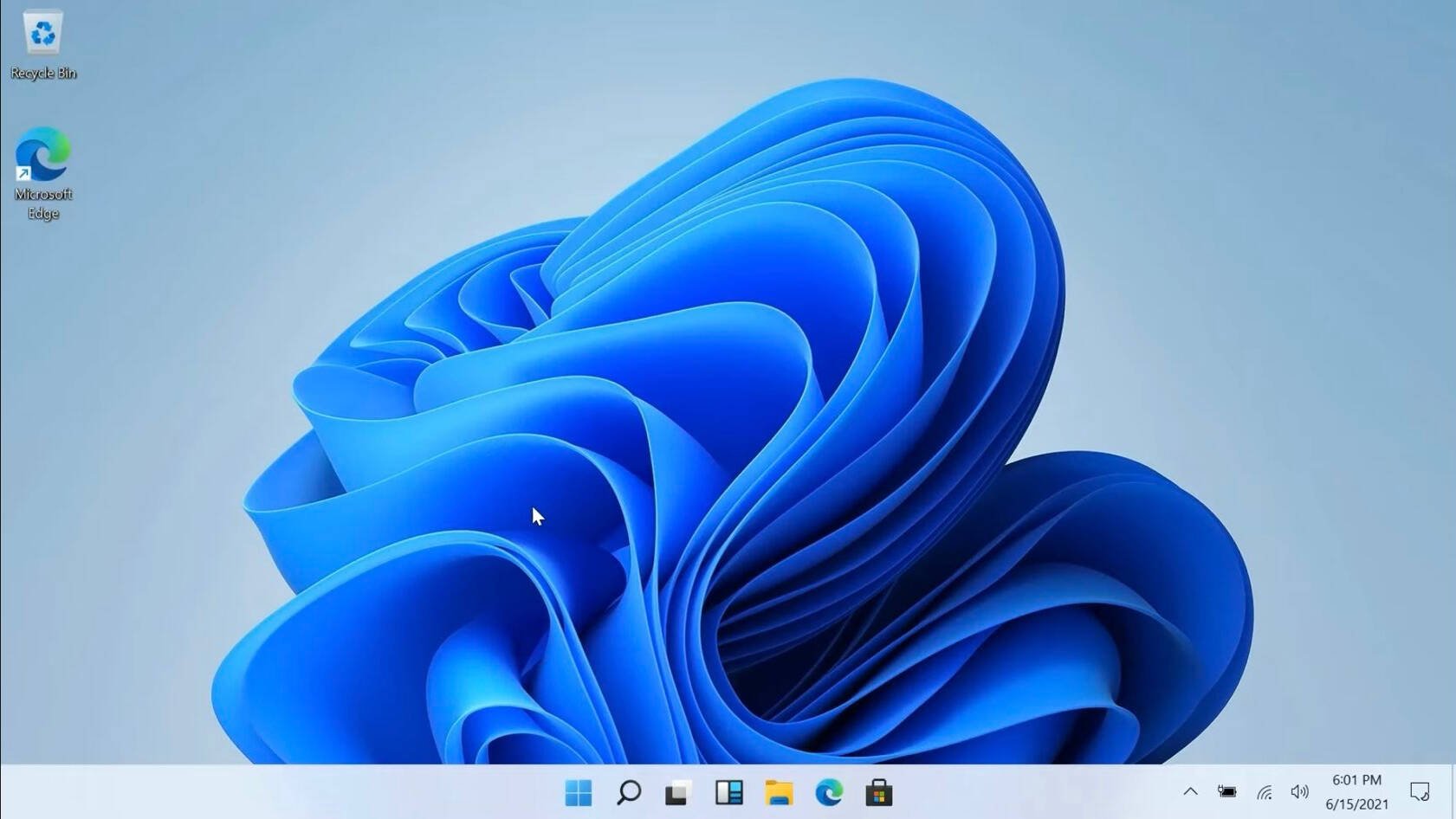

微软最新发布的 Windows Insider 版本中,修复了一个允许用户绕过硬件要求升级到 Windows 11 的漏洞。该漏洞利用了 “setup.exe /product server” 命令行参数,将桌面安装程序伪装成服务器安装程序,从而绕过对 TPM 芯片等硬件的要求。微软尚未对此更改发表评论,但此举表明微软正加强对 Windows 11 硬件要求的执行力度。

阅读更多

根据信息自由请求收集的数据,美国弗吉尼亚州的数据中心正面临着越来越大的环境问题压力。自2019年以来,这些数据中心的用水量增加了近三分之二,2023年超过18.5亿加仑,而2019年为11.3亿加仑。这引发了人们对该地区水资源供应的担忧,特别是在已经遭受干旱的地区。用水量增加的主要原因是用于冷却,而人工智能的兴起预计将进一步加剧这一问题。

阅读更多

安全专家Moxie Marlinspike认为过去二十年软件开发缺乏创新,将原因归咎于敏捷开发。本文反驳了他的观点,指出自2004年以来,软件开发领域发生了巨大的进步,例如智能手机生态系统、云计算等。作者认为,敏捷开发本身并不会扼杀创新,管理不善才是问题所在。文章还指出,数字技术在某些方面反而造成了负面影响,呼吁开发者关注这些问题,并提出创造性的解决方案。

阅读更多

微软更新了服务协议,将于9月30日生效。新协议警告用户,其AI服务不应用于重要事项,并明确禁止使用AI服务进行数据抓取、逆向工程和创建其他AI服务。此外,协议还增加了对大规模仲裁的说明,以应对近年来出现的集体诉讼。

阅读更多

美国财政部督察长发布报告,建议国税局重新设立技术退役办公室,以更好地管理和淘汰老旧技术。报告指出,国税局在识别和规划淘汰遗留系统方面做得不够,导致IT基础设施支出不断增加。虽然国税局表示将把相关职责整合到转型和战略办公室,但要到2025年才会实施。

阅读更多

美国国家标准与技术研究院 (NIST) 发布了期待已久的后量子加密标准,旨在在量子计算机有望破解现有加密算法的未来很长一段时间内保护电子信息。最终确定的标准包括三种后量子加密算法。ML-KEM 旨在用于通用加密,在数据通过公共网络移动时对其进行保护。另外两个——ML-DSA 和 SLH-DSA——保护数字签名,用于验证在线身份。第四种算法 FN-DSA 计划在今年晚些时候最终确定,它也用于数字签名。

阅读更多

根据 Palo Alto Networks 的 Unit 42 的数据,尽管六个月前执法部门进行了打击,但 LockBit 3.0 仍然是今年迄今为止最多产的加密和勒索团伙。在事件响应小组监控的 53 个勒索软件团伙中,只有 6 个团伙的感染数量占观察总数的一半以上,这些团伙的地下网站上公布了受害者名单并泄露了被盗数据。

阅读更多

印度巴蒂企业收购了阿尔蒂斯持有的英国电信集团24.5%的股份,成为这家英国电信巨头的最大股东。此次交易价值约40亿英镑,巴蒂企业由亿万富翁苏尼尔·巴蒂·米塔尔所有,旗下拥有电信集团巴蒂 Airtel。分析人士认为,这对巴蒂来说是出人意料的举动,但也表明了其对英国电信长期增长战略的信心,也是对英国电信首席执行官柯比领导能力的有力证明。

阅读更多

一家佛罗里达州的数据代理公司因未能保护好用户数据安全,导致29亿条公民的个人信息被盗并在暗网出售,因此面临集体诉讼。原告称,该公司在存储数据时存在疏忽,未对数据进行加密或编辑,导致黑客轻易获取并出售这些敏感信息。该诉讼要求该公司销毁所有被盗数据,并实施更严格的数据保护措施,同时赔偿受害者的损失。

阅读更多

软件安全专家 Moxie Marlinspike 在 Black Hat 大会上批评了敏捷开发模式,认为其抽象层级和快速开发周期导致工程师缺乏对底层技术的理解,限制了创新。他认为,安全研究人员才是真正理解软件本质的人,因为他们需要深入挖掘抽象层,才能发现漏洞和安全隐患。

阅读更多

根据Synergy Research Group的最新研究,预计到2029年,超大规模企业将占据全球数据中心总容量的60%以上。这一趋势主要归因于云服务和面向消费者的数字服务(如社交网络、电子商务和在线游戏)的需求推动了超大规模数据中心的增长。相比之下,企业自建数据中心的比例将从几年前的60%下降到目前的37%,并且预计每年将下降近3个百分点。

阅读更多

Zenity首席技术官Michael Bargury在黑帽大会上披露了微软Copilot存在安全漏洞,称创建安全的Copilot Studio机器人非常困难,因为默认设置不安全,易受攻击者利用,导致数据泄露。 他演示了如何利用ChatGPT对Copilot机器人进行模糊测试,并发现大量机器人暴露在公共网络上。 尽管微软已经修复了一些漏洞,但Bargury认为,保护Copilot等人工智能软件需要实时监控和跟踪潜在的提示注入攻击,企业应谨慎使用人工智能技术。

阅读更多

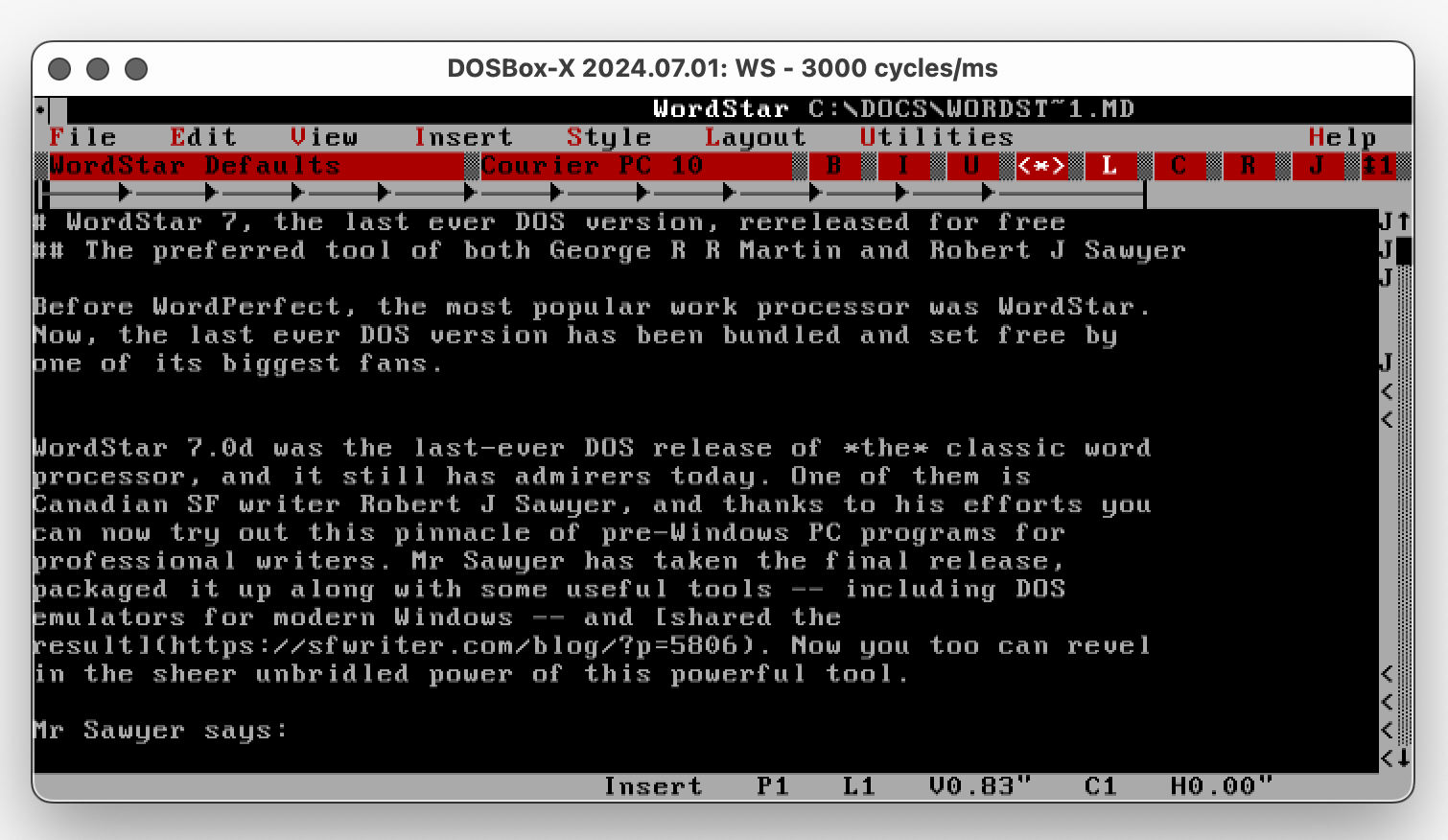

曾经风靡一时的文字处理器WordStar 7 DOS版本现在可以免费下载了。加拿大科幻作家Robert J Sawyer将最终版本打包,并提供了一些实用工具,包括用于现代Windows的DOS模拟器,让用户可以在现代系统上体验这款经典软件。WordStar 7.0d是WordStar最后一个DOS版本,于1992年12月发布,以其键盘快捷键和强大的功能而闻名。

阅读更多

为了加速向内存安全编程语言的过渡,美国国防高级研究计划局(DARPA)正在推动TRACTOR的开发,这是一种程序化的代码转换工具。TRACTOR代表着将所有C语言代码转换为Rust。该项目旨在开发机器学习工具,自动将旧的C代码转换为Rust,以提高软件安全性。由于C和C++的内存安全问题已困扰行业数十年,软件工程界已达成共识,仅依靠漏洞查找工具是不够的,需要采用内存安全的编程语言。

阅读更多

由于日本国民身份证“我的号码卡”频频出现数据泄露和伪造问题,日本政府将强制推出一款APP,通过读取卡片信息并与芯片数据进行比对,来验证卡片的真伪。该APP预计将于8月底发布,旨在提高国民身份证的安全性,并促进其普及使用。

阅读更多

微软Dynamics 365的“现场服务管理”功能允许客户通过智能手机应用程序监控移动服务人员,据称损害了他们的自主性和尊严。该软件被指责为通过算法管理削弱员工权力的更广泛应用的一部分,允许雇主跟踪移动员工的工作内容、时间、地点以及收集许多其他数据点,导致员工自由裁量权、自主性和目标感下降。

阅读更多

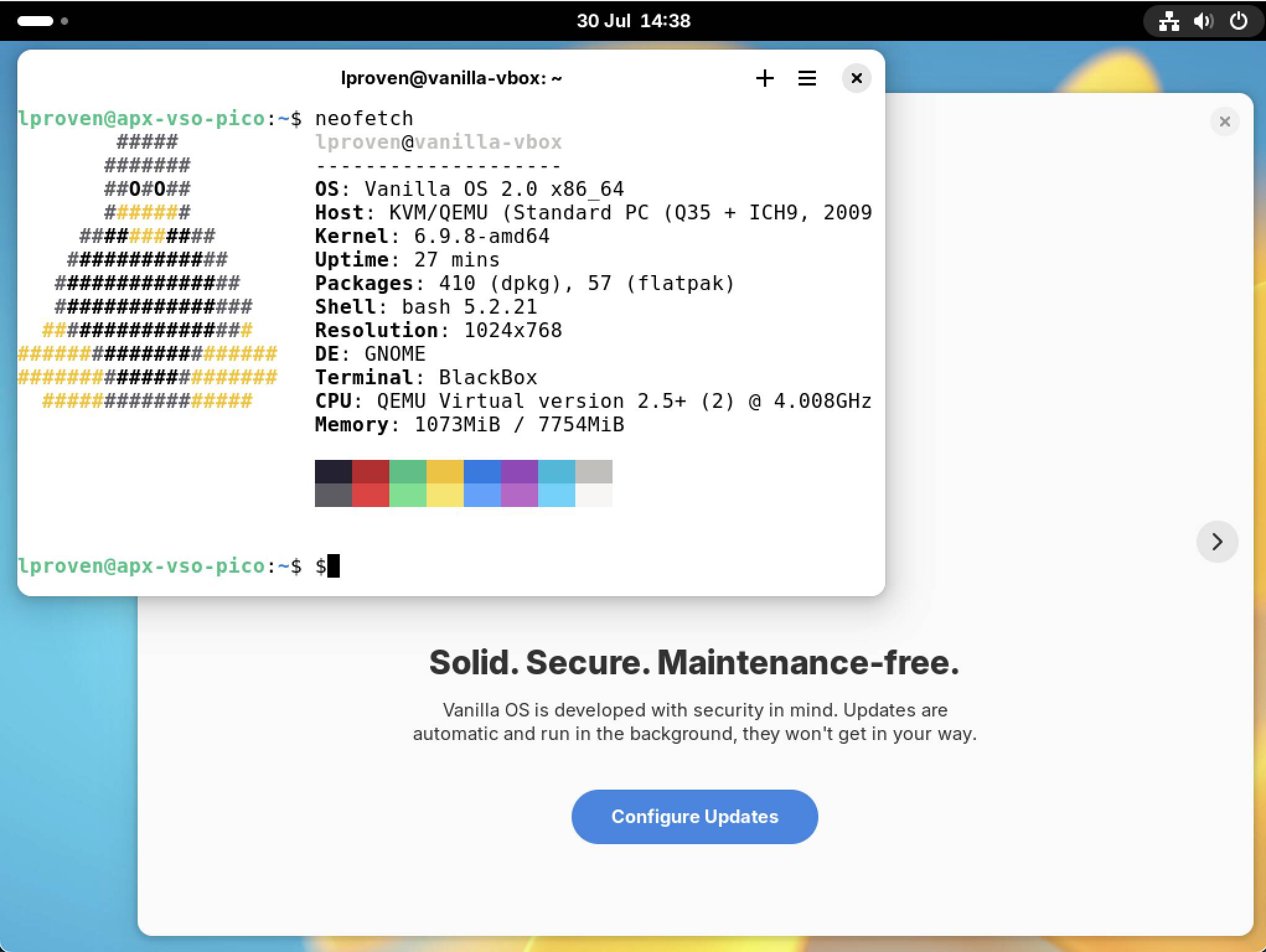

Vanilla OS 2“Orchid”是一款实验性的Linux发行版,它基于Debian Sid,采用了许多新技术,例如不可变根文件系统、A/B分区更新、跨发行版打包等。它支持Flatpak、Alpine、Debian、Fedora、Arch和openSUSE软件包,并声称支持AppImage格式和基于Waydroid的Android运行时。尽管Vanilla OS 2看起来很有前景,但它目前还处于早期阶段,许多功能尚未完成或无法正常工作。

阅读更多

马来西亚法律与体制改革部长表示,将于10月份向国会提交互联网“终止开关”立法。该法案旨在加强数字安全,要求社交媒体平台和互联网信息服务提供商对其产品在网络犯罪中的作用承担更多责任。此外,马来西亚还将制定法规,对网络欺凌进行分类和定义,并采取执法措施。

阅读更多

Meta 用于检测提示注入攻击的机器学习模型 Prompt-Guard-86M 本身就容易受到提示注入攻击。任何人都可以通过在字母之间添加空格并省略标点符号,就可以绕过 Prompt-Guard-86M 的安全防御机制,使其无法检测到潜在的有害内容。

阅读更多

中国正在考虑为其公民发放“网络空间身份证”。根据国务院发布的通知,该政策尚处于征求意见阶段,尚未确定是否会实施。该身份证旨在“保护公民个人信息,规范网络身份认证公共服务,加快推进网络可信身份战略的实施”。身份证将采用两种形式:一种是字母和数字序列,另一种是在线凭证。两者都将与公民的真实身份相对应,但不会以明文形式显示任何细节。该草案由公安部和国家互联网信息办公室(CAC)起草。该草案明确表示,身份证将是自愿的,并将消除公民向互联网服务提供商(ISP)提供其真实个人信息的需要。

阅读更多

本文讲述了25年前,美国宇航局的哥伦比亚号航天飞机在执行STS-93任务时,险些发生灾难的故事。在发射过程中,该航天飞机遭遇了一系列问题,包括发动机故障、传感器故障和电路短路等。幸运的是,由于一系列偶然因素和工程师的出色应对,航天飞机最终成功发射并完成了任务。

阅读更多

安全厂商Binarily的研究人员发现,戴尔、宏碁、富士通、技嘉、惠普、联想和超微销售的数百款电脑,以及英特尔销售的组件,都在使用疑似是2022年泄露的一个已有12年历史的测试平台密钥 (PK) 来保护其UEFI安全启动的实现。攻击者可以利用该密钥在启动过程中运行不受信任的代码,即使启用了安全启动。

阅读更多

Truffle Security 的研究人员发现,从 GitHub 上删除的代码仓库(无论是公共的还是私有的),以及从已删除的代码仓库副本(forks)中删除的数据,并不一定会被真正删除。这一问题源于 Git 中的“悬空提交”(dangling commit),即删除分支只会移除对特定提交链的引用,而提交本身并不会从代码仓库的对象数据库中删除。研究人员发现可以通过 GitHub 的 fork 功能访问这些悬空提交,即使父仓库已被删除,并且只需要知道提交标识符的前四个字符即可。

阅读更多

在澳大利亚审计和税务咨询公司 Grant Thornton 的 Windows 电脑和服务器于上周五开始出现蓝屏死机后不久,高级系统工程师 Rob Woltz 想起了一个小而重要的事实:电脑在启动时,会将条形码扫描器视为键盘。这一知识点在该公司试图弄清楚如何应对 CrowdStrike 造成的混乱时变得非常重要,该混乱导致 Grant Thornton Australia 的数百台电脑和不少于 100 台服务器陷入了 CrowdStrike 测试软件导致的死循环。

阅读更多