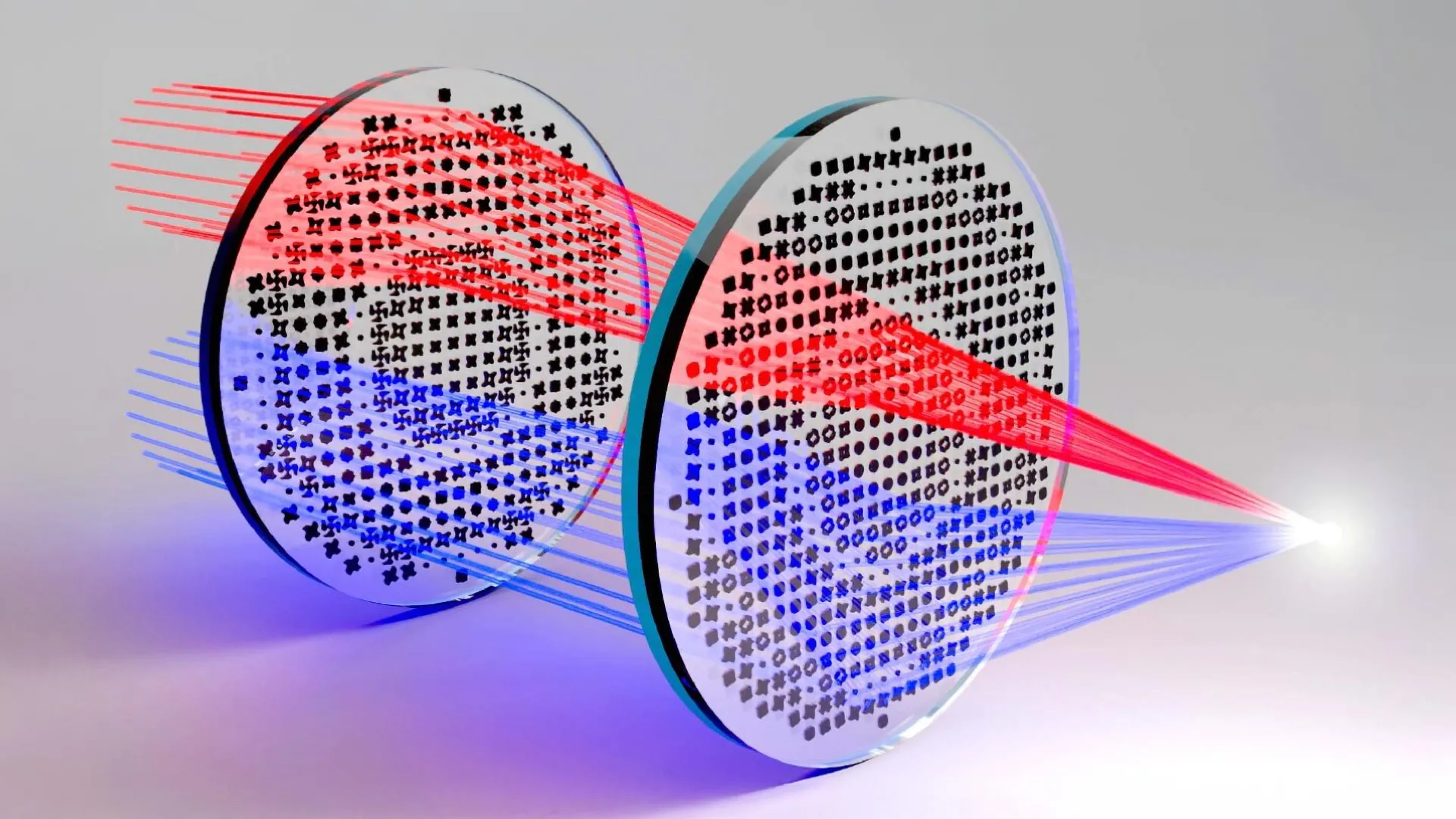

عدسة ميتا متعددة الطبقات للتركيز متعدد الألوان: إنجاز في تقنية البصريات المصغرة

طور باحثون من الجامعة الوطنية الأسترالية وجامعة فريدريش شيلر في ينا عدسة ميتا متعددة الطبقات جديدة باستخدام مواد ميتا قادرة على تركيز مجموعة من أطوال الموجات من مصدر غير مستقطب في وقت واحد، متغلبين بذلك على قيد رئيسي للعدسات الميتا التقليدية. يتميز هذا التصميم بنسبة عرض إلى ارتفاع منخفضة، مما يجعله سهل التصنيع وغير حساس للاستقطاب. تشمل تطبيقاته المحتملة أنظمة بصرية مصغرة منخفضة التكلفة وعالية الأداء للأجهزة المحمولة مثل الهواتف والطائرات بدون طيار. باستخدام خوارزمية تصميم عكسية وتحسين الشكل، أنشأ الفريق عناصر من مواد ميتا بأشكال متنوعة بشكل مدهش، مما يسمح بأنماط تركيز تعسفية. على الرغم من أنها محدودة حاليًا بحوالي خمسة أطوال موجية، إلا أن هذه التقنية تحمل إمكانات هائلة لأنظمة التصوير المحمولة في المستقبل.

اقرأ المزيد