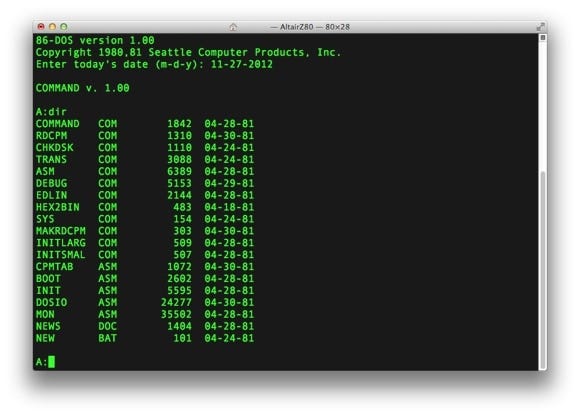

TuneD هي خدمة ضبط نظام قوية لنظام لينكس، ترصد الأجهزة المتصلة عبر udev، وتطبق ملفات تعريف التكوين (sysctl و sysfs وبارامترات بدء تشغيل النواة)، وتستخدم بنية إضافية لضبط النظام بمرونة. تدعم توصيل الأجهزة الساخنة، ويمكن التحكم بها عبر سطر الأوامر أو D-Bus، مما يسمح بدمجها بسهولة في حلول الإدارة الحالية مثل Cockpit. تستخدم TuneD نظام تكوين هرمي، مما يبسط الصيانة، ويقدم إمكانيات استعادة كاملة للاختبار والتجريب. تتضمن ملفات تعريف مُعرفة مسبقًا لحالات الاستخدام المختلفة (إنتاجية عالية، زمن انتقال منخفض، توفير الطاقة، إلخ)، بالإضافة إلى ملفات تعريف قابلة للتخصيص لتطبيقات محددة (SAP، dBase، إلخ). على الرغم من أن الوثائق لا تزال قيد التطوير، إلا أن الموارد تشمل دليل إدارة الطاقة في فيدورا وعرض تقديمي من DevConf 2019. يتم إدارة التطوير، وتقارير الأخطاء، والتنزيلات على GitHub، وترحب بمساهمات المجتمع.

اقرأ المزيد

_-_4.jpg)