Microservices : Pas une solution miracle pour les startups

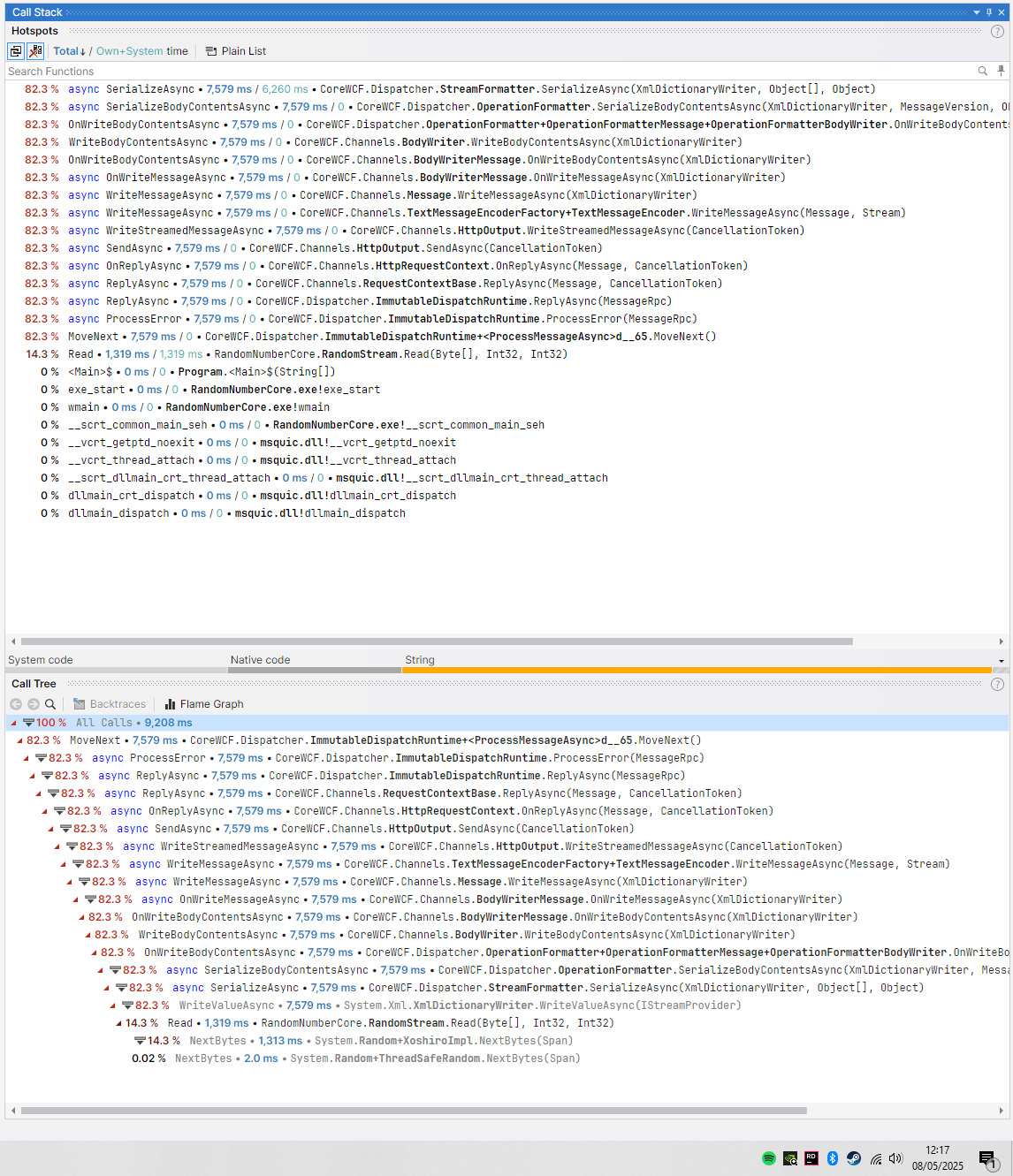

Cet article explore les inconvénients de l'adoption prématurée des microservices dans les startups. L'auteur soutient que des microservices prématurés entraînent une augmentation des coûts de développement, une complexité de déploiement, des environnements de développement locaux fragiles, des pipelines CI/CD dupliqués et une surcharge d'observabilité accrue, ralentissant ainsi la vitesse de l'équipe et entravant l'itération du produit. L'auteur recommande aux startups de privilégier une architecture monolithique, en ne considérant les microservices que lorsqu'elles rencontrent de véritables goulots d'étranglement en matière d'évolutivité. Les microservices ne sont justifiés que dans des scénarios spécifiques, tels que l'isolation de la charge de travail, des besoins d'évolutivité divergents ou des exigences d'exécution différentes.