Le protocole « Prévenez-moi »: Notifications d'événements anonymes

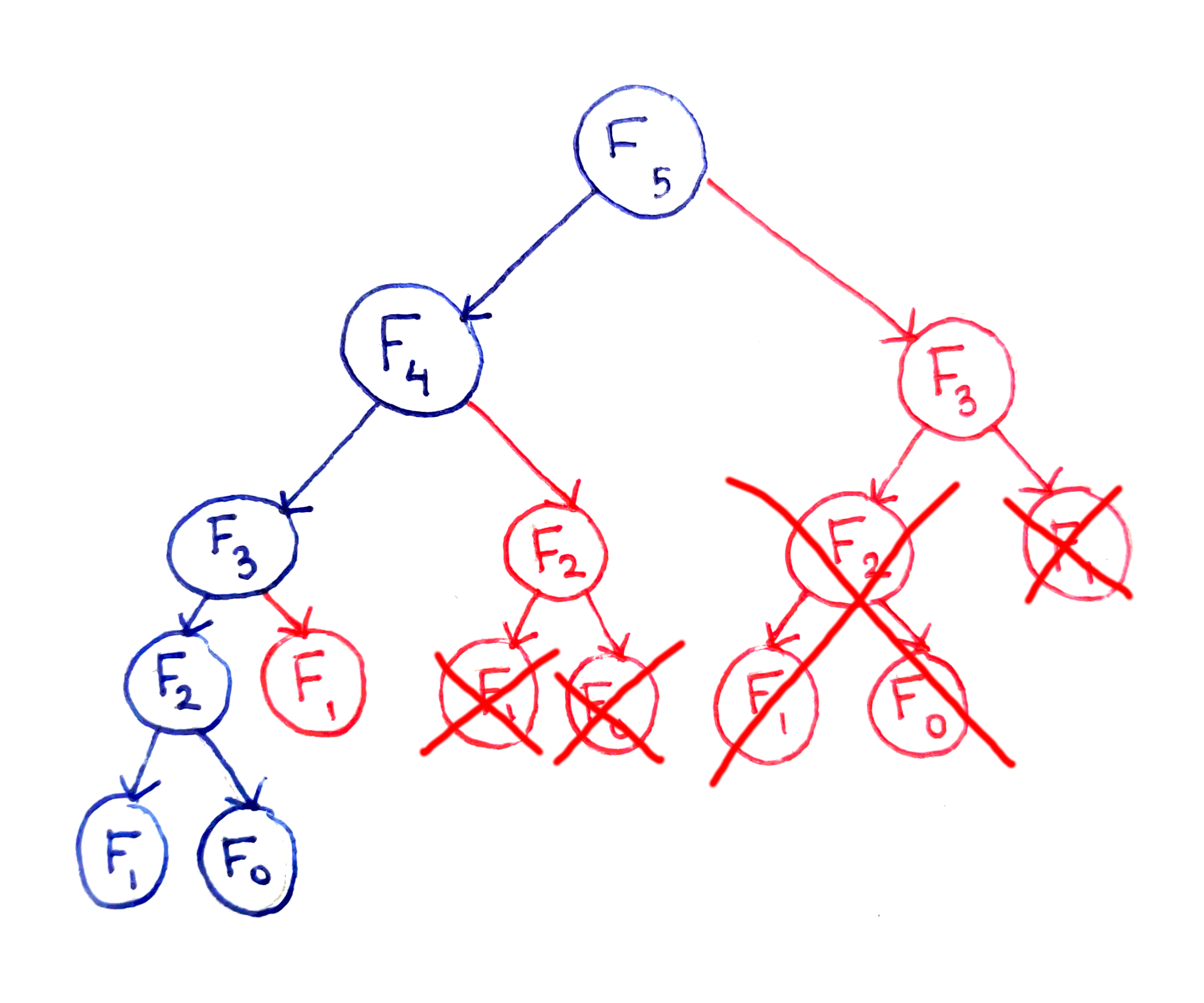

Un nouveau protocole proposé, « Prévenez-moi » (LMK), offre un moyen anonyme d'être averti lorsqu'un événement spécifique se produit. Imaginez que vous souhaitez savoir quand la partie 3 d'une série de billets de blog est publiée sans vous abonner ni fournir d'informations personnelles. LMK utilise un bouton pour enregistrer un point de terminaison d'URL, qu'un service d'arrière-plan vérifie périodiquement. Lorsqu'un événement se produit, le point de terminaison renvoie des informations, ce qui déclenche une notification (fenêtre contextuelle, e-mail, notification push), puis s'autodétruit. Bien que simple, la nature anonyme et unique du protocole peut empêcher son adoption généralisée par les créateurs de contenu.

Lire plus