Des millions de singes qui tapent : Derrière les coulisses d'un projet de milliards de mots

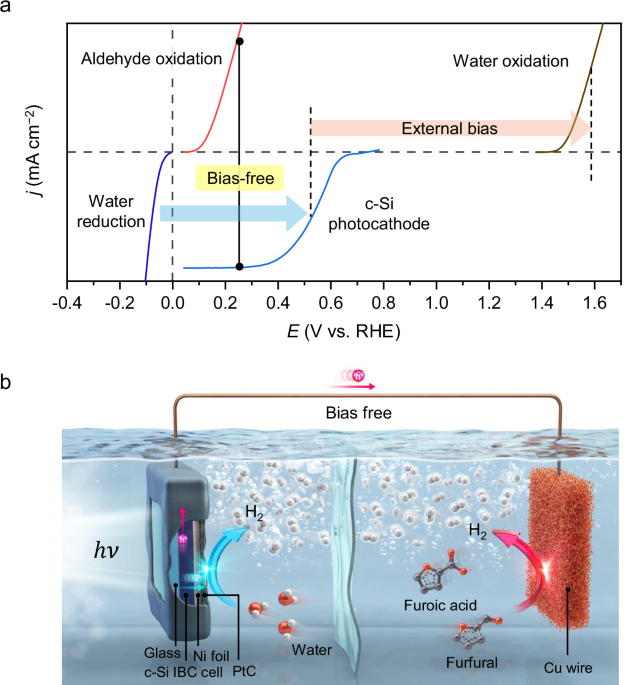

Le site monkeys.zip, avec des milliers de singes virtuels qui tapent, a généré plus de 6 milliards de mots, complétant plus de 75% des œuvres de Shakespeare ! L'auteur détaille l'architecture du site : un mécanisme de « Tick » de 15 secondes qui divise la génération de données, le stockage et les mises à jour de la base de données en quatre étapes, utilisant sfc32 pour la génération de nombres aléatoires déterministes. La mise en cache Redis et le partitionnement de la base de données optimisent les performances. Les défis et les améliorations futures, comme la mise à niveau du serveur pour des vitesses de frappe plus rapides, sont également abordés.

Lire plus