Le Vatican prend position : IA, dignité humaine et bien commun

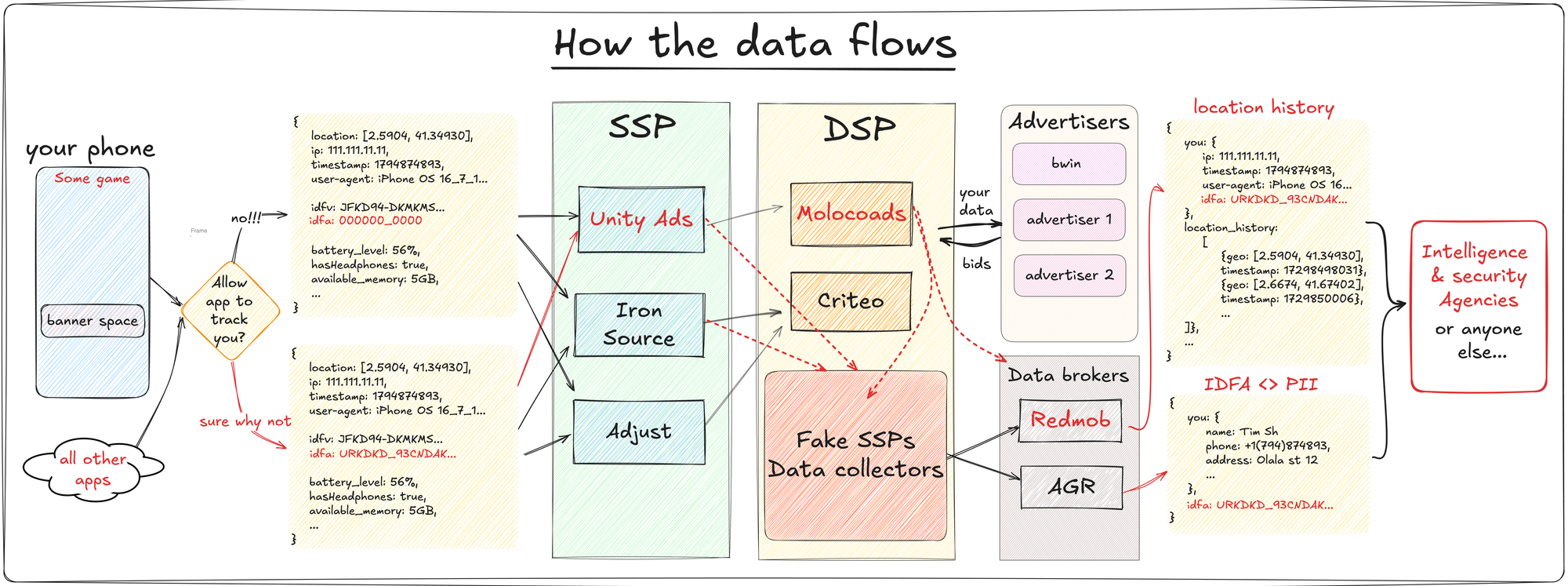

Un rapport conjoint du Dicastère pour la doctrine de la foi et du Dicastère pour la culture et l’éducation du Vatican explore les défis et les opportunités posés par l’intelligence artificielle (IA). Tout en reconnaissant la remarquable capacité de l’IA à imiter certains aspects de l’intelligence humaine, le rapport souligne les différences fondamentales entre l’IA et l’intelligence humaine. L’intelligence humaine, affirme-t-il, est holistique, englobant la raison, l’émotion, l’incarnation et la relationalité — des dimensions absentes dans les systèmes d’IA actuels. Le rapport insiste sur le fait que le développement et l’utilisation de l’IA doivent défendre la dignité humaine et promouvoir le développement humain intégral, mettant en garde contre les applications qui pourraient conduire à la discrimination, à la manipulation ou à la perturbation sociale. Il appelle à la responsabilité, à la transparence et à la responsabilisation en matière d’IA, en garantissant qu’elle serve le bien commun.

Lire plus

/cdn.vox-cdn.com/uploads/chorus_asset/file/23988526/acastro_STK057_02.jpg)