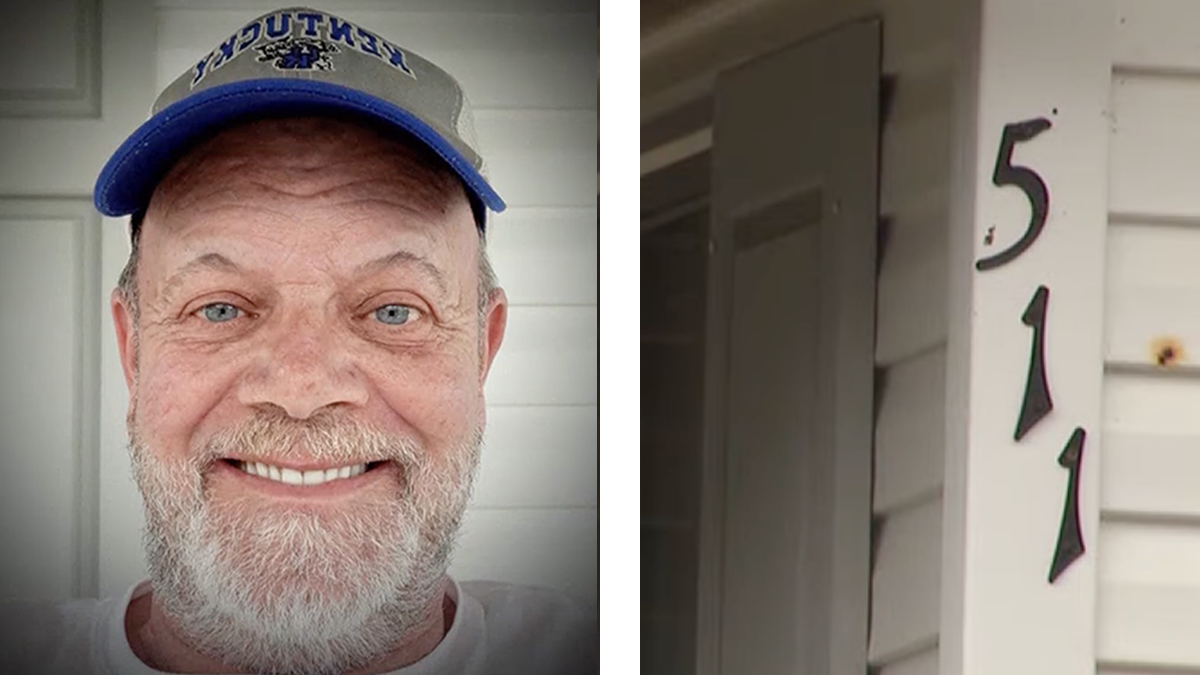

Le système de santé américain est brisé, et le problème dépasse largement celui des compagnies d'assurance. Un oncologue soutient que les laboratoires pharmaceutiques, les gestionnaires de prestations pharmaceutiques (PBMs), la FDA, le CMS, les hôpitaux et les médecins partagent tous la responsabilité. Les laboratoires pharmaceutiques poussent des médicaments non prouvés, les PBMs réalisent des profits excessifs, les organismes de réglementation sont laxistes, les hôpitaux facturent des tarifs exorbitants et se livrent à des pratiques prédatrices, et les médecins prescrivent des examens et des traitements inutiles. Si les compagnies d'assurance sont frustrantes, elles ne sont que le bouc émissaire d'un problème systémique plus vaste. L'auteur plaide pour des réformes radicales de la FDA et du CMS afin de mettre fin à la mainmise des entreprises sur les organismes de réglementation, en s'attaquant aux coûts élevés et à l'inefficacité du système de santé américain. L'assassinat récent d'un PDG d'une compagnie d'assurance souligne la frustration du public face au système.

Lire plus