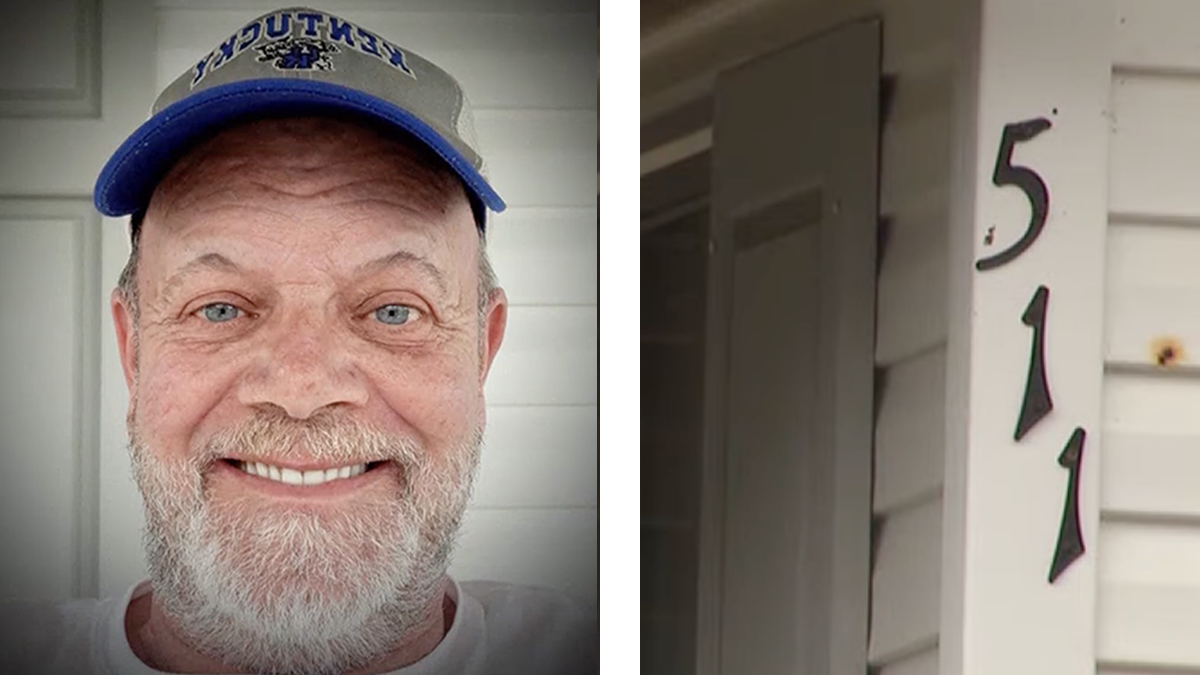

Jus de torpille : l'alcool légendaire de la Seconde Guerre mondiale

:quality(70)/cloudfront-us-east-1.images.arcpublishing.com/adn/35TQDPQPYNGNPFBNNKRRKJSAU4.jpg)

Pendant la Seconde Guerre mondiale, la marine américaine utilisait de l'alcool à haute teneur en alcool comme carburant pour les torpilles. Des marins ingénieux ont puisé dans cette réserve, mélangeant l'alcool avec du jus de fruits pour créer le légendaire « jus de torpille ». Ce breuvage puissant, bien que fort en goût, est devenu une boisson populaire parmi les militaires, représentant une camaraderie unique et une échappatoire aux dures réalités de la guerre. Malgré les tentatives de la marine pour dissuader la consommation en ajoutant des poisons, les marins ont mis au point des méthodes de purification ingénieuses, utilisant même du pain comme filtre. L'histoire du jus de torpille incarne l'ingéniosité et la résilience des soldats en temps de guerre.

Lire plus