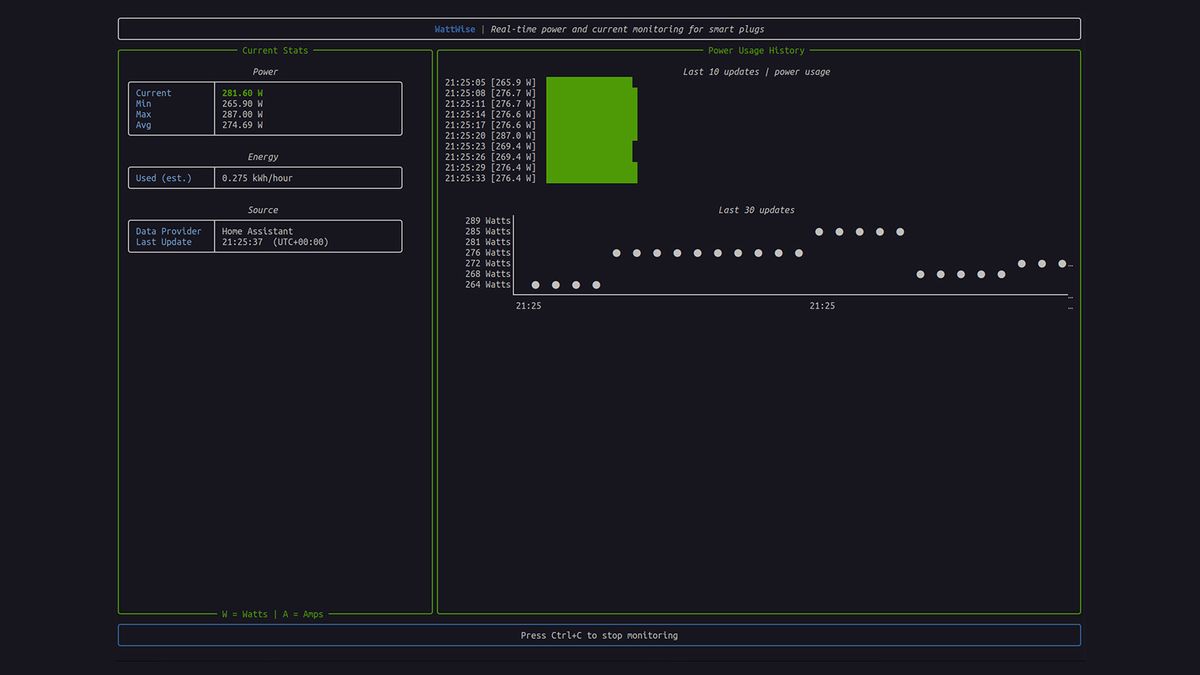

WattWise : Surveillance et optimisation de la consommation électrique en ligne de commande

Un ingénieur en robotique et apprentissage automatique a créé WattWise, un outil en ligne de commande qui surveille la consommation électrique via une prise intelligente et ajuste les performances du système en fonction des prix de l'électricité. Initialement conçu pour gérer la consommation d'énergie d'une station de travail EPYC haute puissance, le composant de surveillance est désormais open source. WattWise utilise Home Assistant pour afficher la consommation électrique en temps réel, des graphiques historiques et limite automatiquement les performances du CPU et du GPU afin de réduire les coûts aux heures de pointe. Les fonctionnalités d'optimisation de la consommation électrique seront disponibles ultérieurement.

Lire plus