Linux fête ses 34 ans : d’un projet amateur à la domination mondiale

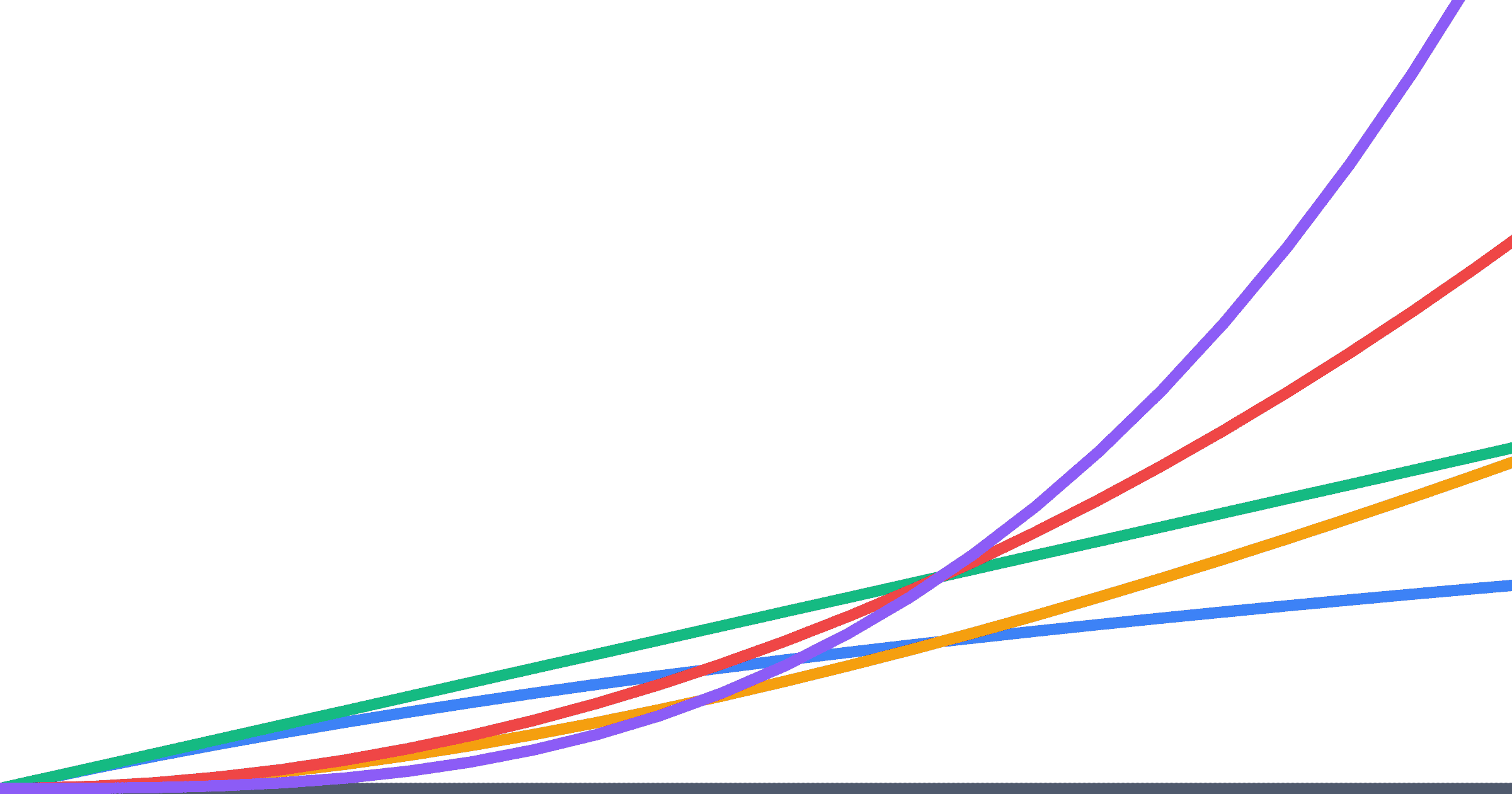

Il y a 34 ans, un étudiant finlandais en informatique inconnu, Linus Torvalds, annonçait un projet de système d’exploitation libre, initialement conçu comme un hobby. Aujourd’hui, Linux alimente une vaste gamme d’appareils, témoignage de son succès. Cet article relate les humbles débuts de Linux : Torvalds a sollicité des commentaires sur un groupe de discussion avant de lancer la version 0.01. Curieusement, le nom « Linux » n’était pas le choix de Torvalds ; un collègue l’a nommé à la dernière minute. De son nom initial « Freax » à sa proéminence mondiale actuelle, le parcours de Linux illustre le triomphe du logiciel libre et sa remarquable portabilité et adaptabilité.

Lire plus