O Ciclo Eco: Como a Tecnologia se Transforma de Milagre em Fardo

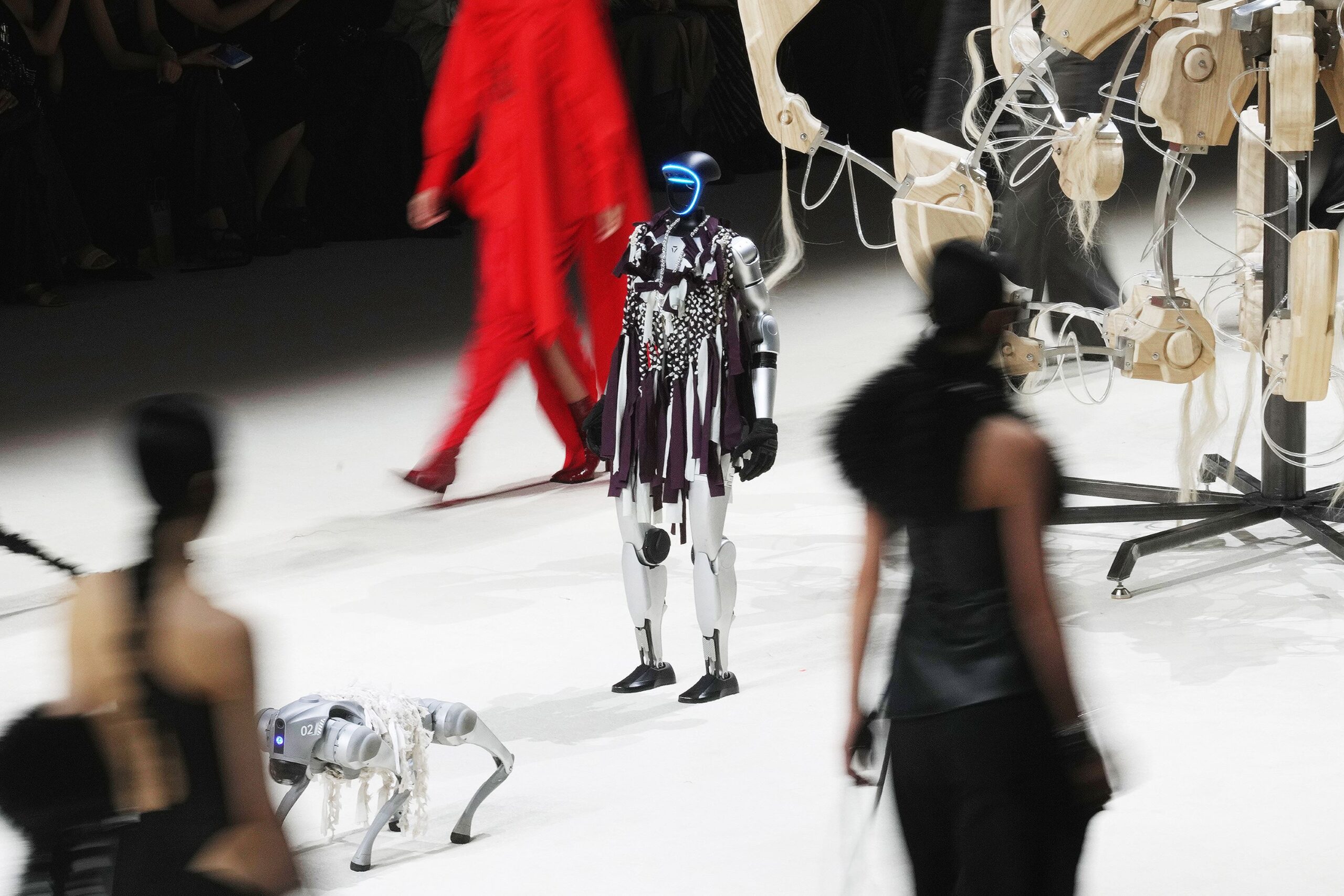

Este artigo explora o 'Ciclo Eco', onde a tecnologia inicialmente oferece conveniência e inovação, mas eventualmente se torna um fardo à medida que se torna popular. Usando exemplos como máquinas de fax, e-mail, carros e smartphones, o autor ilustra como a tecnologia muda de uma ferramenta de empoderamento para uma fonte de interrupção. Argumenta que engarrafamentos não são um problema tecnológico, mas sim uma consequência da busca incessante da humanidade por conveniência. Por fim, o autor apela para uma rejeição da conexão constante e uma libertação da dependência tecnológica para alcançar a verdadeira liberdade.