Geometria: Da Medição de Terras à Compreensão do Universo

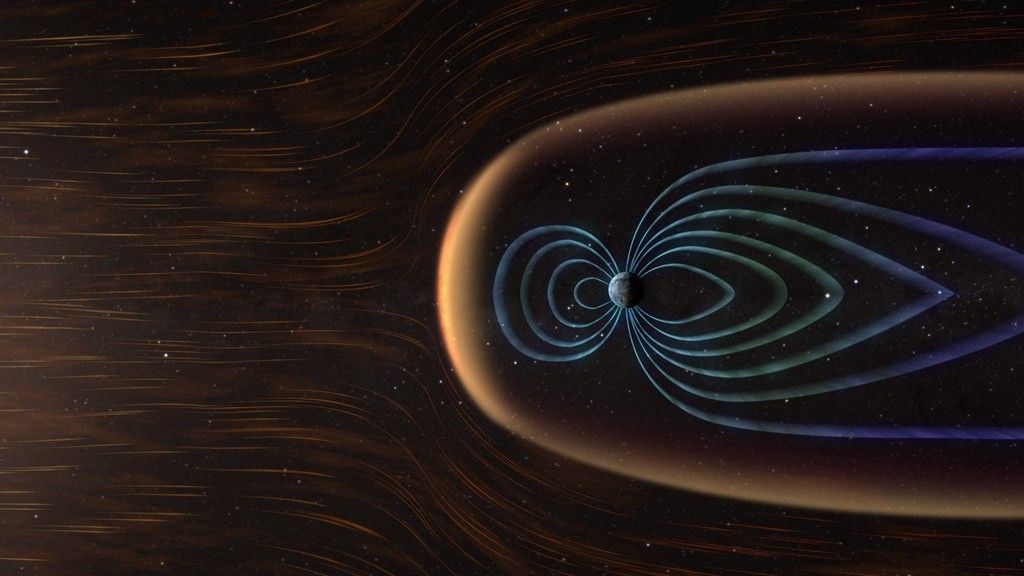

Neste episódio do podcast 'A Alegria do Porquê', o físico teórico Yang-Hui He discute a evolução da geometria. De suas raízes antigas na medição de terras e na construção de pirâmides ao seu papel fundamental na relatividade geral de Einstein, a influência da geometria é explorada. Ele argumenta que a geometria serve como uma linguagem unificadora para a física moderna e especula sobre o potencial da IA para revolucionar o campo. Os apresentadores também discutem a tensão entre a matemática formal e o insight guiado pela intuição, e os dois tipos de matemáticos: 'pássaros' e 'ouriços'.

Leia mais