Servidor MCP eficiente da Xata: OpenAPI, Kubb e um toque de Next.js

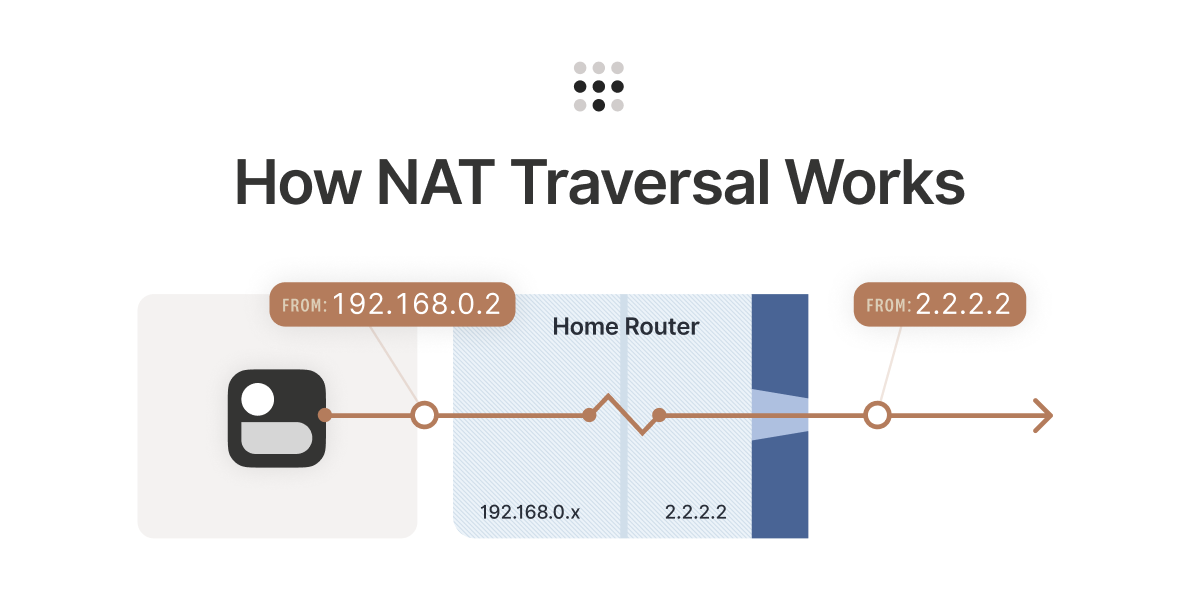

A Xata construiu um servidor MCP que permite a interação segura em tempo real entre modelos de IA e ferramentas/APIs. Em vez de codificar manualmente cada ferramenta, eles aproveitaram sua especificação OpenAPI existente e o Kubb, uma ferramenta de geração de código, para automatizar o processo. Essa abordagem usa a especificação OpenAPI como uma única fonte de verdade, garantindo desenvolvimento rápido e consistência. O post detalha a migração para o Kubb, a criação de geradores personalizados e a construção do servidor MCP com Next.js, resultando em uma integração de IA eficiente.

Leia mais