Detector de Deepfake da Mozilla: Ferramenta Gratuita para Detectar Texto Gerado por IA

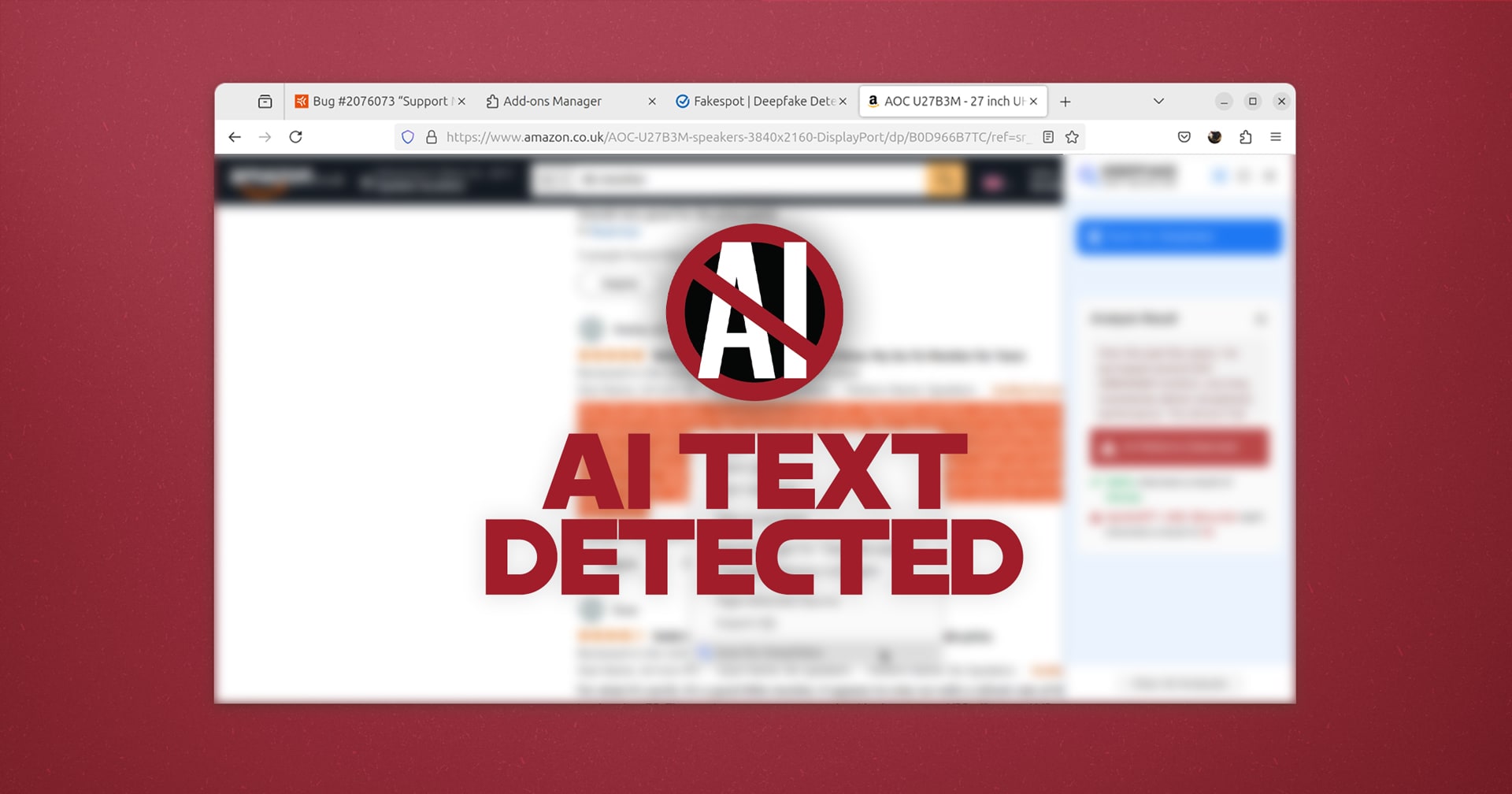

O Fakespot da Mozilla lançou um complemento gratuito para o Firefox, o Deepfake Detector, projetado para identificar texto gerado por IA online. Esta ferramenta analisa trechos de texto (32 palavras ou mais) em busca de padrões indicativos de autoria por IA. Ao contrário de muitos detectores de IA, não requer cadastro ou download de aplicativo; basta destacar o texto para análise instantânea. Embora não seja infalível, oferece uma maneira útil de distinguir entre conteúdo escrito por humanos e gerado por IA, especialmente para aqueles que buscam perspectivas humanas autênticas.

Leia mais