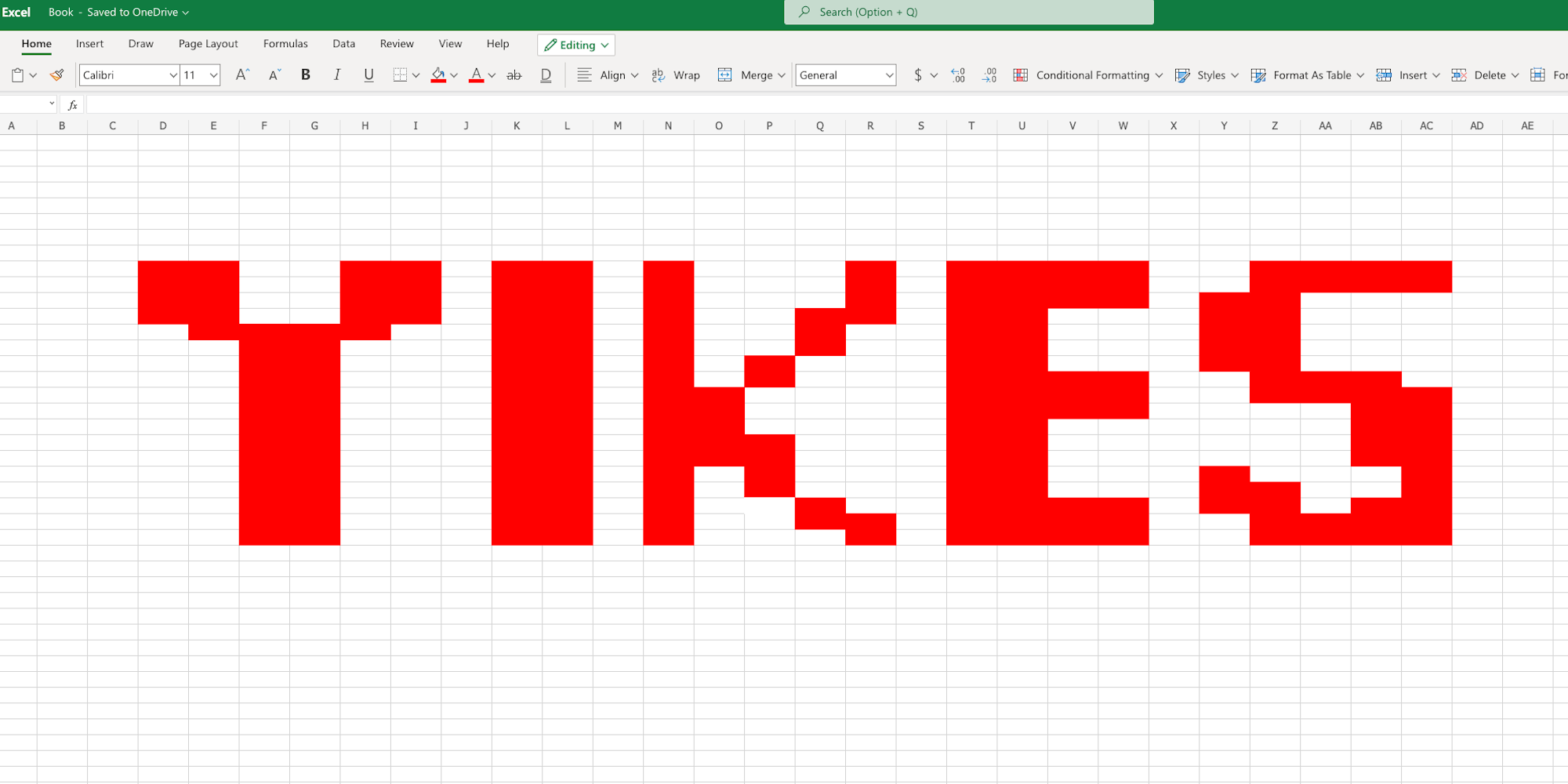

Sistema de saúde da Nova Zelândia usa planilha Excel para gerenciar orçamento de US$ 16 bilhões

O Health New Zealand (HNZ), responsável por um orçamento de US$ 16 bilhões, usa principalmente uma única planilha Excel para gerenciar suas finanças. Isso levou a estouros orçamentários, e um relatório da Deloitte revelou falhas críticas: dados intratáveis, altas taxas de erro e análise lenta. Apesar de possuir 6.000 aplicativos e 100 redes digitais, a liderança sênior do HNZ carece de coordenação, realizando apenas reuniões presenciais semanais. O Ministro da Saúde não tem um plano concreto de melhoria, o que levanta preocupações sérias.

Leia mais