深入浅出互联网底层运作:成为互联网主权的实践指南

Nick Bouwhuis在Chaos Computer Club的演讲深入探讨了互联网的核心运作机制,并指导你如何参与其中。演讲涵盖BGP、AS号、IP前缀等关键概念,适合想要了解互联网底层运作、运行ISP或提升网络管理技能的系统管理员和爱好者。演讲不仅讲解理论知识,还将分享实践经验,帮助你开启互联网自主之旅,并简要介绍演讲者自身的网络搭建和应用。

阅读更多

Nick Bouwhuis在Chaos Computer Club的演讲深入探讨了互联网的核心运作机制,并指导你如何参与其中。演讲涵盖BGP、AS号、IP前缀等关键概念,适合想要了解互联网底层运作、运行ISP或提升网络管理技能的系统管理员和爱好者。演讲不仅讲解理论知识,还将分享实践经验,帮助你开启互联网自主之旅,并简要介绍演讲者自身的网络搭建和应用。

阅读更多

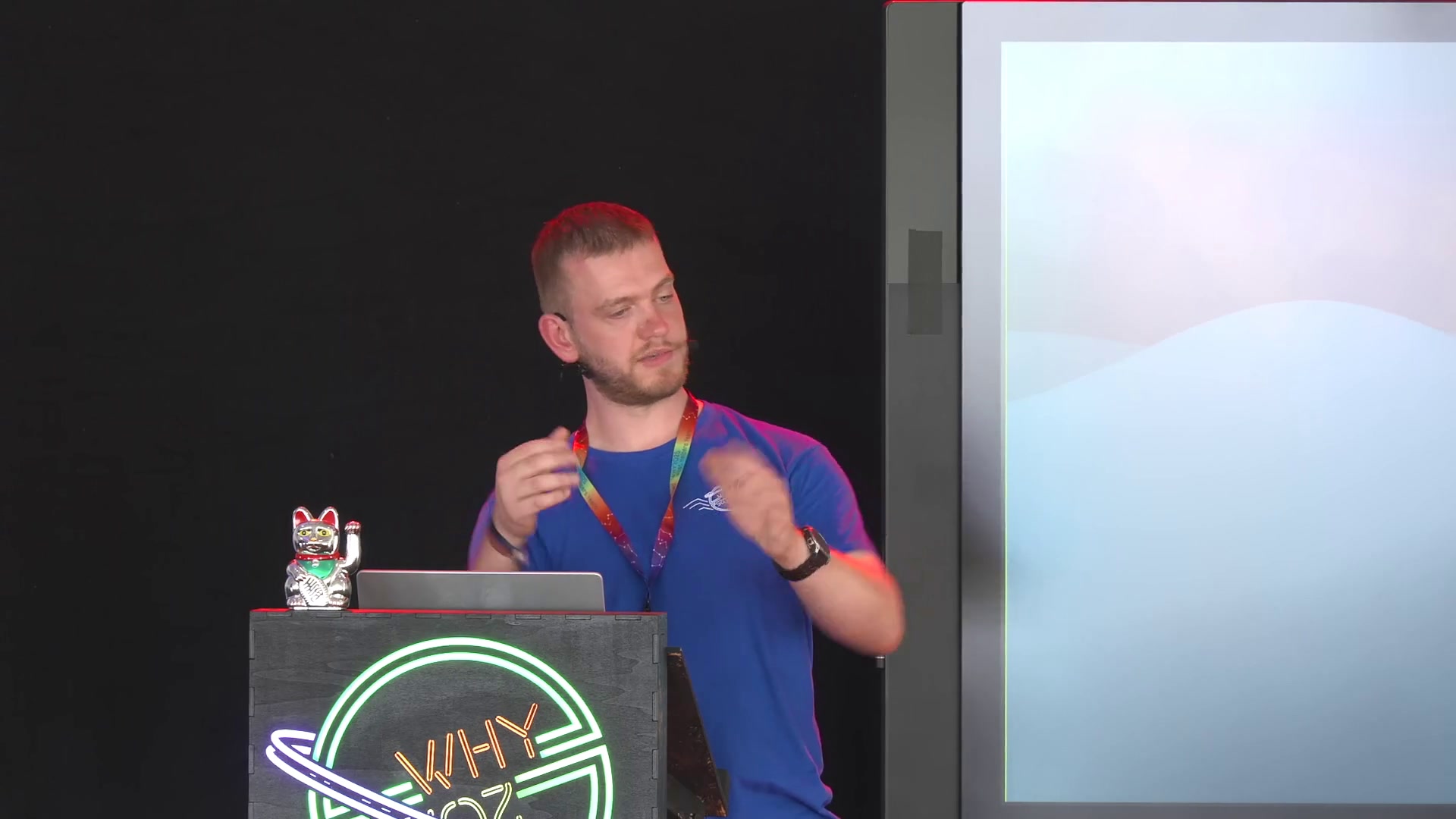

Rivulet 是一种独特的编程语言,它抛弃了传统的关键词,转而采用类似书法作品的视觉风格。代码以流畅的线条书写,其逻辑不同于大多数编程语言,更像是自然语言的演变。演讲者将介绍 Rivulet 以及其他几种从自然语言和人工语言的鲜为人知方面汲取灵感的编程语言,展示其模糊性和表达力。Rivulet 代码将数字零以七种不同的“线段”方式展现,这些线段的组合构成“字形”。其视觉风格受到迷宫、Anni Albers 的作品以及空间填充算法的启发。

阅读更多

一名程序员仅用一年时间,在家中开发的QOI(Quite Okay Image Format)图像格式,其压缩效率竟能匹敌甚至超越PNG数十年积累的成果。这引发了人们对数据压缩领域的思考:更复杂的算法并不一定意味着更好。演讲内容涵盖了PNG、JPEG、QOI的比较,以及大量数据压缩的基础知识和数学原理,揭示了QOI这一低复杂度替代方案的独特魅力。

阅读更多

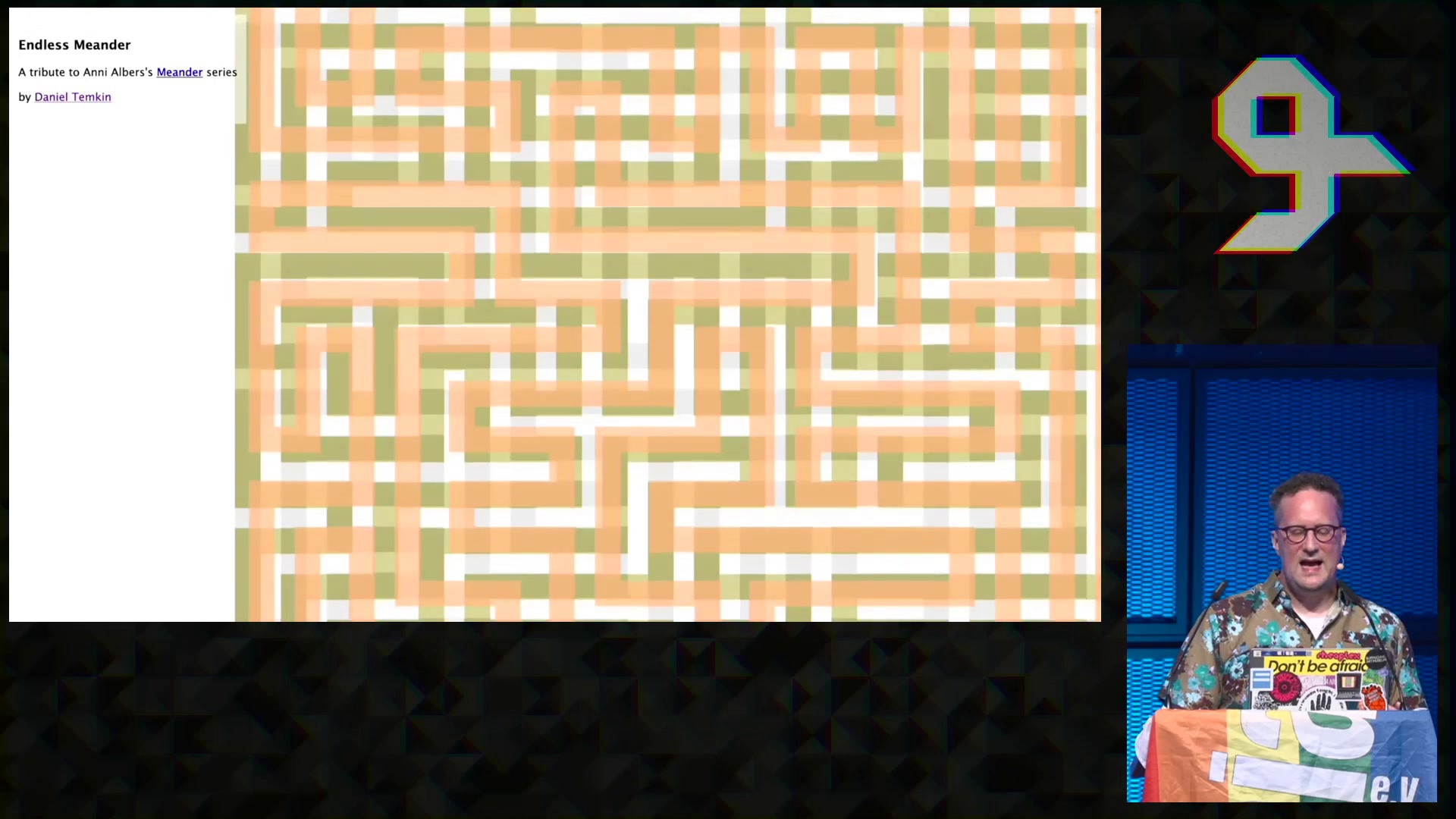

Adam Joseph发布了sixos,一个基于Nixpkgs和s6的全新操作系统,旨在替代systemd。sixos抛弃了systemd的单体架构,采用更简洁的infuse组合器管理服务,并与Nixpkgs的包管理方式保持一致。它还支持ownerboot,实现从引导程序到系统内核的完整版本控制和安全管理,彻底消除了固件和软件之间的界限。目前,sixos已在作者的各种设备上成功运行,包括工作站、服务器、路由器等。

阅读更多

2013年,柏林工业大学的BEESAT-1卫星出现故障,停止传输有效数据。由于它将在轨道运行至少20年,修复它能开启新的实验。然而,卫星既没有遥测数据,也没有软件更新功能。演讲者讲述了如何通过结合太空和计算机安全思维,在没有遥测数据的情况下诊断故障,在没有软件更新功能的情况下实现它,最终在2024年9月修复卫星的故事。这个故事充满了挑战与惊喜,包括处理15年前的软件和硬件,以及在没有适当上传方法的情况下上传新软件的难题。最终,他们成功地让这颗卫星恢复了运行,并具备了软件更新能力。

阅读更多

在低成本射频微控制器盛行的今天,其内部射频硬件的工作原理却鲜为人知。本次演讲深入研究了德州仪器SimpleLink系列BLE和Sub-GHz射频MCU,该系列MCU的参考手册虽然详尽,但射频部分却信息匮乏。演讲者通过逆向工程,揭开了SimpleLink MCU射频子系统的黑盒,详细解释了射频运行机制,从协议栈到天线。他们还逆向工程了TI专有的射频补丁格式,并对隐藏的DSP调制解调器核心进行了研究,甚至可能开启廉价单芯片软件无线电的大门。

阅读更多

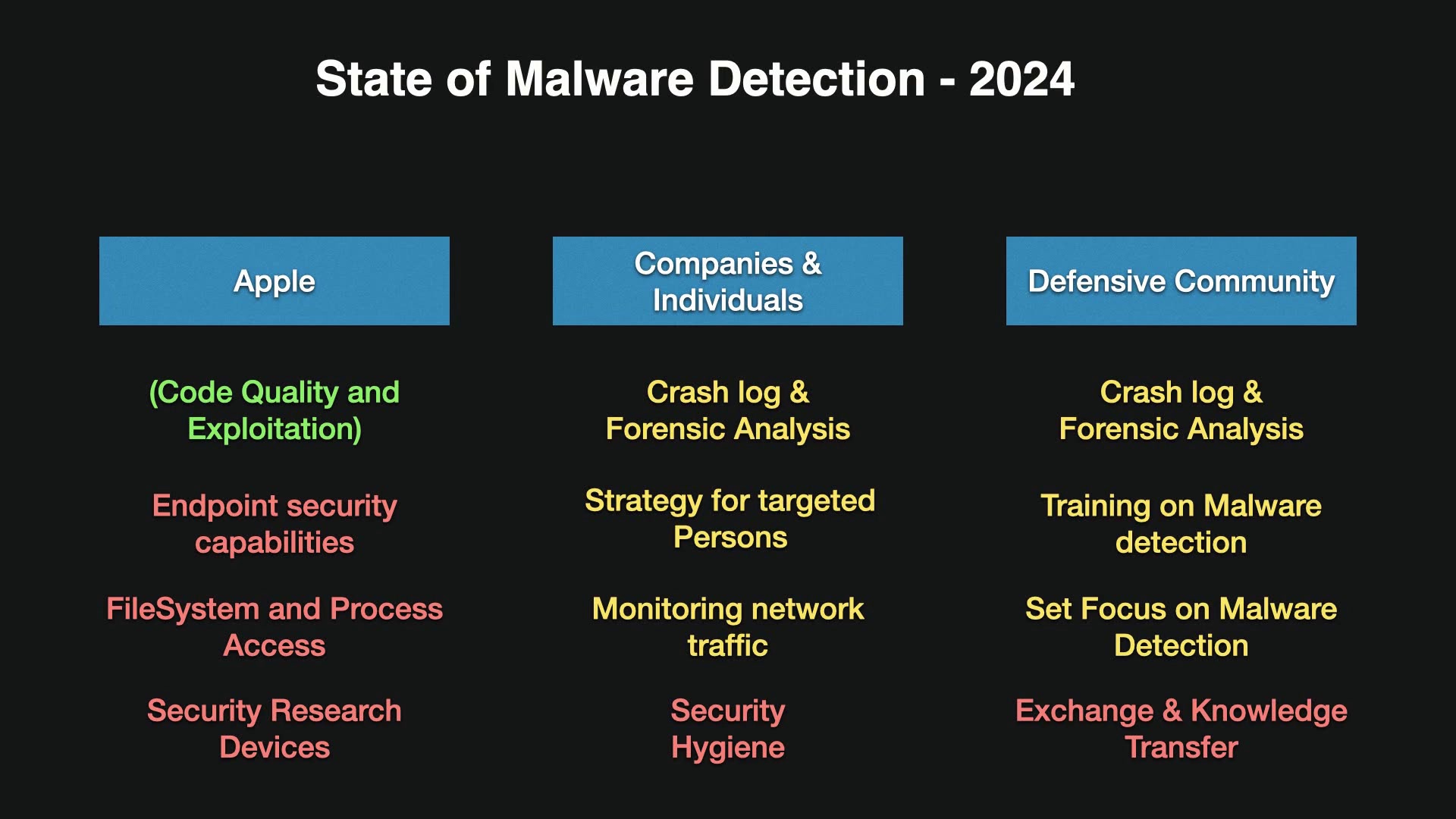

此次演讲追踪了iOS间谍软件的演变历程,从2016年Pegasus的首次发现到2024年的最新案例。演讲将首先分析iOS商业间谍软件的漏洞利用、感染媒介和方法是如何随着时间推移而变化的;然后探讨检测方法的进步和可用于发现商业间谍软件的取证资源,并包含一个关于发现和分析BlastPass(最新的NSO漏洞利用之一)的案例研究;最后讨论检测方法和数据源的技术挑战和局限性,并提出改进商业间谍软件检测的开放性研究课题和建议。

阅读更多

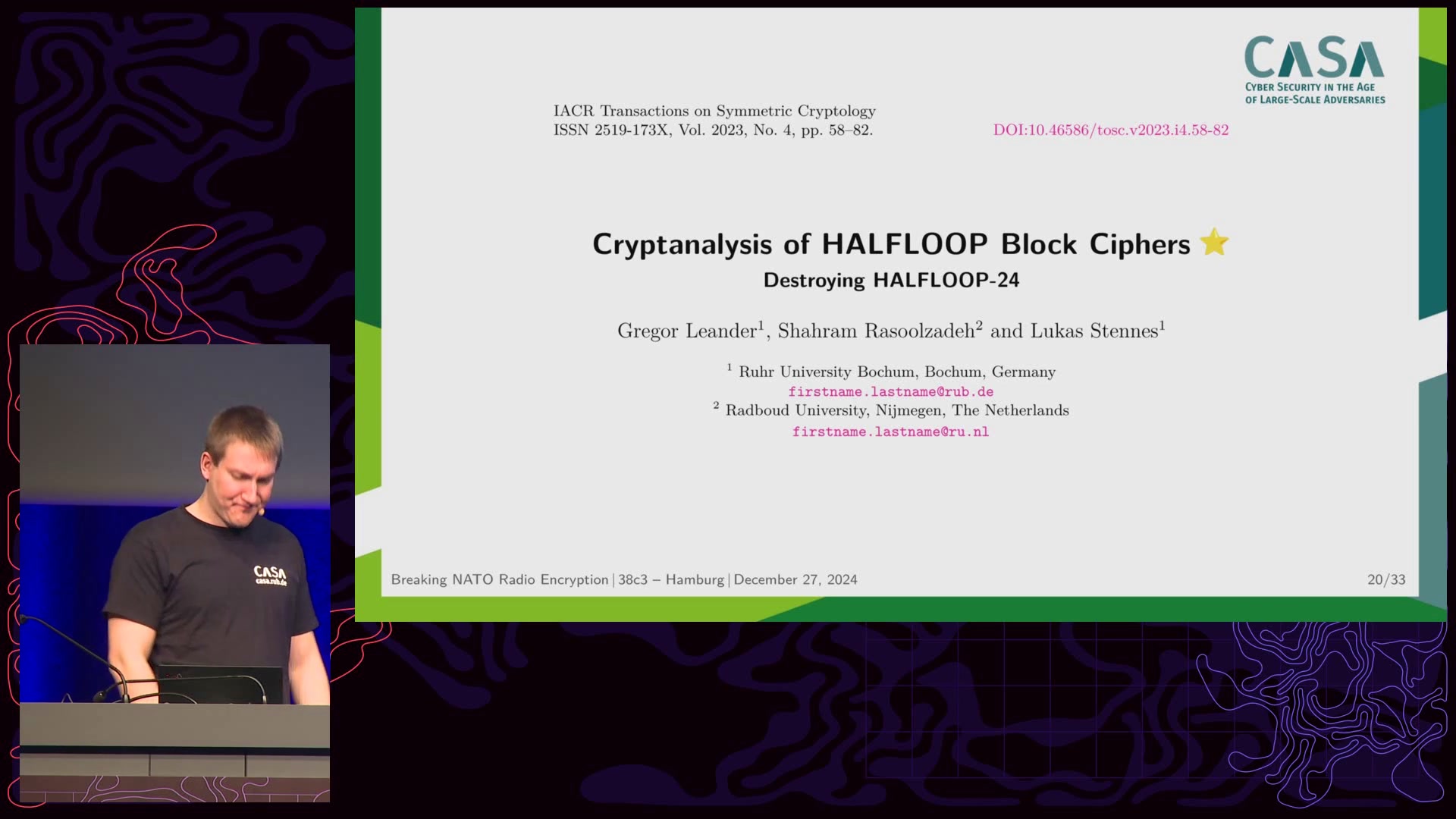

来自Chaos Computer Club的研究人员发现美国军方和北约使用的HALFLOOP-24加密算法存在致命安全漏洞。该算法用于高频无线电的自动链路建立协议,但研究人员发现,只需拦截两小时的无线电流量即可恢复密钥。攻击利用了HALFLOOP-24中处理“tweak”参数的缺陷,通过差分密码分析技术绕过大部分加密过程,从而提取密钥。该漏洞不仅危及通信保密性,还可能导致拒绝服务攻击。这项研究发表在两篇论文中,揭示了这一严重的安全风险,并再次强调了加密算法安全性的重要性。

阅读更多

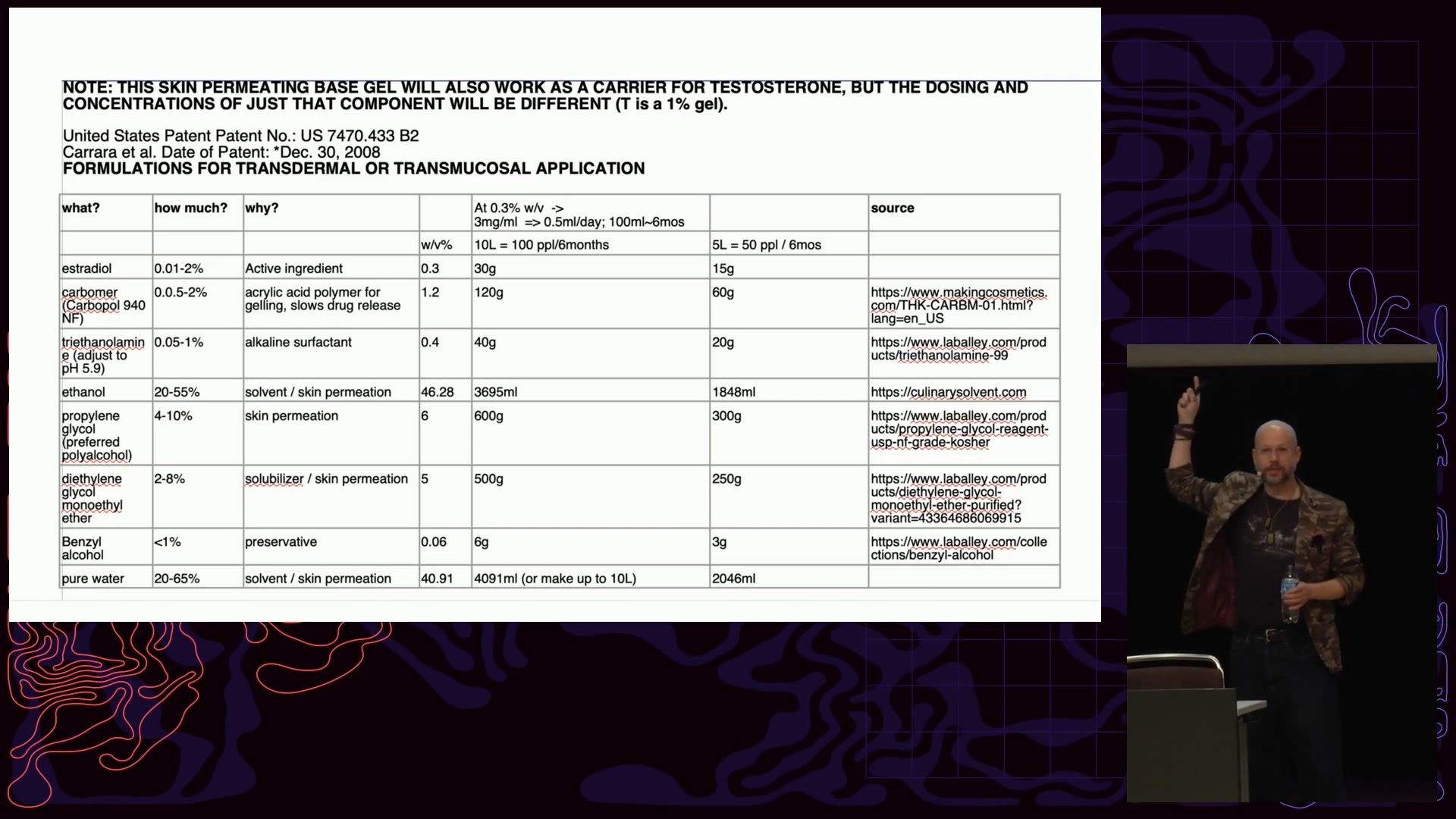

演讲者指出,现代医疗体系将个人自主管理健康的权利视为“生物恐怖主义”。 在大部分人类历史上,自主掌控自身健康是常态,而如今,却需要依赖国家授权的机构。演讲深入探讨了自行配制药品的可能性,以及如何规避相关法律风险。演讲者鼓励听众学习自行制作药物的方法,并介绍了大量未被商业化但可自行研发的药物信息,挑战了传统医疗体制的垄断。

阅读更多

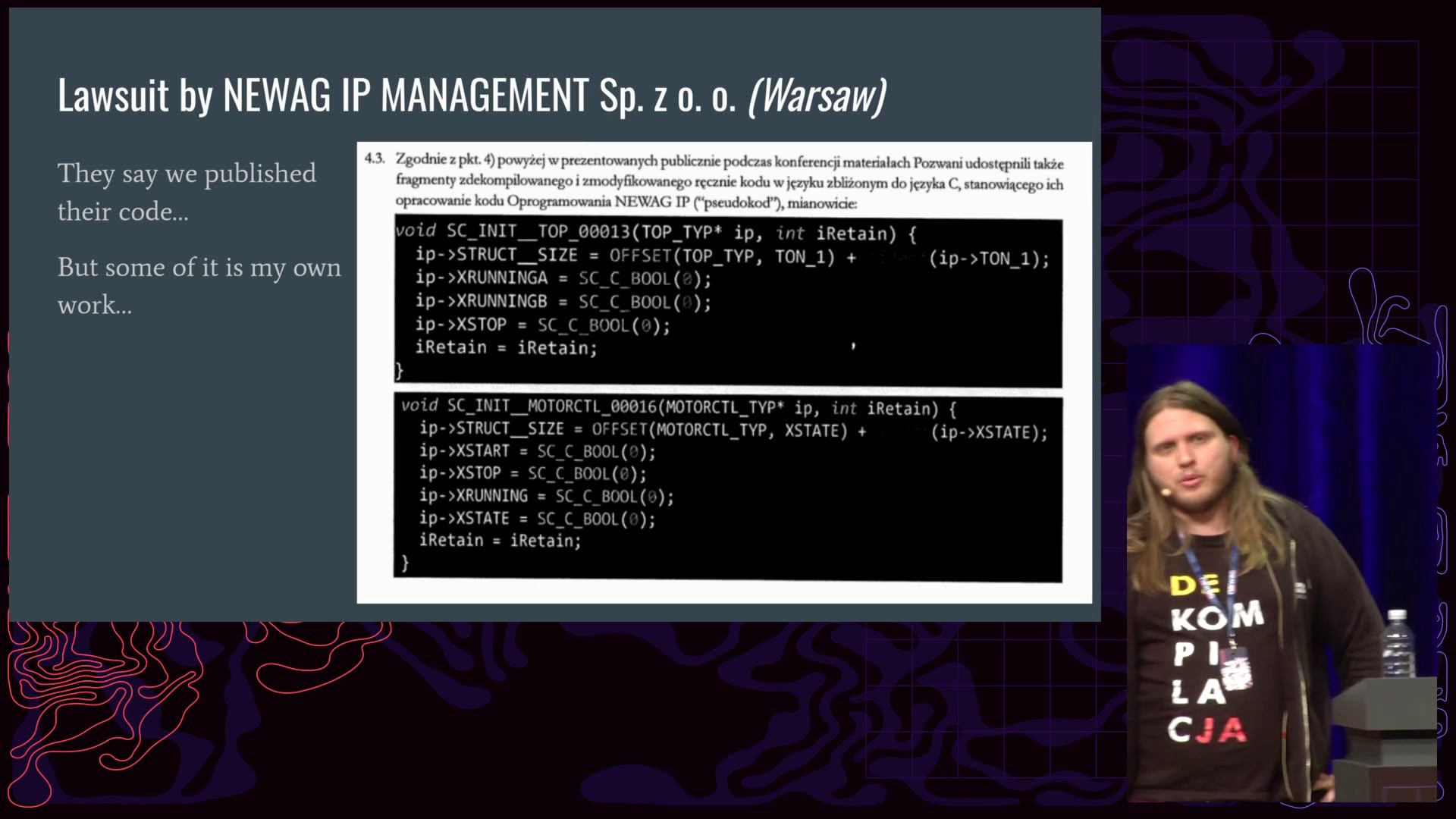

安全研究人员在37C3大会上披露了新时代列车存在远程故障模拟代码后,引发轩然大波。此报告更新了后续事件,包括:与新时代公司及铁路运营商的法律纠纷,媒体采访的经历,以及多项官方调查。报告还揭示了更多来自不同铁路运营商的类似案例,展现了安全研究人员在面对强大对手时所面临的挑战和压力。

阅读更多

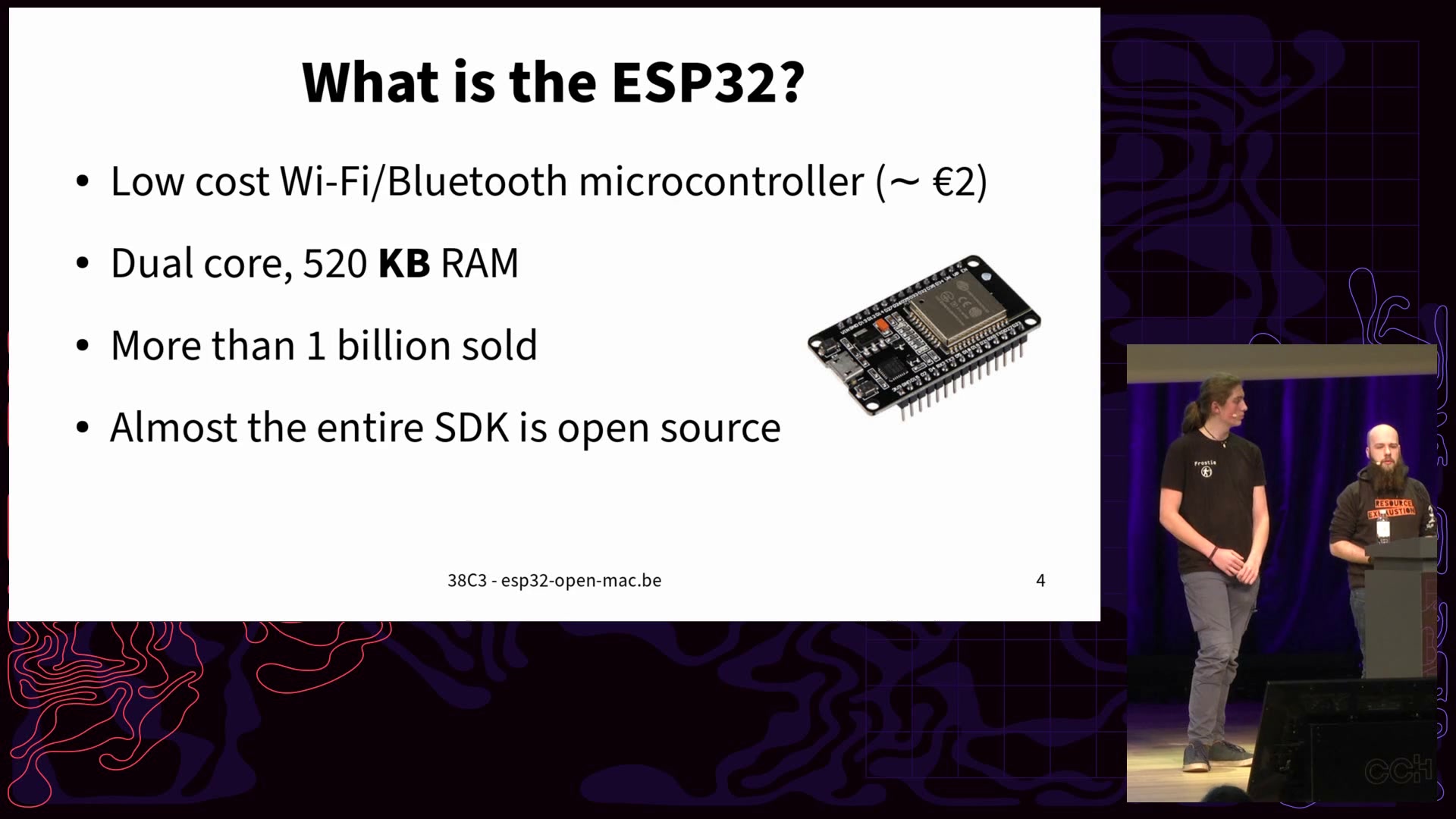

2024年12月27日至30日,第38届混沌通信大会(38C3)将在汉堡举行。此次大会以“非法指令”为主题,涵盖信息技术、社会及乌托邦等议题。大会提供涵盖硬件制作、安全、伦理、政治等多个领域的演讲和工作坊,探讨科技进步对社会的影响。从解放ESP32上的WiFi到破解苹果新款iPhone遥控功能,再到解读欧盟的数字身份系统,38C3为参与者带来一场科技盛宴,引发对科技伦理和社会责任的深入思考。

阅读更多

欧洲大部分可再生能源生产依赖于长波无线电远程控制系统。该系统本用于稳定电网,但其使用的Versacom和Semagyr协议未加密且未经身份验证,存在被滥用的风险。两位研究人员分析了这些协议,演示了如何利用其漏洞远程控制路灯、电厂等,甚至可能造成大规模停电。他们还展示了利用该漏洞创建城市级灯光艺术装置的可能性。

阅读更多

在Linux系统上使用摄像头并非易事,这促使开发者创建了libobscura项目。该项目旨在简化Video4Linux接口,提供易于使用的“傻瓜式”相机API。项目源于Librem 5的相机栈开发经验,并试图解决libcamera使用复杂的问题。演讲者深入探讨了现代相机控制的复杂性,包括像素格式、深度、媒体实体、灵敏度、降噪等诸多方面。在Prototype Fund的支持下,该项目旨在探索并简化Linux下相机编程的复杂性,最终目标是创建一个更用户友好的相机API。

阅读更多

在38C3大会上,Frostie314159和Jasper Devreker进行了一场关于逆向工程ESP32 Wi-Fi栈的演讲。他们通过逆向工程封闭源代码的Wi-Fi栈,构建了一个开源的替代方案,从而解锁了ESP32的全部潜力,使其能够作为渗透测试工具、B.A.T.M.A.N.网状路由器或AirDrop客户端等。这个项目不仅展现了ESP32的多功能性,也为其他类似的逆向工程项目提供了宝贵的经验。

阅读更多

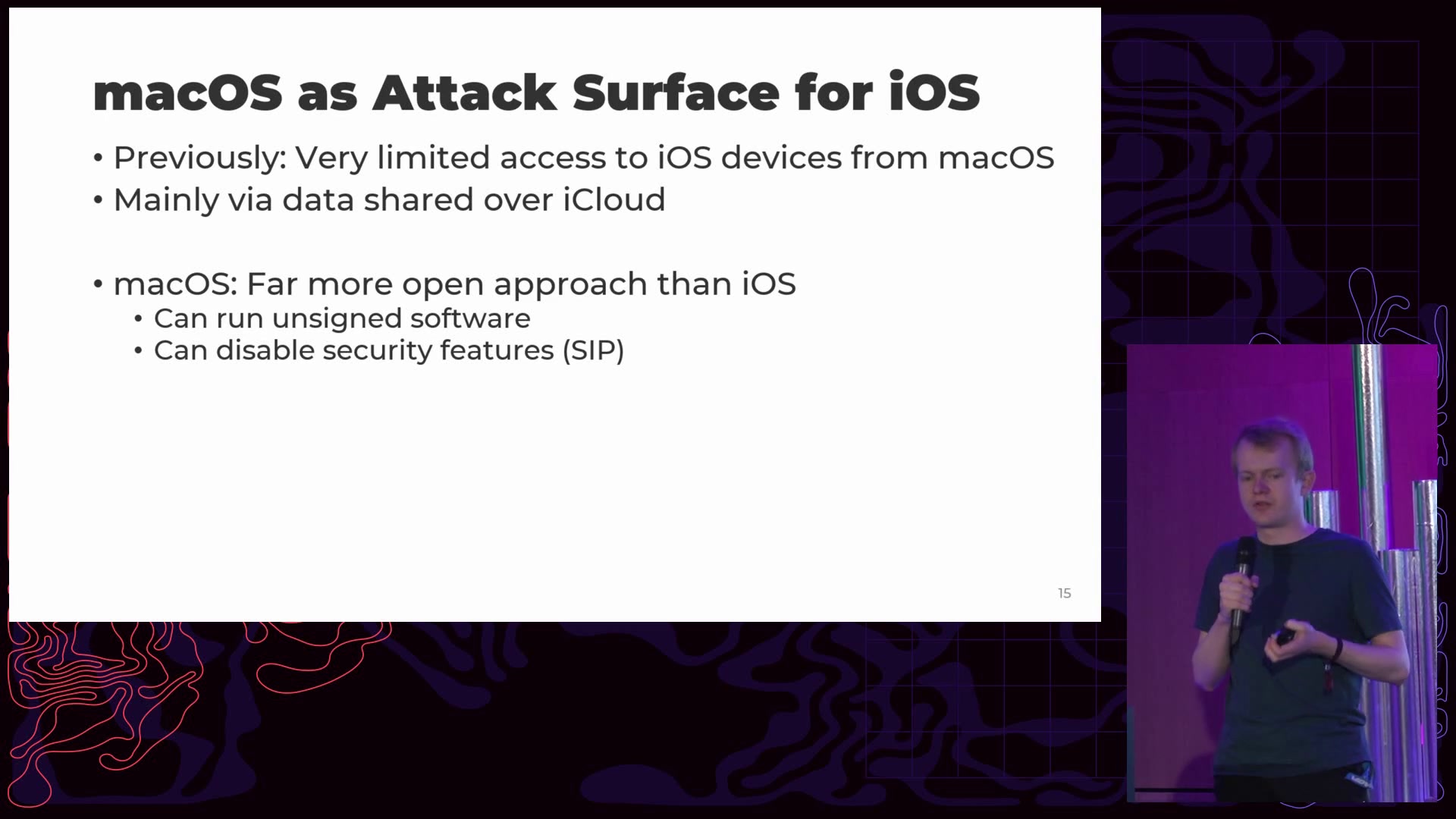

黑客大会38C3上,Aaron Schlitt的演讲揭露了苹果新iPhone镜像功能的安全性漏洞。该功能允许用户通过Mac远程控制锁定的iPhone,但这模糊了iOS生态系统的安全边界。演讲中演示了iOS 18 Beta版本中发现的绕过方法,并解释了其工作原理及安全性风险,引发了对苹果设备安全性的担忧。

阅读更多

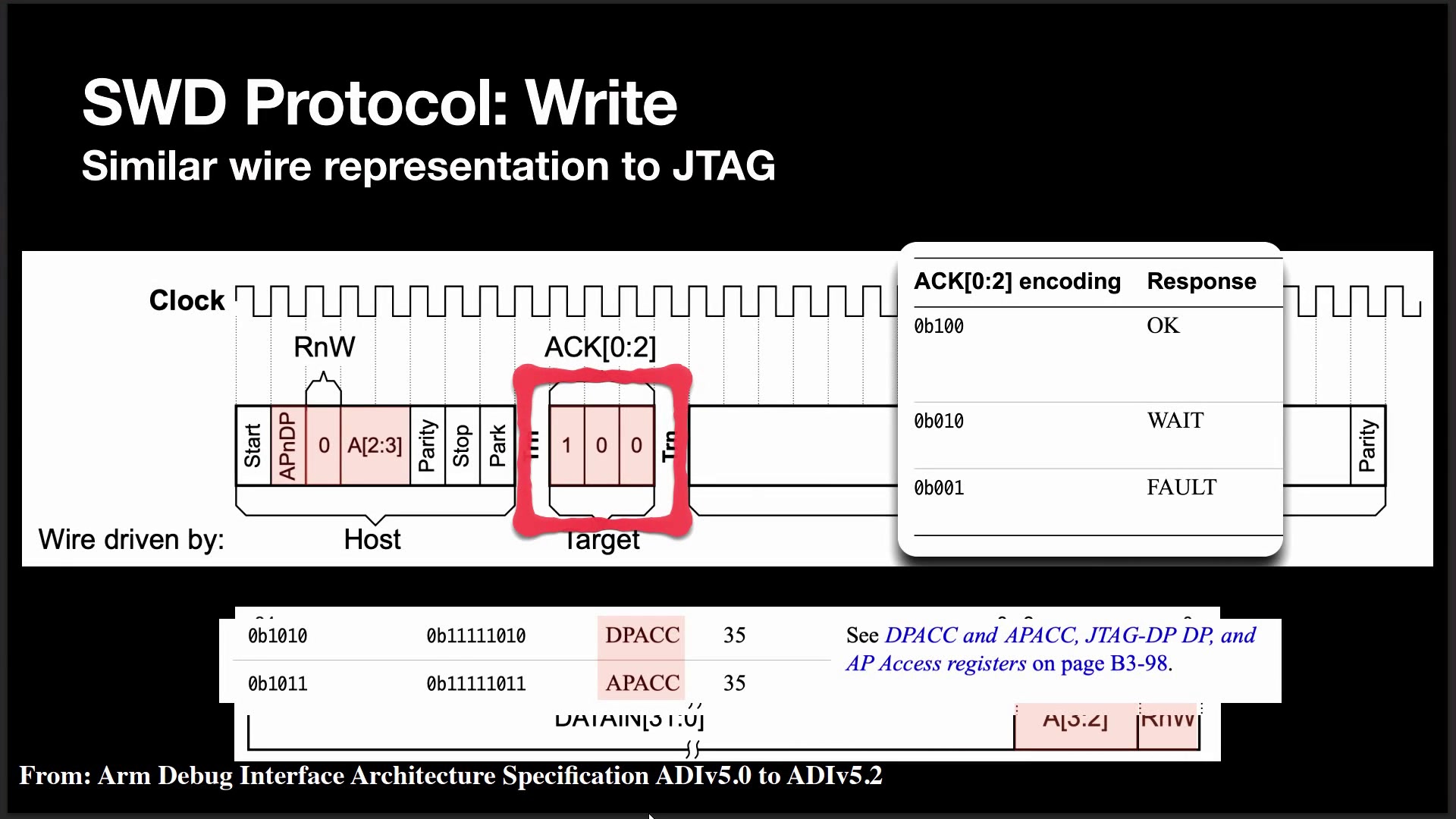

本次演讲深入探讨了微控制器调试的常见协议,例如JTAG和SWD。演讲者从物理层面的信号开始,逐步讲解了这些协议的工作原理,涵盖了管理嵌入式处理器的常用机制,最终解释了如何与各种常见的微控制器进行交互。演讲还介绍了调试嵌入式软件的含义,构建了舒适的调试环境所需的功能列表,并参考了现有的定制调试方法。此外,演讲还涵盖了从FPGA核心到小型8位微控制器的各种调试引擎示例,以及ARM的ADI和RISC-V DMI等常见抽象,最终阐述了如何实现诸如编程闪存、观察点和单步调试等常见任务。

阅读更多

本文介绍了如何使用 7400 系列逻辑电路构建一个简单的 FPGA。作者详细解释了 FPGA 的基本原理和内部架构,并分享了他们设计和实现自己的 FPGA 版本的过程。

阅读更多

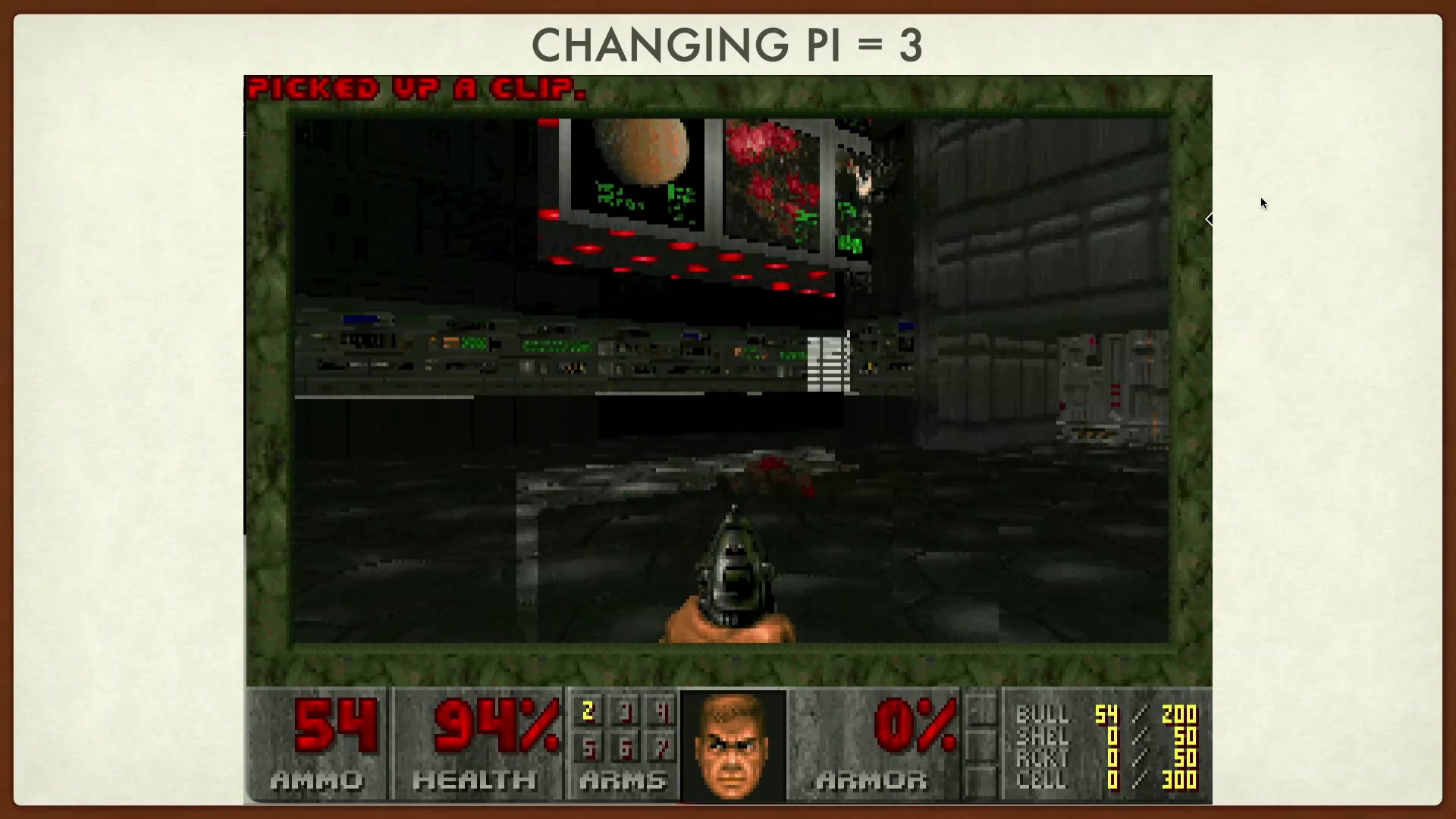

这篇演讲探讨了在游戏《毁灭战士》的源代码中修改圆周率的值以及其他三角函数和常数所带来的影响。演讲者将展示当这些数学常数被改变后,游戏世界会发生怎样的变化,以及玩家在游戏中的体验将会如何改变。此外,演讲还将探讨非欧几何在游戏中的应用可能性,并简要介绍一些为使游戏在当时硬件上良好运行而采用的优化技巧。

阅读更多