Des faux travailleurs informatiques nord-coréens inondent les candidatures : une nouvelle menace pour la cybersécurité

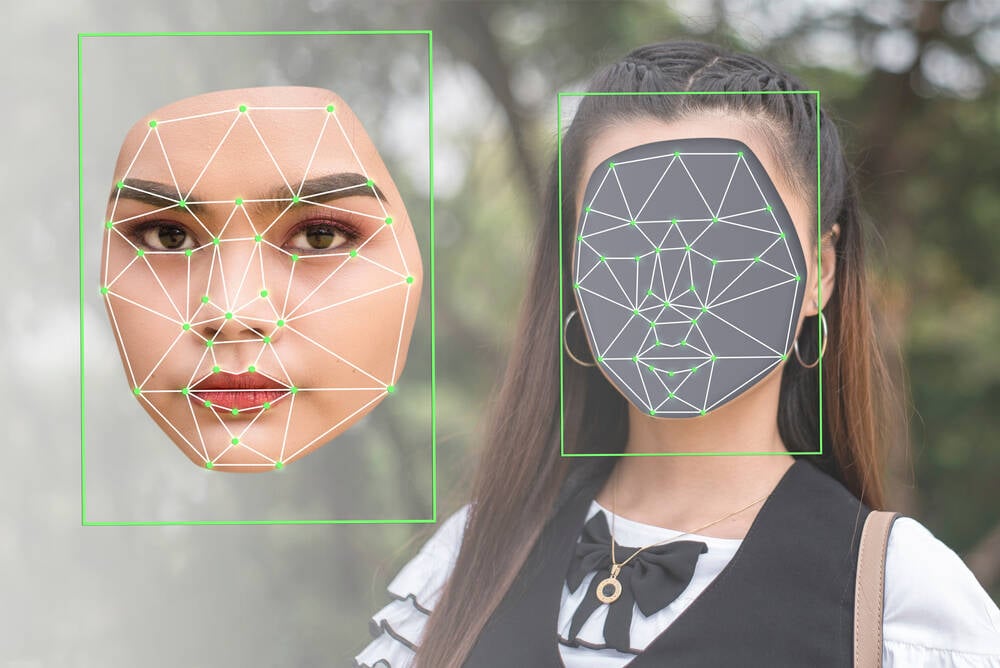

Une vague de candidatures d'emploi frauduleuses provenant de suspects agents nord-coréens cible les entreprises technologiques américaines et européennes. Ces escroqueries sophistiquées, qui ont coûté au moins 88 millions de dollars aux entreprises américaines en six ans, impliquent des CV falsifiés et utilisent souvent des deepfakes et des réponses générées par l'IA pour tromper les recruteurs. Les entreprises ripostent avec des vérifications d'antécédents améliorées, un filtrage des candidats basé sur l'IA et une collaboration avec les forces de l'ordre. Cependant, la nature évolutive de ces escroqueries et l'adaptation des tactiques criminelles représentent un défi permanent.

Lire plus