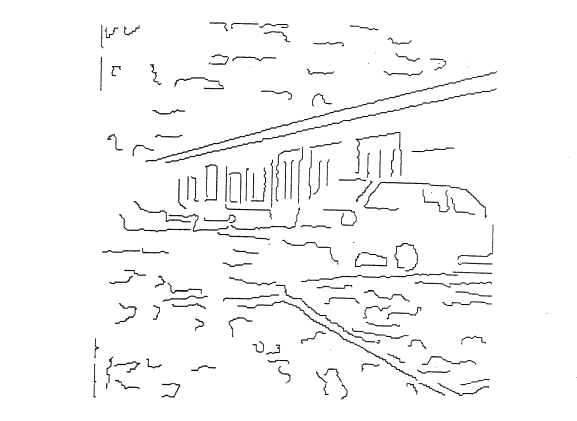

Micral : Le pionnier français des micro-ordinateurs

En 1973, dans un sous-sol de la banlieue parisienne, R2E a lancé le Micral N, le deuxième micro-ordinateur commercialement disponible. Equipé du processeur Intel 8008, son prix abordable l'a propulsé dans les laboratoires de recherche et les entreprises françaises. La série Micral a démontré le potentiel des ordinateurs petits et bon marché, ouvrant la voie à la révolution de l'ordinateur personnel. Malgré le rachat final de R2E, l'histoire du Micral reste un récit captivant d'innovation technologique et d'esprit entrepreneurial.

Lire plus