WSL est désormais open source !

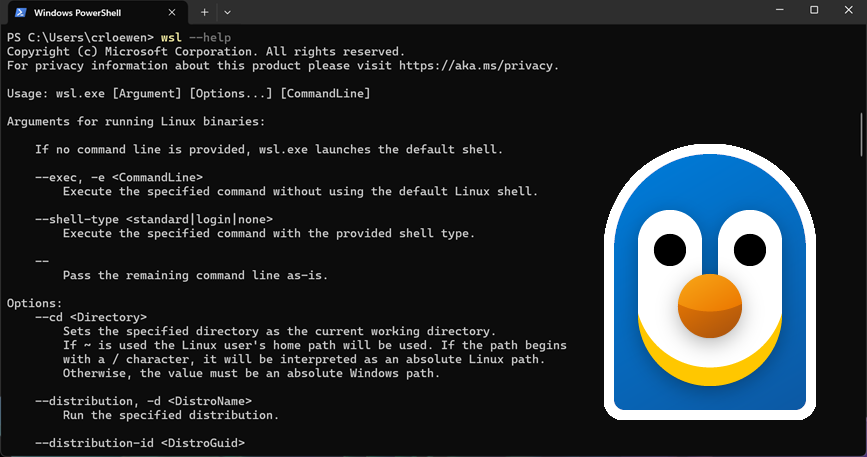

Microsoft a annoncé la publication en open source du Sous-système Windows pour Linux (WSL) ! Après des années de développement, le code qui alimente WSL est désormais disponible sur GitHub. Cela permet à la communauté de télécharger le code source, de construire WSL, d’ajouter de nouvelles fonctionnalités et des corrections de bogues, et de participer activement à son développement. L’architecture de WSL comprend des exécutables en ligne de commande, le service WSL, des processus init et daemon Linux et des composants de partage de fichiers. Cette publication en open source représente une étape significative vers une itération plus rapide et un développement piloté par la communauté, soulignant l’engagement de Microsoft envers la communauté open source.

Lire plus